简介:Java芋道源码系列深入探讨Java平台工具和框架,本篇特别关注KeyTool在Java SDK中的作用及Android应用签名的重要性。KeyTool用于管理密钥对和数字证书,对于创建和管理Android APK签名文件至关重要。本文介绍了KeyTool的核心功能,其在Android中的应用,如何使用KeyTool进行keystore操作,以及安全使用的注意事项。通过源码解析,开发者将能够理解KeyTool的工作原理和Java安全机制,提升对移动应用安全性的认识。

1. KeyTool基本功能介绍

KeyTool概述

KeyTool是Java开发环境提供的一个实用工具,用于管理密钥库(keystore)——一种存储密钥和证书的容器。它可以帮助开发者生成密钥对、自签名证书,以及导入第三方证书,从而实现对Java应用程序的安全保护。Keystore在Java应用中扮演着安全信任的基础角色,是确保数据加密和身份验证的关键组件。

密钥库和密钥对

密钥库(keystore)是存储密钥和证书的文件,用于保护私钥不被泄露,并作为身份验证的凭据。密钥对通常包括一个公钥和一个私钥,公钥可以公开分享,用于加密数据,而私钥必须保密,用于解密或数字签名。在Java中,密钥对的生成和管理是通过KeyTool完成的,它是操作密钥库的一个命令行界面。

自签名证书

自签名证书是一种特殊的数字证书,它是由证书主体自己签发的。在KeyTool中生成自签名证书时,不需要第三方证书颁发机构(CA)的参与。这种证书主要用于测试和内部应用,但在生产环境中,为了保证安全性和信任度,通常需要从可信的第三方证书颁发机构获取证书。

在Android中的应用签名

在Android开发中,每个应用在发布前都需要进行签名。KeyTool在这里的作用是生成签名应用所需的密钥库和密钥对。生成签名后,可以将其作为Android应用包的一部分打包发布。这对于保障应用的安全性和维护其完整性至关重要。本章首先介绍了KeyTool的基本功能和工作原理,为后续章节深入探讨其在Android应用签名中的应用打下基础。

2. Android应用签名过程中的应用

2.1 签名机制的重要性

2.1.1 Android安全模型与应用签名

Android作为一个开放的移动操作系统,其安全性部分依赖于应用签名机制。应用签名保证了应用的完整性和来源的真实性,确保了用户下载和安装的应用程序是未经篡改的。每个Android应用在发布之前都必须使用开发者证书进行签名。证书中的公钥信息被嵌入到应用程序的APK文件中,而私钥则由开发者妥善保管。

在Android安全模型中,签名验证发生在多个环节,例如应用安装、更新,以及运行时请求敏感权限。如果签名不符,则系统将拒绝安装或运行应用,或者限制应用的某些功能。因此,应用签名对于保证Android平台上的应用安全至关重要。

2.1.2 签名对应用发布和更新的影响

正确地对Android应用进行签名对于应用能够成功发布到Google Play Store或其它应用市场至关重要。此外,在应用发布后,如果需要进行更新,新的APK文件也必须使用相同的签名证书,以确保应用更新的连续性和安全性。

一旦应用被发布,更改签名证书将导致应用被视为全新的应用。现有用户将不能直接通过更新来升级应用,而新用户则无法使用旧的签名证书下载和安装应用。因此,开发者需要对签名证书的管理给予足够的重视,以避免产生不必要的麻烦。

2.2 KeyTool在应用签名中的作用

2.2.1 使用KeyTool生成密钥库和密钥对

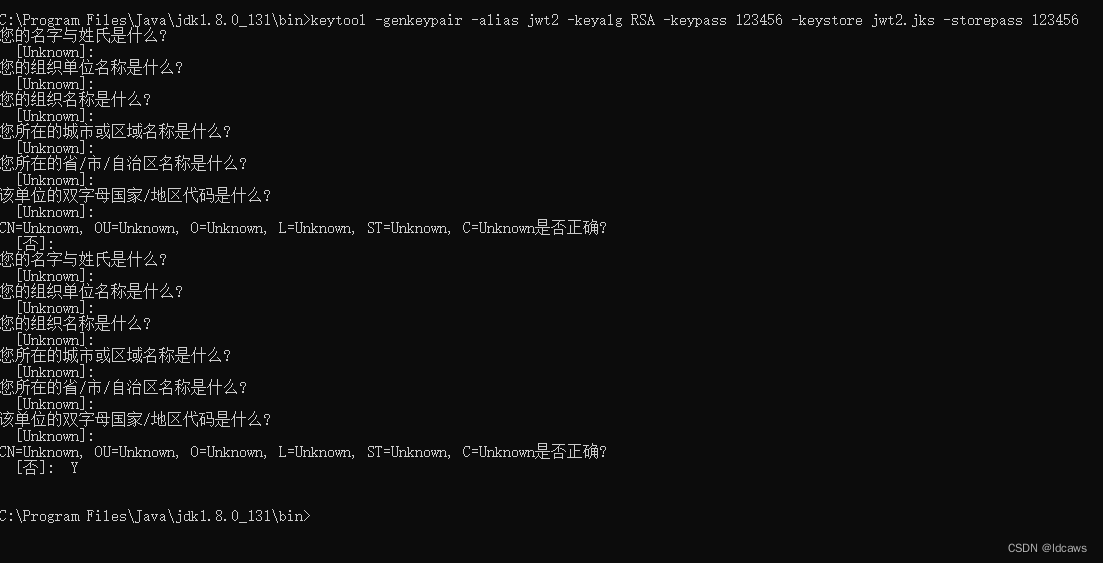

KeyTool是Java开发工具包(JDK)中包含的一个工具,用于管理密钥库(keystore)和密钥对。在Android应用签名流程中,开发者首先需要使用KeyTool创建一个新的密钥库和密钥对。密钥库是一个文件,用于存储密钥对和证书。以下命令可以生成一个新的密钥库和密钥对:

keytool -genkeypair -alias mykey -keyalg RSA -keysize 2048 -validity 10000 -keystore my-release-key.keystore

该命令中 -alias 参数指定了密钥对的别名, -keyalg 参数指定了使用的加密算法,这里为RSA算法, -keysize 参数指定了密钥大小, -validity 参数指定了密钥的有效天数,最后 -keystore 参数指定了密钥库文件的名称。

2.2.2 为Android应用创建和管理签名证书

创建好密钥库和密钥对后,下一步就是为Android应用创建签名证书。该证书将包含公钥信息,并与密钥对一起存储在密钥库中。使用以下命令来创建签名证书:

keytool -exportcert -alias mykey -keystore my-release-key.keystore -listtype pkcs7 -rfc -file my-cert.pem

此命令的 -listtype 参数指定了输出的证书格式,这里为PKCS#7格式。 -file 参数指定了输出文件的名称。通过这种方式,开发者可以创建一个签名证书文件,进而用于Android应用的签名。

2.3 签名过程中的常见问题及解决方案

2.3.1 密钥库文件丢失或损坏的处理

丢失或损坏的密钥库文件是一个严重的问题,因为这意味着无法对应用进行更新签名。为了防范这种情况,开发者应当定期备份密钥库文件,并且将备份文件保存在安全的地方。如果不幸丢失了密钥库文件,需要生成一个新的密钥库,并重新签名应用。这将导致应用变为一个新的实体,现有用户将无法通过正常更新通道接收更新。

2.3.2 更新签名证书时遇到的问题和解决策略

随着时间的推移,原有的签名证书可能不再安全或者不再被信任,这时候需要更新签名证书。更新过程中可能会遇到的问题包括应用市场拒绝接受新证书签名的更新包,或者旧用户无法安装新签名的更新包。解决这些问题的一个策略是在更新APK文件时,使用新旧两个证书进行双重签名。这样可以保证所有用户都能接收更新,同时逐渐过渡到新的签名证书。双重签名的一个基本命令如下:

jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore newkeystore.jks app.apk newkey

这里 -keystore 参数指定了新生成的密钥库文件, app.apk 是要签名的APK文件, newkey 是新密钥库中的别名。

通过这些方法,可以确保Android应用签名过程中的问题能够得到妥善处理,从而确保应用的安全和更新机制的可靠性。

3. KeyTool使用步骤和命令行选项

3.1 KeyTool的基本使用方法

3.1.1 KeyTool命令行结构和参数概览

KeyTool工具是Java开发包(JDK)的一部分,它提供了一个强大的命令行接口,允许开发者执行与Java密钥库(keystore)管理相关的各种操作。通过一系列的命令行选项,可以创建新的密钥库、生成密钥对、导入证书、导出密钥和证书等。

KeyTool的命令行结构如下:

keytool [Options] Command [Command Args]

每个命令通常由一个特定的动作组成,例如生成密钥对( genkeypair ),导入证书( importcert ),或者列出密钥库内容( list )。而每个命令后可以跟一系列的参数,这些参数指定了密钥库的路径、密码、密钥别名、密钥算法等详细信息。

3.1.2 常用命令行操作实例演示

接下来,我们将通过一系列实例来演示KeyTool的使用方法,包括生成新的密钥库、添加密钥对和列出密钥库内容。

- 生成一个新的密钥库文件:

keytool -genkeypair -alias mykey -keyalg RSA -keysize 2048 -validity 3650 -keystore mykeystore.jks

这个命令会创建一个名为 mykeystore.jks 的密钥库文件,并在其中生成一个别名为 mykey 的RSA密钥对,密钥长度为2048位,有效期为3650天。

- 列出密钥库中的内容:

keytool -list -keystore mykeystore.jks

该命令将列出指定密钥库 mykeystore.jks 中的所有条目信息。

- 导出证书信息到一个文件:

keytool -exportcert -keystore mykeystore.jks -alias mykey -file mykey.cer

通过执行这个命令,可以将别名为 mykey 的证书导出到 mykey.cer 文件中。

这些实例展示了KeyTool命令的基本使用方式。接下来,我们深入探讨一些更高级的命令行选项,它们可以执行更为复杂和高级的密钥库操作。

3.2 高级命令行选项和用法

3.2.1 密钥库和密钥对的详细操作指令

除了基本的命令外,KeyTool提供了许多高级选项用于更细致地管理密钥库和密钥对。例如:

- 为现有密钥对设置过期时间:

keytool -selfcert -alias existingkey -keystore mykeystore.jks -validity 365

这个命令会为别名为 existingkey 的现有密钥对生成一个新的自签名证书,并设置有效期为365天。

- 更改密钥库或密钥对的密码:

keytool -keypasswd -alias mykey -keystore mykeystore.jks

用户会收到提示输入当前密码和新密码,以此来更改密钥对 mykey 的密码。

3.2.2 时间戳服务器的配置和使用

为了确保签名的安全性和可验证性,可以使用时间戳服务器为签名添加时间戳。

- 配置KeyTool以使用时间戳服务器:

keytool -Dcom.sun.security.enableAIAcaIssuers=true -Dcom.sun.jndi.ldap.objectClass=com.sun.jndi.ldap.ou.OU -Dcom.sun.jndi.ldap.url=ldap://timestamp-server:7001/cn=Timestamp%20CA -Dcom.sun.jndi.ldap.ou=timestamp -Dcom.sun.jndi.ldap.cacert=cacert.cer

配置完成后,可以使用以下命令来签名一个文件并添加时间戳:

keytool -genkeypair -alias timestampkey -keyalg RSA -keysize 2048 -validity 3650 -storetype pkcs12 -keystore timestampkey.p12 -storepass changeme -keypass changeme -dname "CN=Timestamp Key"

keytool -genseckey -alias timestampkey -keyalg AES -keystore timestampkey.p12 -storetype pkcs12 -storepass changeme

jarsigner -keystore timestampkey.p12 -storetype pkcs12 -storepass changeme -tsa ***

上述过程首先创建了一个别名为 timestampkey 的密钥对,然后使用一个自定义的时间戳服务器对 mySignedApp.jar 应用进行签名。

3.2.3 密钥库的备份与恢复命令

为了防止密钥丢失,定期备份密钥库是一个重要的操作。

- 备份密钥库:

keytool -exportkeystore -keystore mykeystore.jks -storepass mypassword -destkeystore backupmykeystore.jks

这个命令将把 mykeystore.jks 密钥库的所有内容导出到一个新的密钥库文件 backupmykeystore.jks 中。

- 恢复密钥库:

keytool -importkeystore -srckeystore backupmykeystore.jks -destkeystore mykeystore2.jks -srcstoretype JKS -deststoretype PKCS12 -srcstorepass oldpassword -deststorepass newpassword

该命令则用于将一个备份的密钥库文件 backupmykeystore.jks 恢复到一个新的文件 mykeystore2.jks 中。

通过这些命令,KeyTool提供了全面的密钥库管理功能,以确保密钥和证书的安全存储和传输。

3.3 KeyTool与IDE集成

3.3.1 在Android Studio中集成KeyTool

尽管KeyTool提供了强大的命令行工具,但在集成开发环境(IDE)中操作密钥库往往更为便捷。Android Studio是开发Android应用的官方IDE,它提供了一些内置的工具来简化密钥管理任务。

要开始在Android Studio中进行签名,您可以点击菜单栏的"Build" -> "Generate Signed Bundle / APK"。接下来按照提示选择密钥库文件和相关证书信息,Android Studio会自动处理与KeyTool相关的命令。

3.3.2 利用Gradle自动化签名流程

此外,Android Studio使用Gradle作为其构建系统,开发者可以通过配置Gradle脚本来进一步自动化签名过程。

在 build.gradle 文件中,您可以通过 android 块配置签名信息:

android {

signingConfigs {

release {

storeFile file("path/to/your/keystore.jks")

storePassword "yourKeystorePassword"

keyAlias "yourKeyAlias"

keyPassword "yourKeyPassword"

}

}

...

}

然后,在构建类型中引用这个配置:

android {

...

buildTypes {

release {

signingConfig signingConfigs.release

}

}

}

通过这种方式,每次执行构建时,Gradle将自动使用指定的密钥库和密码来对应用进行签名。这大大简化了Android应用的签名流程。

通过本章节的介绍,我们了解了KeyTool的基本使用方法、高级命令行选项、以及如何与IDE和构建工具集成。下一章节我们将深入到KeyTool的源码层面,分析其架构和关键类、方法,以期更深入地理解其工作机制。

4. KeyTool源码解析

KeyTool是一个强大的密钥和证书管理工具,其核心功能是帮助用户对密钥库进行创建、管理和维护。深入了解KeyTool的源码,可以帮助开发者更好地理解其工作原理,以便在应用签名等场景中进行更为高效的操作。本章节将对KeyTool的源码进行逐层剖析,从程序架构到关键代码实现,再到性能优化和安全性的深入分析。

4.1 KeyTool的程序架构

4.1.1 主要模块和类的作用分析

KeyTool作为Java的一部分,其架构设计反映了Java类库的一般设计原则。整个程序主要由以下几个核心模块组成:

-

KeyStore:用于管理密钥库,是与密钥存储相关的操作的主要入口点。 -

CertificateFactory:用于创建证书和证书路径。 -

KeyManagerFactory:用于创建密钥管理器,管理密钥对。 -

TrustManagerFactory:用于创建信任管理器,管理信任的证书。

每个模块都通过定义好的接口和抽象类,为上层应用提供了丰富的操作和功能。例如, KeyStore 类定义了加载、保存密钥库以及管理密钥、证书的方法。

4.1.2 代码结构和设计模式概述

KeyTool的代码结构遵循了Java的安全架构设计,其内部大量使用了工厂模式和单例模式。工厂模式允许程序在创建对象时不暴露创建逻辑给外部,并且使代码更加灵活和易于扩展。单例模式则确保了某些类如 KeyStore 的实例只有一个,这在管理密钥库时非常有用,因为一个密钥库通常只需要一个实例。

4.2 关键类和方法的深入解析

4.2.1 密钥库管理相关的类和方法

在KeyTool的源码中, KeyStoreSpi 是一个接口,用于定义密钥库服务提供者的抽象接口。它包含了一系列的方法,例如 load 和 store ,用于加载和保存密钥库数据。 SunJSSE 类实现了 KeyStoreSpi 接口,提供了Sun Java Secure Socket Extension的密钥库实现。

4.2.2 签名过程中的核心算法实现

在密钥库操作和应用签名过程中, SignatureSpi 类扮演着核心角色。它也是一个抽象接口,定义了签名操作的标准方法。实际的签名算法,如SHA256withRSA,是通过这个接口的实现类来完成的。这些算法类实现了具体的签名和验证签名的操作。

4.3 源码优化和性能调优

4.3.1 性能瓶颈的识别与优化策略

性能优化是源码分析中不可忽视的一环。在KeyTool源码中,一些频繁执行的操作可能成为性能瓶颈。优化通常包括减少不必要的资源消耗、采用高效的算法和数据结构、使用多线程等技术手段。例如,加载大密钥库时,如果使用磁盘I/O过于频繁,则可以采用内存映射文件的方式,减少I/O操作,提升性能。

4.3.2 源码级别的安全加固和代码改进

源码级别的安全加固通常涉及到提高代码的安全性,这包括加强数据的验证,防止注入攻击,以及对于敏感数据的加密存储。在KeyTool中,对于密钥库的访问、密钥的存储和传输过程中的安全性尤为重要。通过代码审查和安全测试,开发者可以发现潜在的安全漏洞并加以改进。

// 代码示例:加载密钥库

KeyStore keyStore = KeyStore.getInstance("JKS");

FileInputStream fis = new FileInputStream("path/to/keystore");

keyStore.load(fis, "password".toCharArray());

上述代码块展示了如何加载一个JKS格式的密钥库文件。从代码分析可以看出,加载密钥库的过程需要指定密钥库类型和文件路径,并提供访问密码。在实际应用中,密码不应硬编码在源代码中,而应通过环境变量或安全的存储机制来获取。

KeyTool的源码解析到这里,让我们对这个工具的实现原理有了更深的理解。在此基础上,开发者能够更高效地在开发过程中使用KeyTool进行密钥库的操作和应用签名工作,同时为优化和安全加固提供了理论支持。下一章将聚焦于安全注意事项和最佳实践,为开发者提供应用KeyTool时的安全指导。

5. 安全注意事项与最佳实践

5.1 安全意识的重要性

5.1.1 密钥泄露的风险与防范

在应用签名的过程中,密钥库文件的保护至关重要。一个泄露的密钥库文件将使您的应用面临被篡改或滥用的风险。要防范这些风险,您应该采取以下措施:

- 使用强密码:密钥库文件应通过强密码来保护,避免简单的、易猜测的密码。

- 文件加密:在存储密钥库文件时,可以考虑文件级别的加密。

- 分离存储:密钥库文件不应与源代码仓库或可公开访问的服务器存储在一起。

- 最小权限原则:只允许必要的人或服务访问密钥库文件。

- 定期检查:定期检查密钥库文件的访问日志,发现可疑行为及时处理。

5.1.2 代码签名证书的选择和保管

代码签名证书是确保代码来源可靠性和完整性的关键。选择证书时应注意以下几点:

- 信任的发行者:选择可信赖的证书发行者(如VeriSign或DigiCert)来保证证书的权威性。

- 正确类型:根据应用需求选择合适类型的证书(如自签名证书、商业证书)。

- 证书过期:关注证书的过期时间,并提前更新,以避免应用签名失效。

- 备份:保存好证书的备份,以防证书文件丢失。

- 保管安全:应像管理密钥库文件一样来保护证书文件,避免泄露。

5.2 实际开发中的安全最佳实践

5.2.1 代码签名前的准备工作和注意事项

在对应用进行代码签名之前,开发者需要做好以下准备:

- 准备密钥库和密钥:在签名前确保密钥库和密钥已经准备好,并且密码正确无误。

- 确认证书信息:检查证书是否包含正确的组织信息和证书用途。

- 更新密钥库:定期检查并更新密钥库文件,以确保其安全性和兼容性。

- 签名工具的选择:选择合适的签名工具(如KeyTool)和参数配置。

- 版本控制:在代码版本控制系统中对密钥库和证书文件进行版本控制,但要确保它们不会被公开。

5.2.2 多环境下的签名策略和管理

在开发、测试、生产等多个环境中,可能需要采取不同的签名策略。以下是一些管理多环境签名的建议:

- 环境识别:使用不同的密钥库或证书来区分开发环境和生产环境。

- 策略制定:制定一套适用于所有环境的签名管理策略,包括密钥管理和证书续订流程。

- 自动化工具:利用自动化工具和脚本管理不同环境下的签名过程,减少人为错误。

- 文档记录:详细记录签名过程和相关工具的使用说明,方便团队成员理解和遵循。

5.3 KeyTool的未来发展趋势

5.3.1 新版本的特性介绍

随着Java版本的更新,KeyTool也在不断地增加新功能和优化现有功能。新的特性可能包括:

- 界面改进:提供图形用户界面(GUI)来简化密钥库和证书的操作。

- 支持新的加密算法:为适应新的安全标准,KeyTool可能会支持更先进的加密算法。

- 增强的安全性:新版本可能会引入更多的安全特性,比如密钥库文件的硬件安全模块(HSM)支持。

- 跨平台支持:为满足不同操作系统用户的需求,可能会增强KeyTool的跨平台兼容性。

5.3.2 开发者如何适应KeyTool的变化与更新

开发者需要及时适应KeyTool的更新,以下是一些实用的建议:

- 关注官方公告:定期查看Oracle或相关Java社区的公告,了解KeyTool的新特性和更新。

- 更新培训:接受最新的KeyTool培训,了解如何使用新特性和处理变化。

- 实验环境测试:在非生产环境中测试新版本的特性,以评估其对现有工作流程的影响。

- 社区参与:加入Java开发者社区,与同行分享使用KeyTool的经验和最佳实践。

- 反馈和建议:对于新版本中存在的问题,向社区或Oracle提供反馈和建议,推动工具的改进。

简介:Java芋道源码系列深入探讨Java平台工具和框架,本篇特别关注KeyTool在Java SDK中的作用及Android应用签名的重要性。KeyTool用于管理密钥对和数字证书,对于创建和管理Android APK签名文件至关重要。本文介绍了KeyTool的核心功能,其在Android中的应用,如何使用KeyTool进行keystore操作,以及安全使用的注意事项。通过源码解析,开发者将能够理解KeyTool的工作原理和Java安全机制,提升对移动应用安全性的认识。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?