Apache HTTPD 换行解析漏洞(CVE-2017-15715)

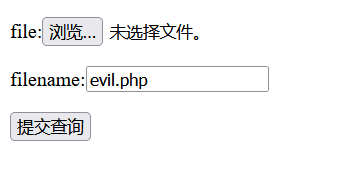

从代码看出文件名是由$_POST中获得的,预定义的 $_POST 变量用于收集来自 method=“post” 的表单中的值。name就是filename提交的值。所以我们就可以绕过。

至于为啥填0A,我也不知道。百度说是换行。

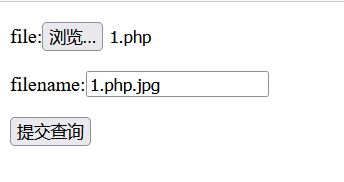

又得知apache的特性,从右向左解析。当apache遇到无法识别解析的文件后缀时,会向前解析,如xxx.php.123.456,在mime.types文件中如果不存在.123/.456这两种后缀,那么apache会将该文件解析为php。

将文件名改成1.php.jpg也可以成功上传,但是没法解析。

165

165

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?