keycloak基于servlet的用户身份认证

servlet基于AuthenticatorBase的安全认证

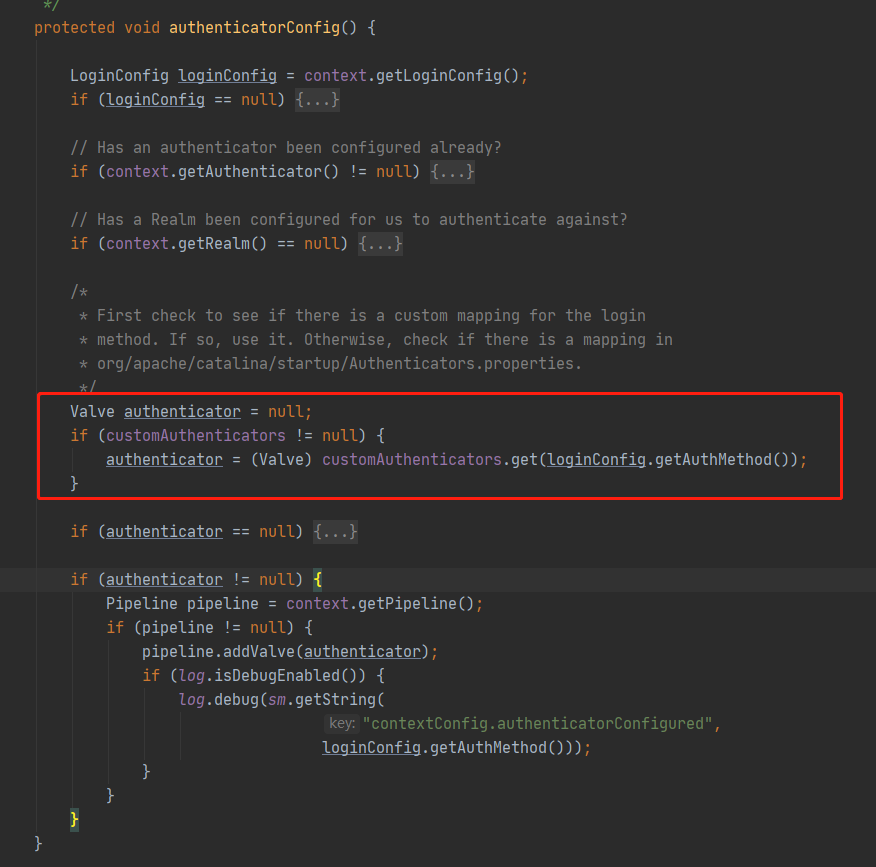

一个servlet通过一个叫authenticator的阀门(valve)来支持安全性限制。当容器启动的时候,authenticator被添加到容器的流水线上(一整条流水线:StandardEngineValve->StandardHost->ErroReportValve->StandardContextValve->AuthenticatorValve->StandWrapperValve)。

AuthenticatorValve会在包装器阀门之前被调用。authenticator用于对用户进行验证,如果用户输入了正确的用户名和密码,authenticator阀门调用下一个用于处理请求servlet的阀门。如果验证失败,authenticator不唤醒下一个阀门直接返回。由于验证失败,用户并不能看到请求的servlet。

keycloak基于servlet的安全认证

容器加载keycloak认证阀门

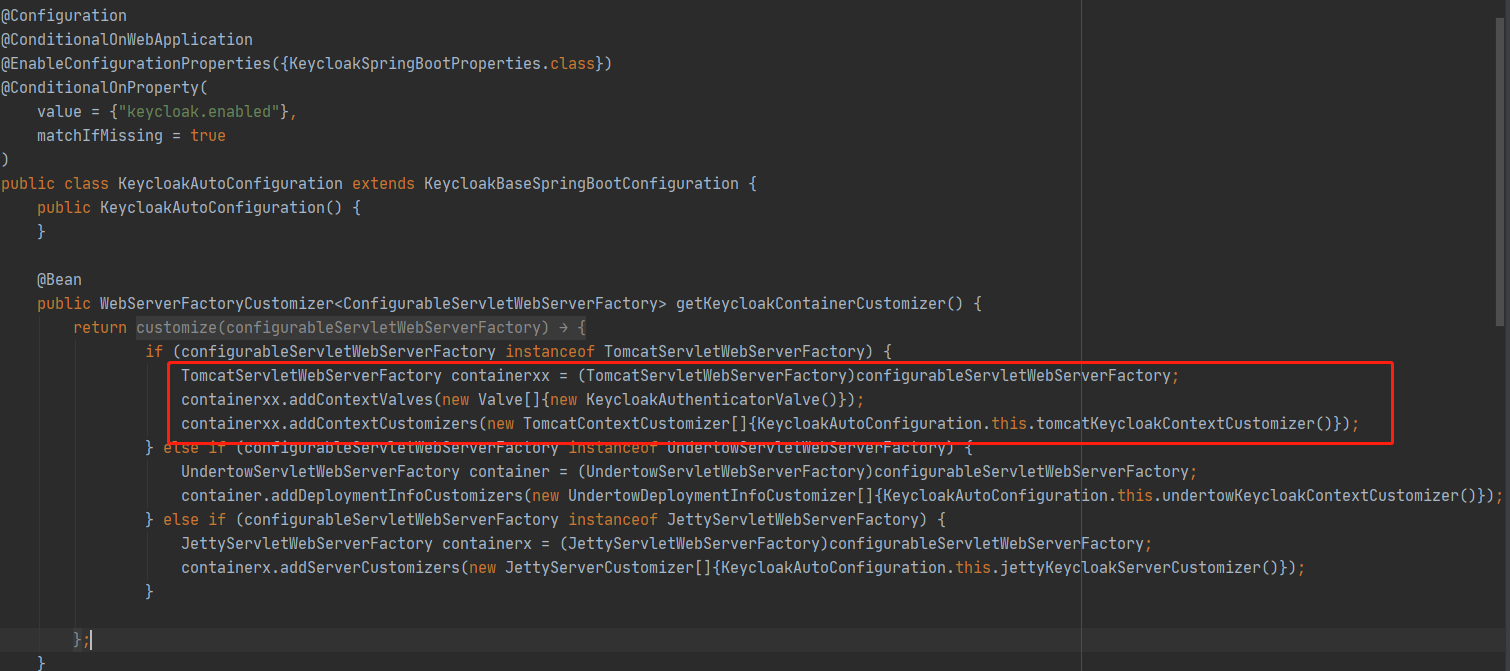

keycloak-spring-boot-2-adapter中通过WebServerFactoryCustomizer修改servlet容器的配置将keycloak实现的认证阀门KeycloakAuthenticatorValve和keycloak相关的配置授权信息添加到容器配置中去。

容器启动时,会将该阀门添加到tomcat的管道Pipeline中去。

keycloak授权认证流程

请求授权code

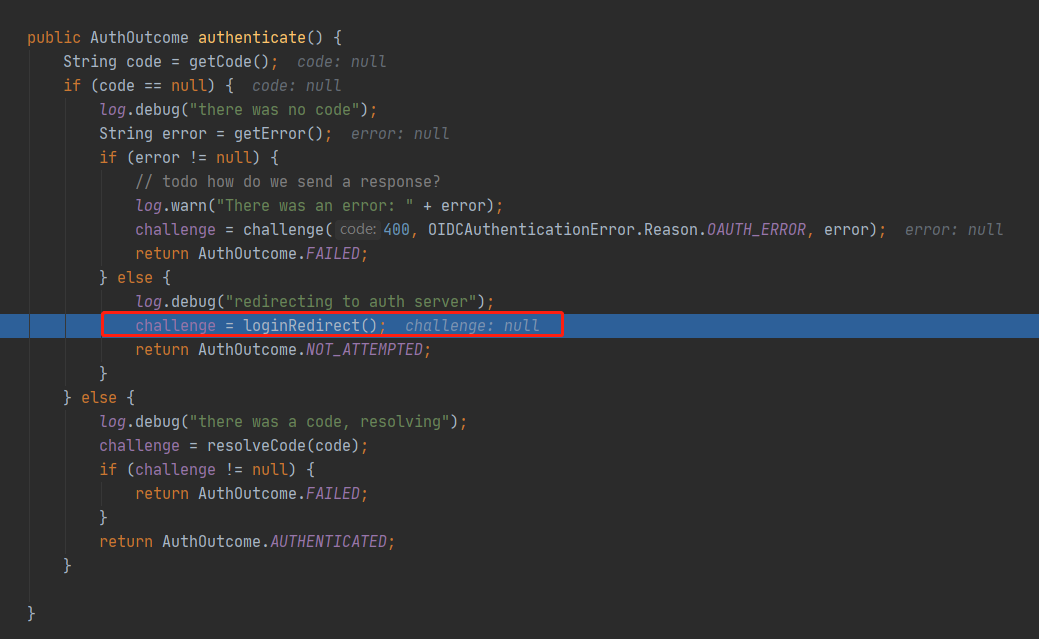

第一次请求应用时,该请求没有携带认证信息,被重定向到keycloak登录界面,请求授权code

其中loginUrl为

http://${keycloak_host}/auth/realms/{realms_name}/protocol/openid-connect/auth?response_type=code&client_id=${client_id}&redirect_uri=${redirect_uri}&state=42614656-3846-467c-8116-bc57156c7d4a&login=true&scope=openid

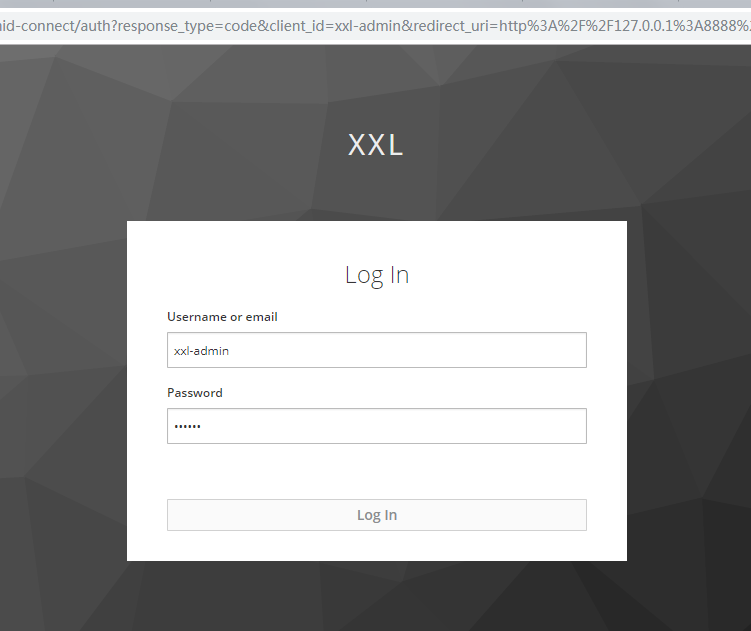

被重定向的keycloak登录界面。

获取认证信息

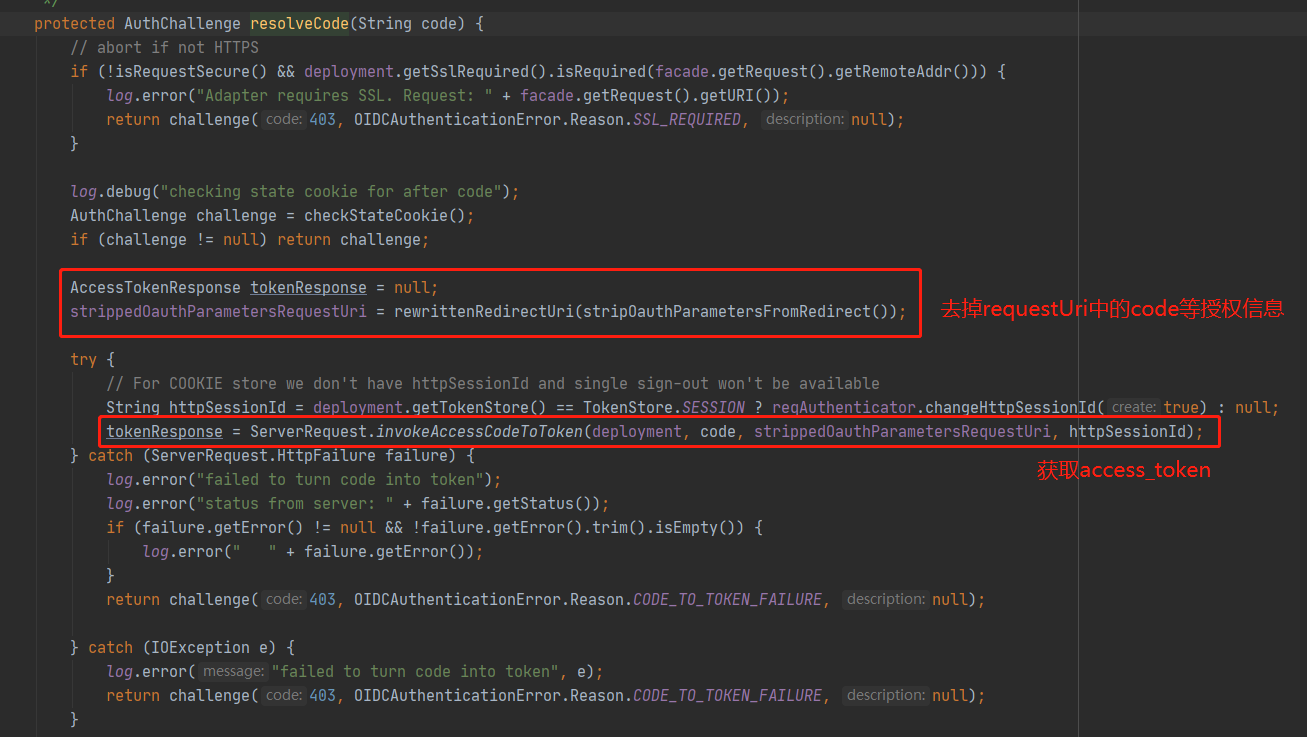

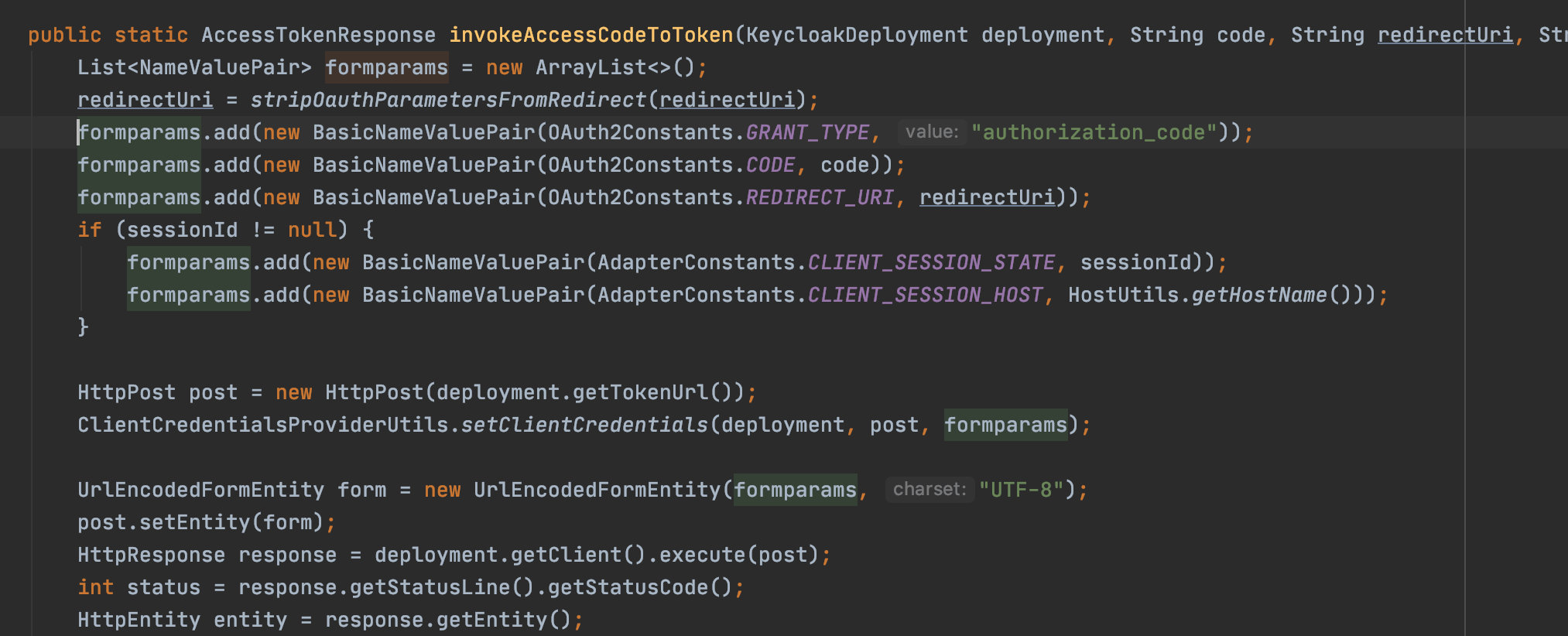

在keycloak登录成功之后,keycloak会将携带了授权code的请求重定向到${redirect_uri}。服务端获取到code之后向keycloak获取认证信息,这里是access_token。

获取access_token

获取access_token的restful api

POST

http://${keycloak_host}/auth/realms/${realm_name}/protocol/openid-connect/token

HTTP/1.1

{

"grant_type":"authorization_code",

"code":${code},

"redirect_uri":${当前请求的应用地址}

}

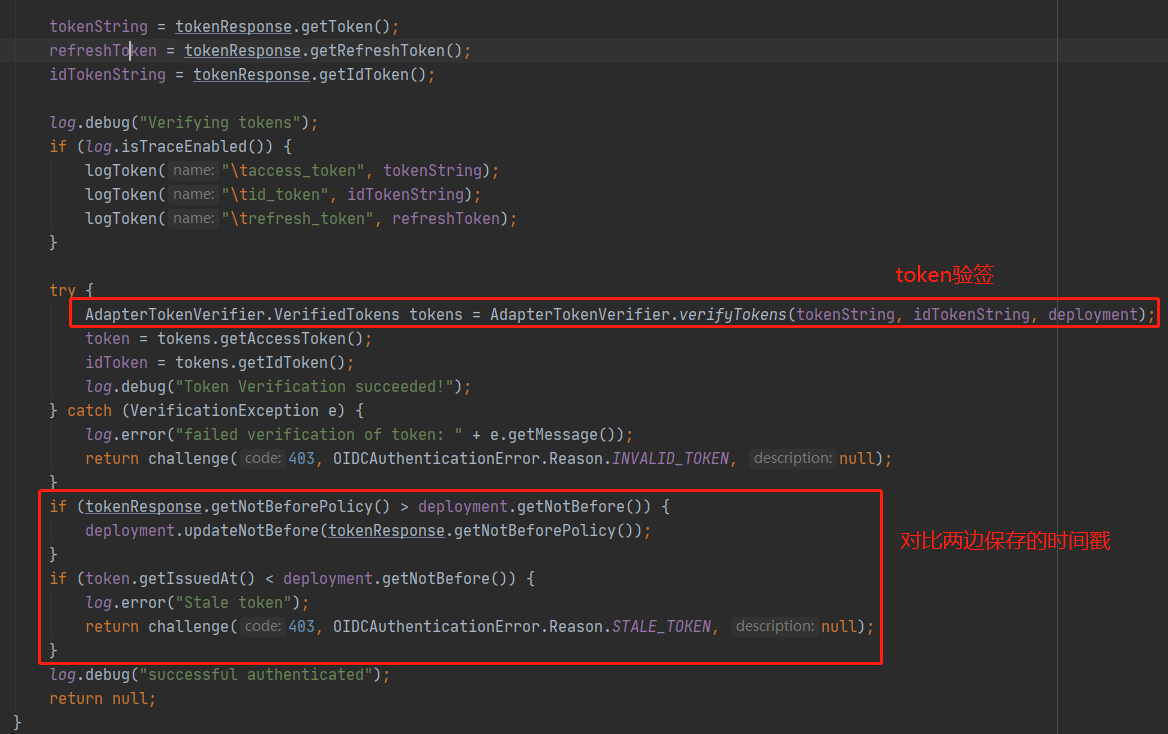

返回并保存access_token

设置认证上下文信息,并保存用户信息

上图中可以看到授权完成之后是将认证信息以Attribute的形式保存在request中的,那么我们在业务层就可以通过request.getAttribute的方式拿到认证信息

KeycloakSecurityContext keycloakSecurityContext = (KeycloakSecurityContext)request.getAttribute(KeycloakSecurityContext.class.getName());

从而可以拿到用户的名称、角色、权限等信息

web应用,会在response中携带sessionid,当第二次请求过来时,回去CatalinaSessionTokenStore中校验session是否存在,存在则通过验证。

bearer方式认证

List<String> authHeaders = exchange.getRequest().getHeaders("Authorization");

String[] split = authHeader.trim().split("\\s+");

if (split[0].equalsIgnoreCase("Bearer")) {

tokenString = split[1];

break;

}

authenticateToken(exchange, tokenString);

客户端携带认证信息在请求头中,服务端接收到请求后截取信息,并校验access_token是否合法

query paramter auth方式

tokenString = exchange.getRequest().getQueryParamValue(ACCESS_TOKEN)

authenticateToken(exchange, tokenString);

get请求方式,客户端通过url参数的形式携带access_token

用户名+密码验证

客户端将用户名和密码加密之后放在请求头“Authorization”:“Basic”+code(“username”:“password”)的方式传递给服务端,服务端拿到用户名和密码之后去keycloak中验证,并获取token。验证成功之后返回access_token。

List<String> authHeaders = exchange.getRequest().getHeaders("Authorization");

tokenString = null;

for (String authHeader : authHeaders) {

String[] split = authHeader.trim().split("\\s+");

if (split.length != 2) continue;

if (!split[0].equalsIgnoreCase("Basic")) continue;

tokenString = split[1];

}

try {

String userpw=new String(Base64.decode(tokenString));

int seperatorIndex = userpw.indexOf(":");

String user = userpw.substring(0, seperatorIndex);

String pw = userpw.substring(seperatorIndex + 1);

// keycloak验证用户名和密码并返回access_token

atr = getToken(user, pw);

tokenString = atr.getToken();

} catch (Exception e) {

challenge = challengeResponse(exchange, OIDCAuthenticationError.Reason.INVALID_TOKEN, "no_token", e.getMessage());

return AuthOutcome.FAILED;

}

authenticateToken(exchange, atr.getToken());

【参考blog】 tomcat中AuthenticatorBase简单的安全认证

Keycloak获取Token示例及遇到的坑

1884

1884

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?