一、文件描述

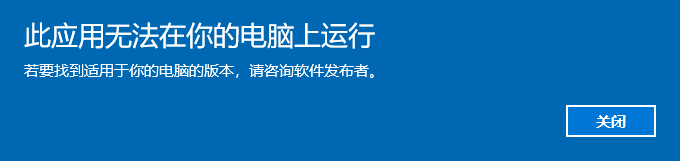

- 首先,我们试着分析文件本身,但是好像无法运行。。

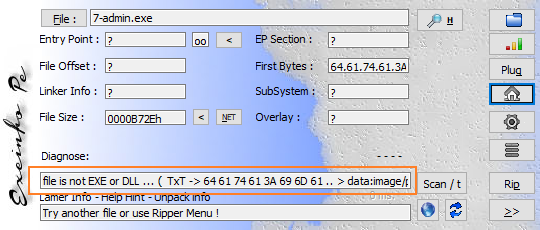

- 文件本身不是EXE或者ELF,,

二、解题思路

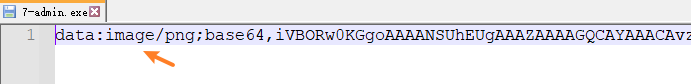

- 首先把文件格式搞明白了,,右键notepad++看看是什么格式。。。

- 好家伙,,竟然是image/png类型…

- 这个序列前面有个base64,,明显这张图片是base64编码得到从iVBOR开始到末尾的一长串序列,我们使用cyberchef试试看。

- 从上图可以看出经base64编码后得到的确实是.png文件,,当然这里有个快速简单的方法可以迅速打开这个图片

- Output右边的“魔法棒”图标,,你点击试试看,,

- 反正我点完是这个样子的。。。

- 扫描图片就能得到Flag哦~~~

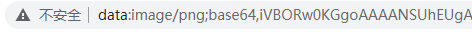

- 还有一个方法是直接复制内容到浏览器url,让浏览器来解析。。。

- 同样也能得到上述图片

- 微信扫一扫后得到flag

- FLAG——> bugku{inde_9882ihsd8-0}

- 这题应该算misc吧,,,根本没用上IDA啊。。。

- 不管啦,,结束~~

640

640

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?