本文仅用于信息安全的学习,请遵守相关法律法规,严禁用于非法途径。若观众因此作出任何危害网络安全的行为,后果自负,与本人无关。

介绍常规渗透信息收集思路,可按下图思路来,图片来源

信息收集简介

在安全测试中,信息收集是非常重要的一个环节,此环节的信息将影响到后续的成功几率,掌握信息的多少将决定发现漏洞机会大小,换言之决定着是否能完成目标的测试任务。也可以很直接的跟大家说:渗透测试的思路就是从信息收集这里开始,你与大牛的差距也是从这里开始的!

一、站点搭建分析

1)搭建习惯- 目录型站点

示例网站:

sti.blcu.edu.cn和sti.blcu.edu.cn/bbs/(现在打不开了)原则上是一个网站,但是区别在于目录下的差异

这两个网站使用的是两套程序,一个网站出现问题,另一个网站也会遭殃,就相当于有了两套漏洞两个方案。

可以通过目录扫描来获取相关信息

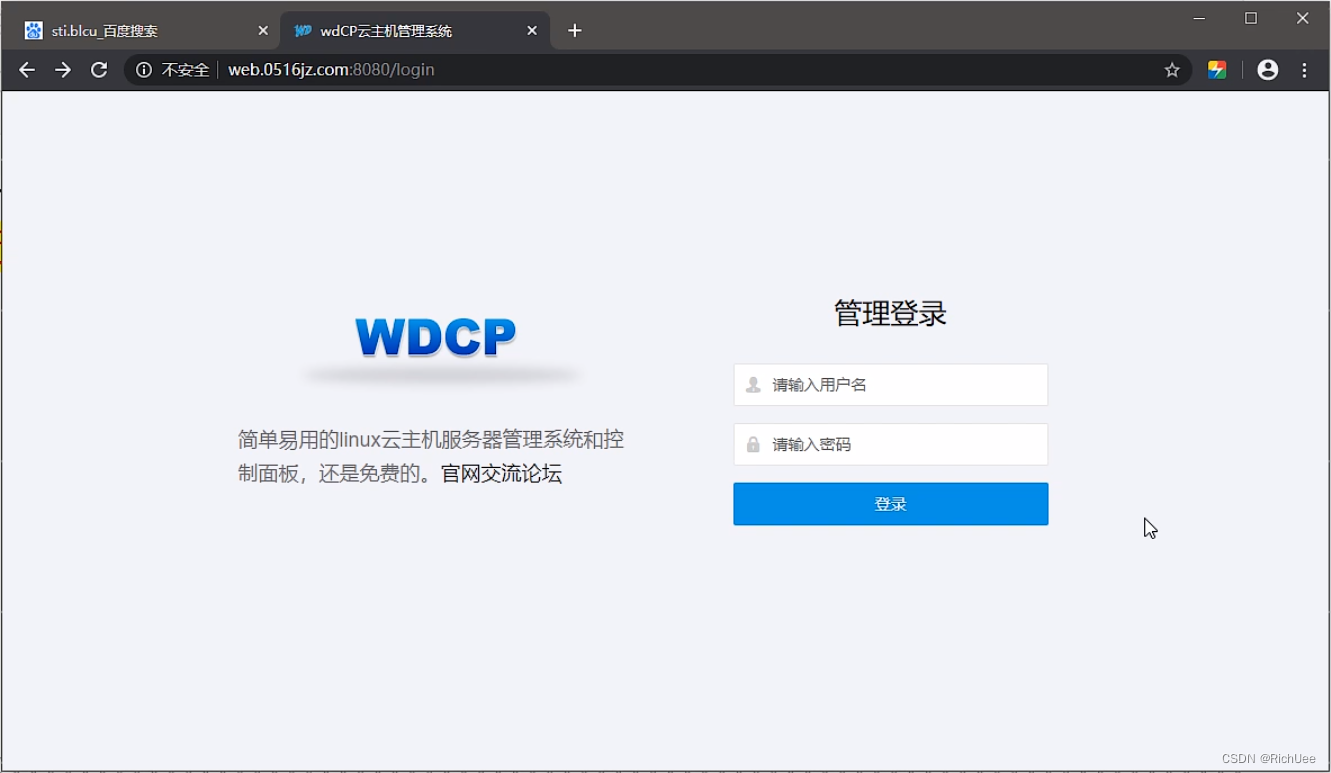

2)搭建习惯- 端口类站点

通过不同的端口将两个网站分开,一个网站出了问题,另一个网站也会出现问题

实例:这个是原网站界面

加了端口8080后发现进入了管理员登录界面

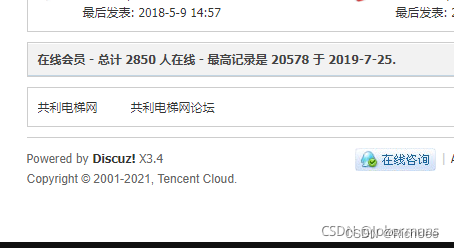

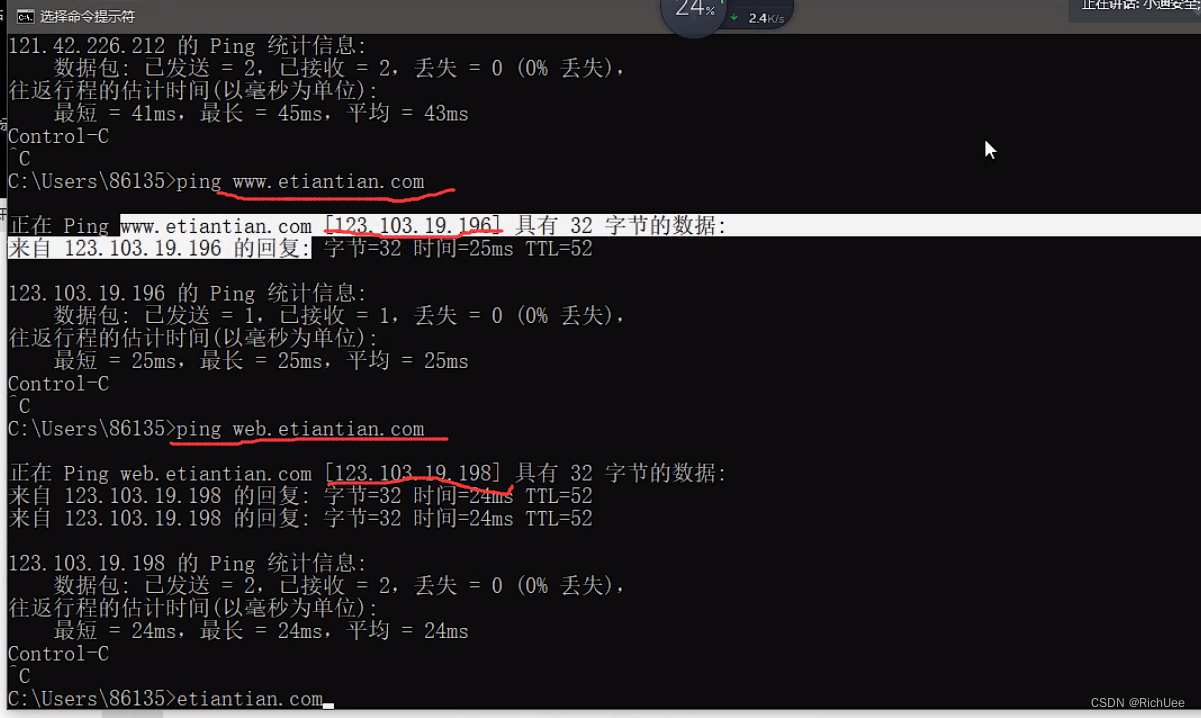

3)搭建习惯- 子域名站点

通过子域名将两个网站分开,可能在一起,也可能不在一起,就是两个网站可能不在同一个服务器上

主站使用DESTOON B2B:

分站使用Discuz:

ping出来的IP是一样的,在同一个服务器上

也有可能两个网站ip不在一起,但是可能在同一网段,也有可能不同网段

4)搭建习惯-类似域名站点

有些人刚搭建网站时选择了一种顶级域名(后缀),但是后面他发现这个不好,想改成其他后缀,所以就可以通过后缀寻找类似站点,以获取出自于同一公司的网站。

也可以通过中间的域名去找类似域名(在其中添加123等)

.com,商业通用域名

.gov,政府网站域名

.edu,教育网站域名

.org,非盈利组织域名

.net,网络服务商域名

5)搭建习惯-旁注/C 段站点(少)

在线查询:https://www.webscan.cc/

旁注:同服务器不同站点

前提条件是:有多个站点的服务器;旁注是一种入侵方法,在字面上解释就是-“从旁注入”,利用同一主机上面不同网站的漏洞得到webshell,从而利用主机上的程序或者是服务所暴露的用户所在的物理路径进行入侵。

比如:192.168.1.100这个服务器下有两个网站a、b

www.a.com 从a找漏洞很难

www.b.com 就从b入手找漏洞,找到后再入侵a

C段:同网段不同服务器不同站点(不推荐)

网站有一个或多个站点,通过服务器IP地址的网段来进行测试

比如:有两个ip192.168.1.100和192.168.1.101,它们在一个网段,通过查询网段1-254,去获取101网段服务器权限,再通过服务器同一个网段目标主机来实施内网安全的测试方法,来获取指定网服务器的权限。

192.168.1.100

www.a.com

www.b.com...

192.168.1.101

www.c.com

www.d.com...

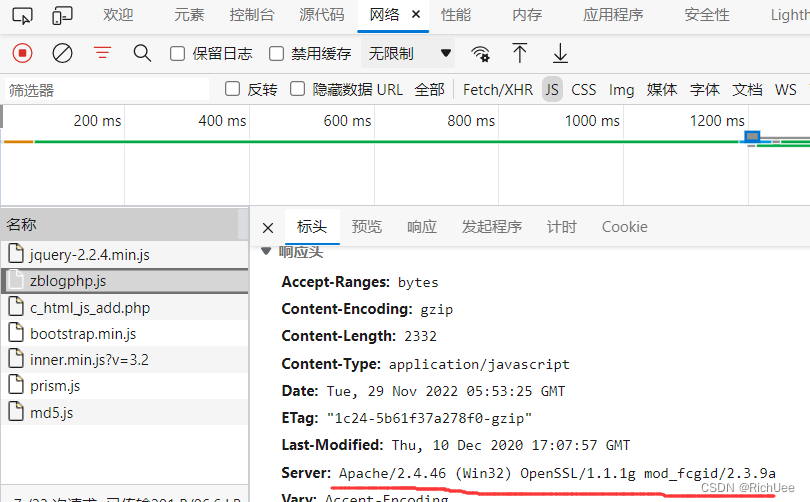

6)搭建习惯-搭建软件特征站点

搭建软件:宝塔、lnmap、wmap、phpstudy等软件,相应软件就有对应的安全问题(默认的账号密码等),可以从此去突破

用软件搭建:

用中间件搭建:

区别:用中间件搭建,在网站源代码中显示的服务器信息比较少;用搭建平台,显示的服务器信息比较多。

二、WAF防护分析

1)什么是WAF应用

Web应用防护系统(也称为:网站应用级入侵防御系统。英文:Web Application Firewall,简称: WAF)。利用国际上公认的一种说法:Web应用防火墙是通过执行一系列针对HTTP/HTTPS的安全策略来专门为Web应用提供保护的一款产品。

分为软件和硬件,在安全公司单位购买的防火墙都是硬件,个人网站和小企业搭建都是软件。

2)如何快速识别WAF

github上wafw00f资源:https://github.com/EnableSecurity/wafw00f

使用wafw00f可以快速识别,Linux上的kali自带,直接就可以使用。

测试无waf的网站:(我这里使用kali做演示)

wafw00f http://www.xiaodi8.com/

测试有waf的网站:

wafw00f https://blog.csdn.net/

3)其他识别技巧

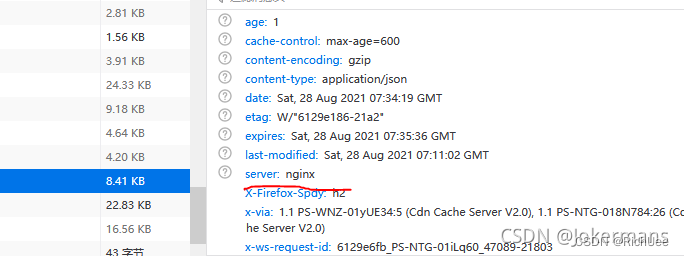

直接检查源代码,查看network是否有X-Powered-By:WAF/2.0这种可疑代码

原文链接:https://blog.csdn.net/RichUee/article/details/128085727

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?