前言: 在上一篇文章讲到了{noop}的使用,在封装user时密码前面需要参加上这个,其原理是我们的密码没有进行加密,需要添加{noop}来保障密码的安全,本篇文章来介绍通过spring-security来对密码进行加密和解密的操作,实现密码的安全。

1.加密的配置

1.1 spring-security

<!-- 配置加密类 -->

<bean id="passwordEncoder" class="org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder"/>

<!-- 配置加密的方式-->

<security:password-encoder ref="passwordEncoder"/>

1.2 userServiceImpl

// 处理自己的用户对象封装成UserDetails,不在需要noop前缀

User user = new User(userInfo.getUsername(), userInfo.getPassword(), userInfo.getStatus() == 0 ? false : true, true, true, true, getAuthority(userInfo.getRoles()));

2.新建用户实现

2.1 流程分析

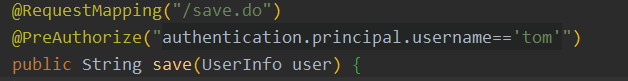

2.2 userConrtoller

@RequestMapping("/save.do")

public String save(UserInfo user) {

userService.save(user);

return "redirect:findAll.do";

}

2.3 userService

@Override

public void save(UserInfo userInfo) {

// 对密码进行加密

userInfo.setPassword(bCryptPasswordEncoder.encode(userInfo.getPassword()));

userDao.save(userInfo);

}

2.3 userDao

@Insert("insert into users(username,email,password,phoneNum,status) values(#{username},#{email},#{password},#{phoneNum},#{status})" )

public void save(UserInfo user);

3. 案例实现

3.1 登录

action:这里的tom账户的密码是在数据库中已经加密的,可以登录成功 。如果没有加密,登录失败

如下:

3.2 添加用户信息

添加成功后,我们再来登录该用户发现出错了

添加成功后,我们再来登录该用户发现出错了

为什么会出错呢? 原因很简单,我们用的spring-security框架进行了认证和权限,这个用户没有添加角色,即权限不足,登录失败,接下来在数据库中添加角色后登录

为什么会出错呢? 原因很简单,我们用的spring-security框架进行了认证和权限,这个用户没有添加角色,即权限不足,登录失败,接下来在数据库中添加角色后登录

显然登录成功。

这里我们可以总结:登录成功的几个条件:

1.账户密码必须正确

2.由于进行了加密,登录的密码在数据库中必须是加密了的

3.必须具有相应的登录权限。

3.方法级权限控制

简介: Spring Security在方法的权限控制上支持三种类型的注解,JSR-250注解、@Secured注解和支持表达式的注解,这三种注解默认都是没有启用的。

3.1 JSR-250注解

- 在spring-security.xml文件中配置开启注解

<security:global-method-security jsr250-annotations="enabled"/>

- 在pom.xml中添加依赖

<dependency>

<groupId>javax.annotation</groupId>

<artifactId>jsr250-api</artifactId>

<version>1.0</version>

</dependency>

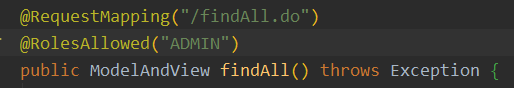

- 对指定方法添加注解

@RolesAllowed表示访问对应方法时所应该具有的角色

@PermitAll表示允许所有的角色进行访问,也就是说不进行权限控制

@DenyAll是和PermitAll相反的,表示无论什么角色都不能访问

登录一个没有ADMIN权限的账户查询product信息

页面显示如下:

该注解测试成功!

该注解测试成功!

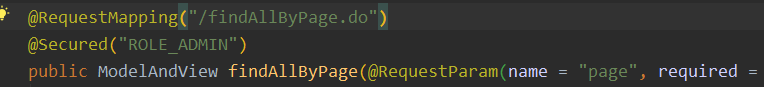

3.2 @Secured注解(多用,不用添加依赖)

- 在spring-security中开启注解

<!--方法权限注解开启-->

<security:global-method-security secured-annotations="enabled"/>

- 在指定方法中添加注解

==注意:==在jsr250注解时,可以省略ROLE_,但是在secured注解时,必须加上前缀ROLE_。

==注意:==在jsr250注解时,可以省略ROLE_,但是在secured注解时,必须加上前缀ROLE_。

3.3 表达式方法注解(spel)

- 在spring-security中开启注解

<security:global-method-security pre-post-annotations="enabled"/>

-

添加注解

-

测试

测试成功。

测试成功。

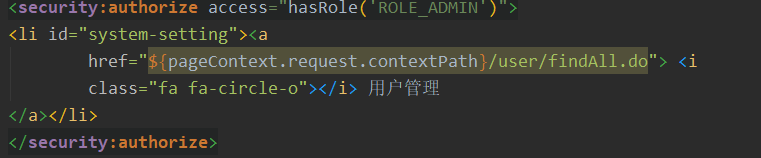

4.页面端权限控制

4.1 注解介绍

(1) authentication

<security:authentication property="" htmlEscape="" scope="" var=""/>

property: 只允许指定Authentication所拥有的属性,可以进行属性的级联获取,如“principle.username”,

不允许直接通过方法进行调用

htmlEscape:表示是否需要将html进行转义。默认为true。

scope:与var属性一起使用,用于指定存放获取的结果的属性名的作用范围,默认我pageContext。Jsp中拥

有的作用范围都进行进行指定

var: 用于指定一个属性名,这样当获取到了authentication的相关信息后会将其以var指定的属性名进行存

放,默认是存放在pageConext中

(2) authorize

authorize是用来判断普通权限的,通过判断用户是否具有对应的权限而控制其所包含内容的显示

<security:authorize access="" method="" url="" var=""></security:authorize>

access: 需要使用表达式来判断权限,当表达式的返回结果为true时表示拥有对应的权限

method:method属性是配合url属性一起使用的,表示用户应当具有指定url指定method访问的权限,

method的默认值为GET,可选值为http请求的7种方法

url:url表示如果用户拥有访问指定url的权限即表示可以显示authorize标签包含的内容

var:用于指定将权限鉴定的结果存放在pageContext的哪个属性中

4.2 导入依赖

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-taglibs</artifactId>

<version>version</version>

</dependency>

4.2 authentication与authorize注解使用

- authentication

<security:authentication property="principal.username" >

2. authorize

在jsp页面中导入标签

<%@ taglib prefix="security" uri="http://www.springframework.org/security/tags" %>

设置只有具有ADMIN角色的用户才能看到用户管理模块

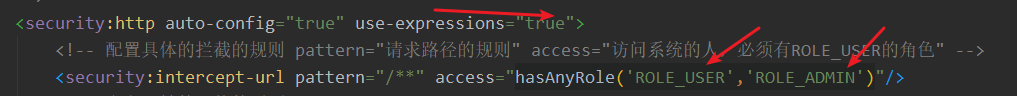

action: 这里使用了spel表达式,而配置文件中没有开启,运行会报错,有两个方法解决

action: 这里使用了spel表达式,而配置文件中没有开启,运行会报错,有两个方法解决

方法1

方法2

方法2

以上代码与之前不变

在后面添加这行代码即可

<!--配置web页面可以使用spel表达式-->

<bean id="webexpressionHandler" class="org.springframework.security.web.access.expression.DefaultWebSecurityExpressionHandler" />

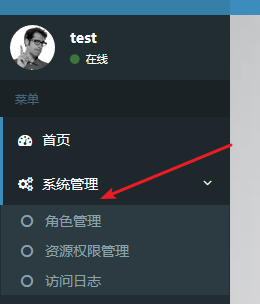

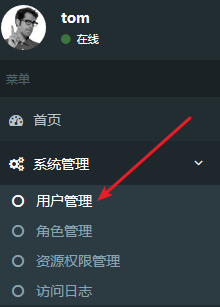

test用户(不是admin)

tom用户(admin角色)

可以看出我们的页面段权限控制成功!

372

372

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?