在过去的攻防演练中,ZoomEye作为一款网络安全搜索引擎和资产发现工具,为蓝队提供了宝贵支持。以下是ZoomEye在攻防演练中为蓝队提供的一些关键应用:

01、“分钟级”威胁情报研判、协助蓝队快速识别红队的攻击IP

在攻防演练的实际对抗中,如何快速研判红队的攻击行为,获取高价值的威胁情报,是蓝队防御工作的重要环节。

基于创宇安全智脑的海量高精准威胁情报和大数据联防联控能力,ZoomEye联动全球最大的黑客威胁情报库和恶意机器流量威胁情报库,并通过知道创宇的云防御体系“向前防御、持续交火”获取独家威胁情报,结合 IP、域名的高精准信誉情报,可以帮助蓝队全方位掌握威胁情报,让红队的威胁行为无处遁形。

以搜索某个威胁IP为例,通过创宇安全智脑的AI+大数据分析,ZoomEye在资产数据列表页中标记该IP为2023攻防演练的红队IP,点击“查看威胁详情”可查看该IP的恶意行为详情,蓝队通过该功能,可及时对威胁IP进行封禁,阻断该IP带来的威胁,防止丢分。

图:威胁IP查询结果

02、域名/IP关联查询,协助蓝队快速探测企业暗资产

蓝队可以通过ZoomEye快速地对暴露在互联网中的网络空间资产进行筛查,快速获得资产的数量、服务、类型、系统名称和分布情况。

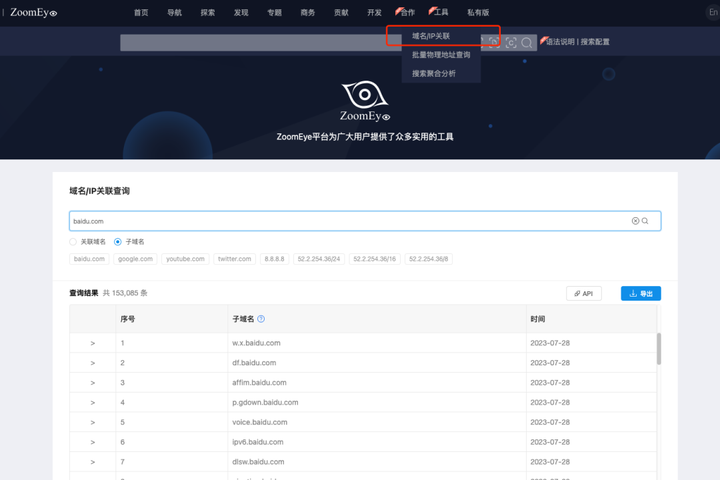

通过 ZoomEye 提供的域名/IP 关联查询功能,对企业域名进行关联查询,得到更多的暗资产和可疑资产信息。还可以扩展发现域名资产的相关子域名,得到更多的下级资产信息。

比如查询域名baidu.com 的子域名,可以发现153,085条结果,通过域名 /IP 关联查询和子域名爆破这两个步骤,我们可以进一步发现需要防护的资产,避免被攻击者找到突破口。

图:子域名查询

域名/IP关联查询功能同时支持通过API查询和导出,为主动资产探测。

03、实时资产数据更新,协助蓝队高效管理资产暴露面

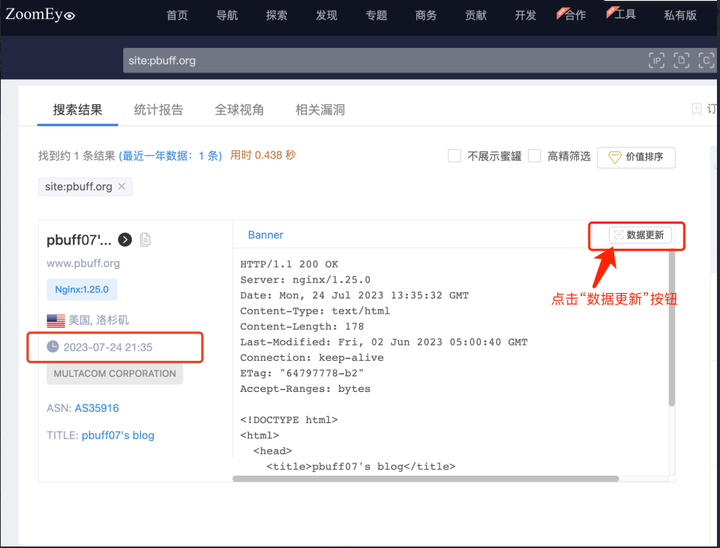

在资产暴露面管理的过程中,如果发现平台存在部分数据的探测时间比较早,可以单击资产 Banner 结果右上角的"数据更新"按钮进行实时地对目标探测,从而获取实时暴露在网络空间上的资产,并及时处理暴露在公网上的暗资产,避免被红队攻击。

以域名资产“pbuff.org”为例,通过ZoomEye语法搜索域名相关的资产:site:“pbuff.org”,通过搜索结果可以看到该资产最后更新时间为2023-07-24 19:21:35。

图:资产详情页

点击右侧“数据更新”按钮并同意即可对该资产进行更新。在更新队列中可看见该资产正在在更新,更新完成后将通过邮件形式告知更新结果。

图:更新队列

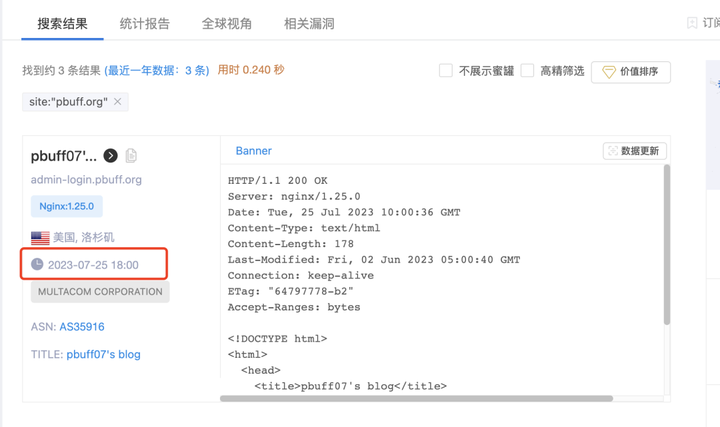

更新完后,资产的信息已到最新:

图:数据已更新

04、最最最最后:

ZoomEye还为大家整理了去年攻防演练期间红队使用的热门漏洞以及ZoomEye搜索语法,可帮助蓝队快速发现漏洞影响范围,检查己方资产是否已经修复,完善防守壁垒。

2022年攻防演练热门漏洞及ZoomEye查询语法如下:

| 序号 | 漏洞名称 | ZoomEye搜索语法 |

| 1 | 泛微云桥e-Bridge存在SQL注入漏洞 | app:"泛微云桥" |

| 2 | GitLab远程代码执行漏洞(CVE-2022-2185) | app:"Gitlab" |

| 3 | 泛微OA存在SQL注入漏洞(CNVD-2022-43843) | app:"泛微 协同办公OA" |

| 4 | 通达OA存在代码执行漏洞 | app:"Tongda OA" |

| 5 | 用友U8-OA企业版存在SQL注入漏洞(CNVD-2022-31182) | app:"yonyou U8" |

| 6 | 泛微OA存在命令执行漏洞(CNVD-2022-06870) | app:"泛微 协同办公OA" |

| 7 | 致远A8 getshell | app:"Seeyon OA A8-m" |

| 8 | 禅道存在SQL注入漏洞(CNVD-2022-42853) | app:"ZenTaoPMS" |

| 9 | 万户OA getshell | app:"wanhu" |

| 10 | 拓尔思mas5 getshell | title:"媒资首页" |

| 11 | thinkphp远程代码执行漏洞 | app:"ThinkPHP" |

| 12 | jboss EAP /AS 6.远程代码执行 | app:"JBoss" |

| 13 | thinkphp任意文件读取 | app:"ThinkPHP" |

| 14 | Laravel存在命令执行漏洞(CNVD-2022-44351) | app:"Laravel Framework" |

| 15 | 安恒web应用防火墙远程命令执行漏洞 | app:"安恒信息 明御WEB应用防火墙" |

| 16 | 某盟NF防火墙版本<6.0.3.198存在远程命令执行漏洞 | app:"绿盟 下一代防火墙" |

| 17 | 通达 OA 后台 SQL 注入漏洞 | app:"Tongda OA" |

| 18 | 通达 OA 后台文件上传漏洞 | app:"Tongda OA" |

| 19 | 华天动力OA前台任意文件上传漏洞 | app:"CNPOWER OA" |

| 20 | 启明星辰天玥网络安全审计系统SQL注入0day | app:"启明星辰天玥网络安全审计" |

| 21 | uniview监控设备oday | app:"宇视科技 视频监控" |

| 22 | 蓝凌OA授权RCE和未授权RCE | app:"蓝凌数字OA" |

| 23 | 泛微Office 10 SQL注入漏洞 | app:"泛微 E-office 10" |

| 24 | 泛微 V9 文件上传漏洞 | app:"泛微协同办公标准产品EOffice" |

| 25 | 小鱼易连疑似0day | title:"小鱼易连" |

| 26 | 泛微 E-office 文件包含漏洞(CNVD-2022-43247) | app:"泛微 E-office 10" |

| 27 | 泛微 E-office SQL 注入漏洞(CNVD-2022-43246) | app:"泛微 E-office 10" |

| 28 | 禅道 v16.5 SQL注入漏洞 | app:"禅道" |

| 29 | 疑似用友NC 0day | app:"Yonyou NC httpd" app:"Yonyou NC Cloud" |

| 30 | org.webjars:dojo 包 <1.17.2 多个漏洞 | title:"dojo" |

| 31 | 明御Web应用防火墙任意登录(逻辑漏洞) | app:"安恒信息 明御WEB应用防火墙" |

| 32 | 某某服VPN存在远程缓冲区溢出漏洞(非web服务) | app:"sangfor ssl vpn" app:"深信服 S5100" |

| 33 | Coremail Air邮件客户端附件后缀名显示不正确(非Web服务) | app:"Coremail mail" |

| 34 | qax天擎版本<6.7.0.4910存在安全漏洞(无漏洞详情) | app:"Tianqing terminal management" |

希望能为对网络空间测绘感兴趣的小伙伴提供帮助,点击zoomeye.org加入ZoomEye,探索一下吧~

欢迎关注微信公众号“ZoomEye”查看更多实用小技巧!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?