Gitlab 任意文件读取漏洞(CVE-2016-9086)

by ADummy

0x00利用路线

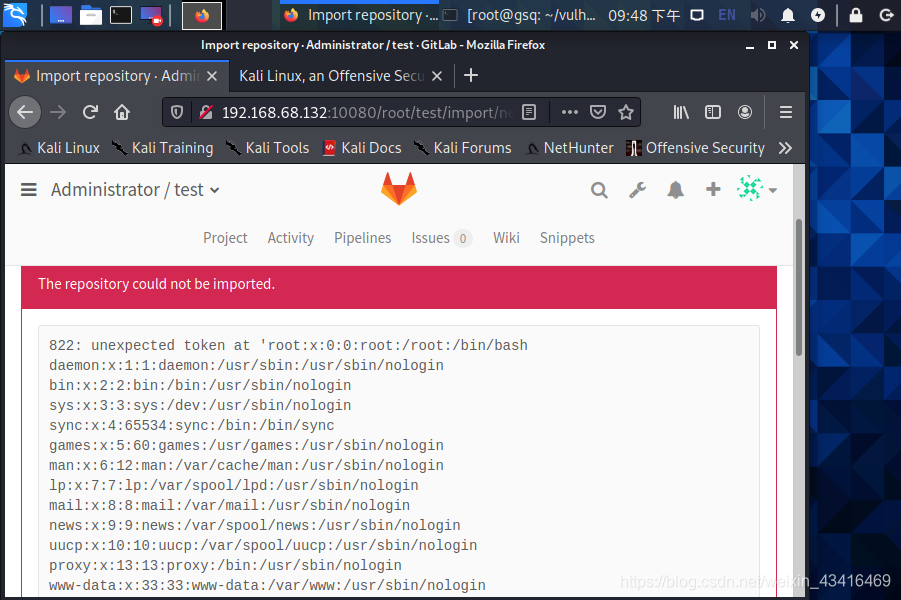

上传poc、tar.gz文件—>读取到etc/passwd

0x01漏洞介绍

2018年底来自Semmle Security Research Team的Man Yue Mo发表了CVE-2018-16509漏洞的变体CVE-2018-19475,可以通过一个恶意图片绕过GhostScript的沙盒,进而在9.26以前版本的gs中执行任意命令。

0x02漏洞复现

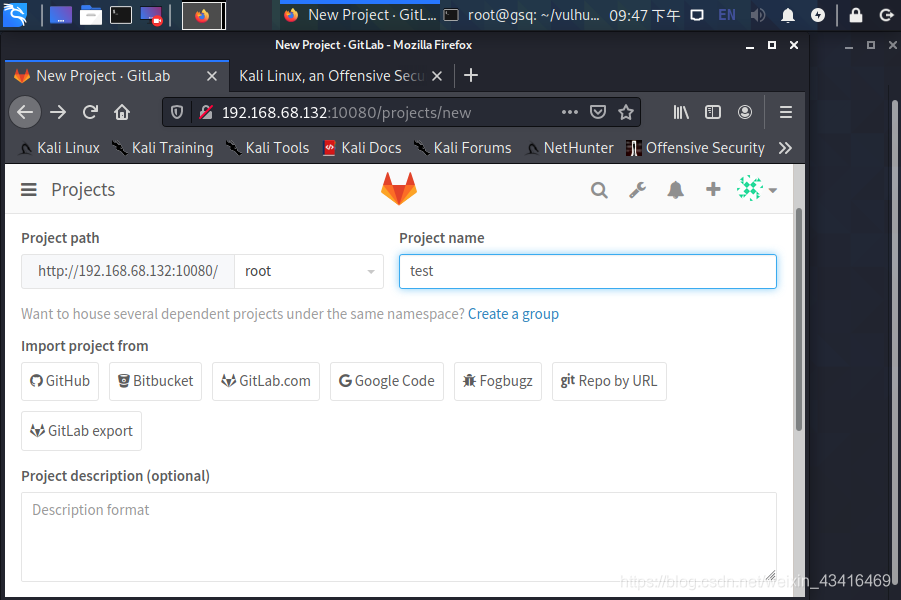

环境运行后,Web端口为10080,ssh端口为10022。访问http://your-ip:10080,设置管理员(用户名root)密码,登录。

新建一个项目,点击GitLab export

将test.tar.gz上传,将会读取到/etc/passwd文件内容:

1057

1057

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?