BugkuCTF 猫片

题目

我们把png文件下载到电脑将后缀名改为png格式得到一张图片:

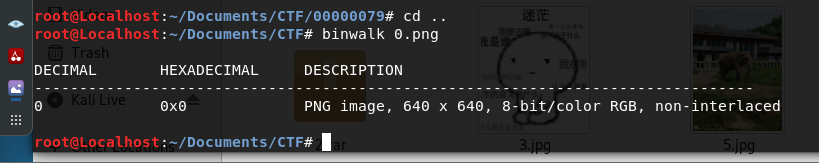

通常得到图片首先查看属性是否有有价值的信息,如果没有则把它丢到Kali里直接binwalk或者放到stegsolve进行分析。弄了较长时间发现并得不到什么东西:

然后我们回到题目发现那里的提示信息:

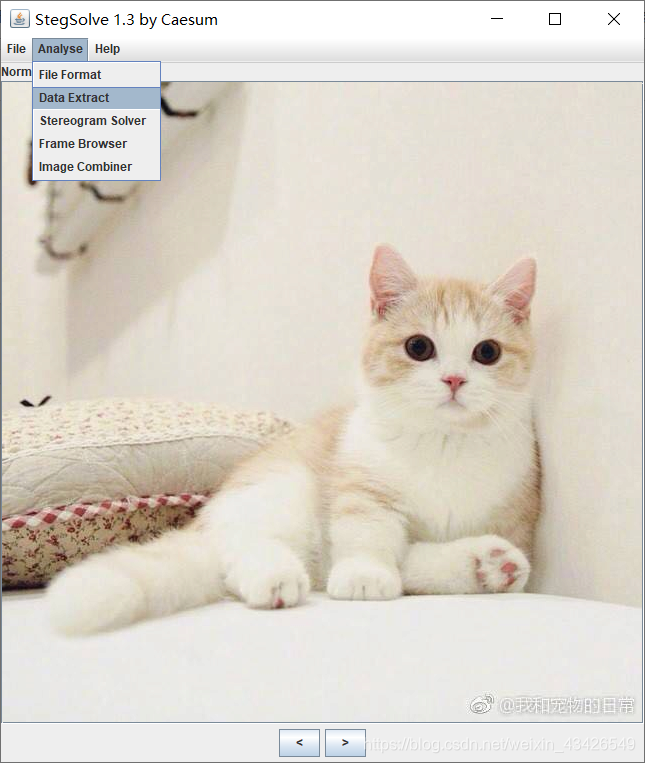

一看就较明显了,直接放到stegsolve工具里:

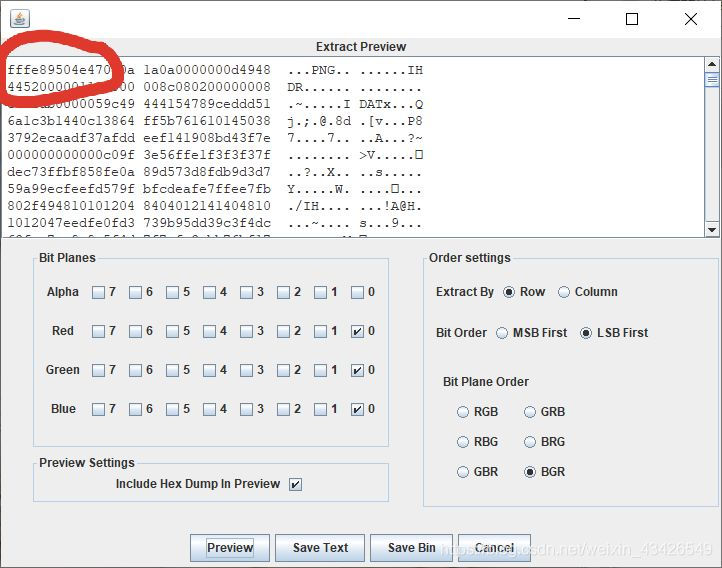

在Bit Order那里选择LSB First ,在Bit Plane Order那里选择BGR,然后Previrw,发现较奇怪的头部,我们保存为Bin文件。

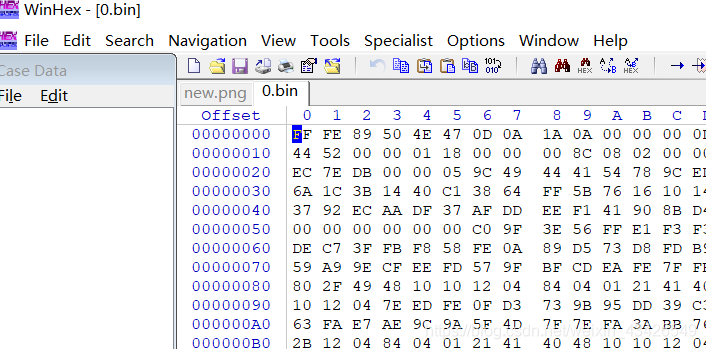

得到Bin文件后用winhex打开,把文件头FFEE删除保存,果然的到一个二维码。

发现二维码是缺失的,并且二维码格式不对。

把二维码的高度变大,再用画图反色(ctrl+shift+i),得出正确的二维码:

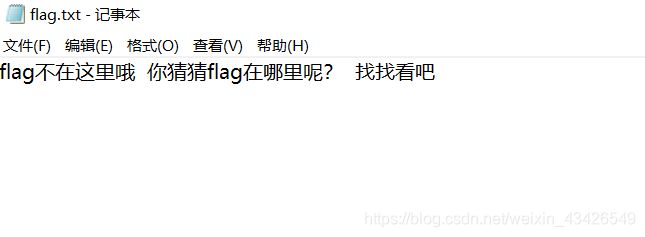

扫描二维码我们来到了一个网盘,下载里面的文件,我们得到一个rar压缩文件,因为本人电脑解压软件用的是zip,所以解压一点问题都没有,然而解压出来一个flag.txt文件,以为得到了答案,但打开就是这样:

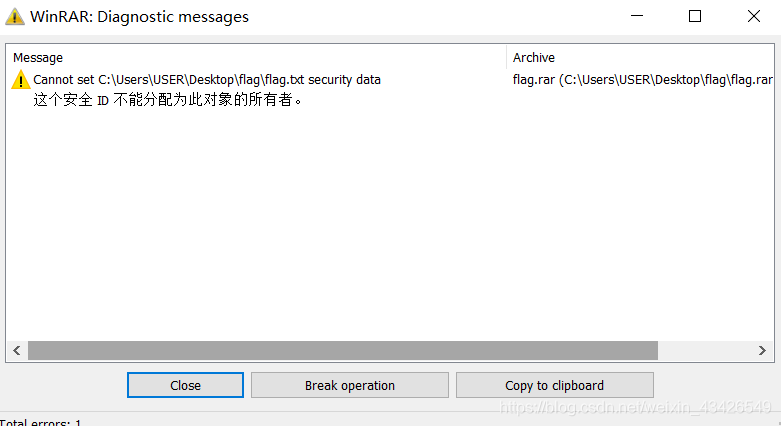

发现这题较坑,想起来Hint提示那里还有个Ntfs,本人小白有点不懂,然后就去看了别人的解答,说这是一种流隐写,要用到ntfstreamseditor,并且要用winrar解压才能看到压缩文件解压有问题,所以去下了个ntfstreamseditor和rar解压软件,解压就看到压缩文件解压有问题:

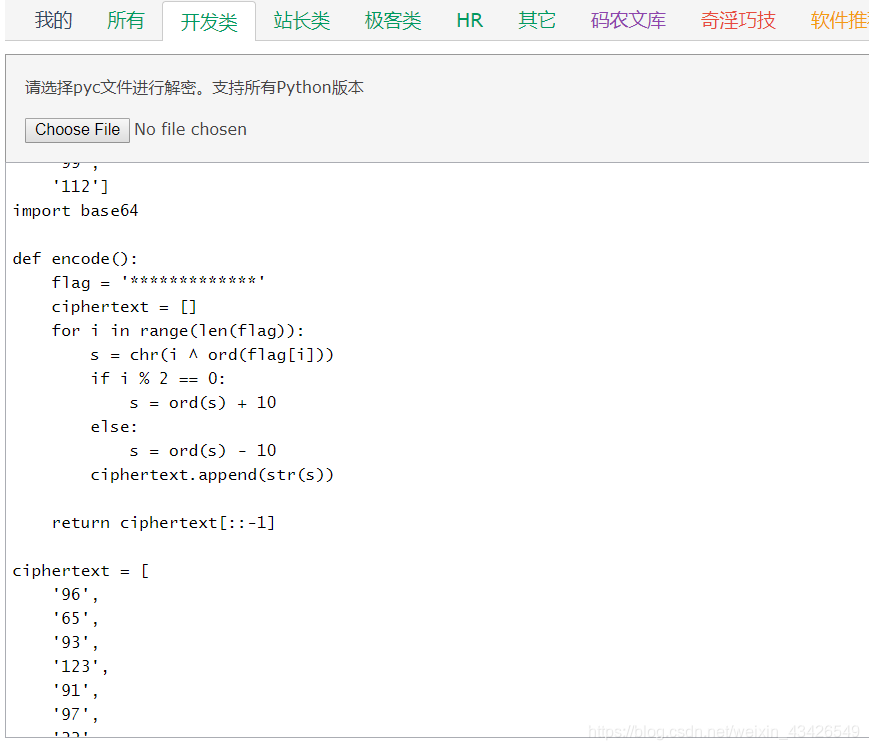

然后用ntfstreamseditor,选择压缩文件后有falg.txt的文件夹,点击搜索查看解压的文件夹里面的数据流,然后把他导出来,得到一个pyc文件,也就是py编译后的文件,再到网上在线反编译:

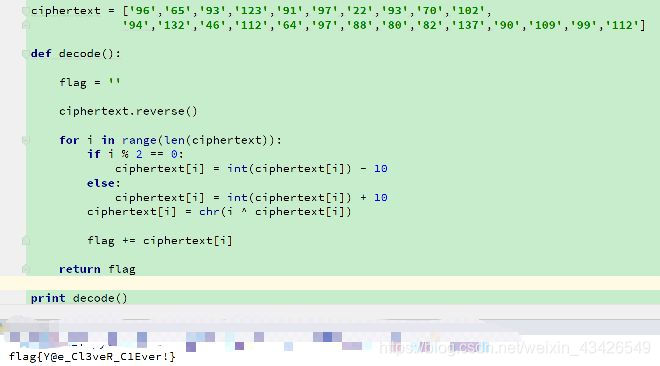

得到的是一个加密代码,我们写一个解密代码就出答案了:

通过一系列复杂的步骤,包括使用stegsolve工具、winhex编辑、二维码修复及反色处理,最终利用ntfstreamseditor和在线反编译工具解密隐藏在图片中的pyc文件,成功破解了一个涉及流隐写术的CTF谜题。

通过一系列复杂的步骤,包括使用stegsolve工具、winhex编辑、二维码修复及反色处理,最终利用ntfstreamseditor和在线反编译工具解密隐藏在图片中的pyc文件,成功破解了一个涉及流隐写术的CTF谜题。

1250

1250

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?