0x01 固件仿真

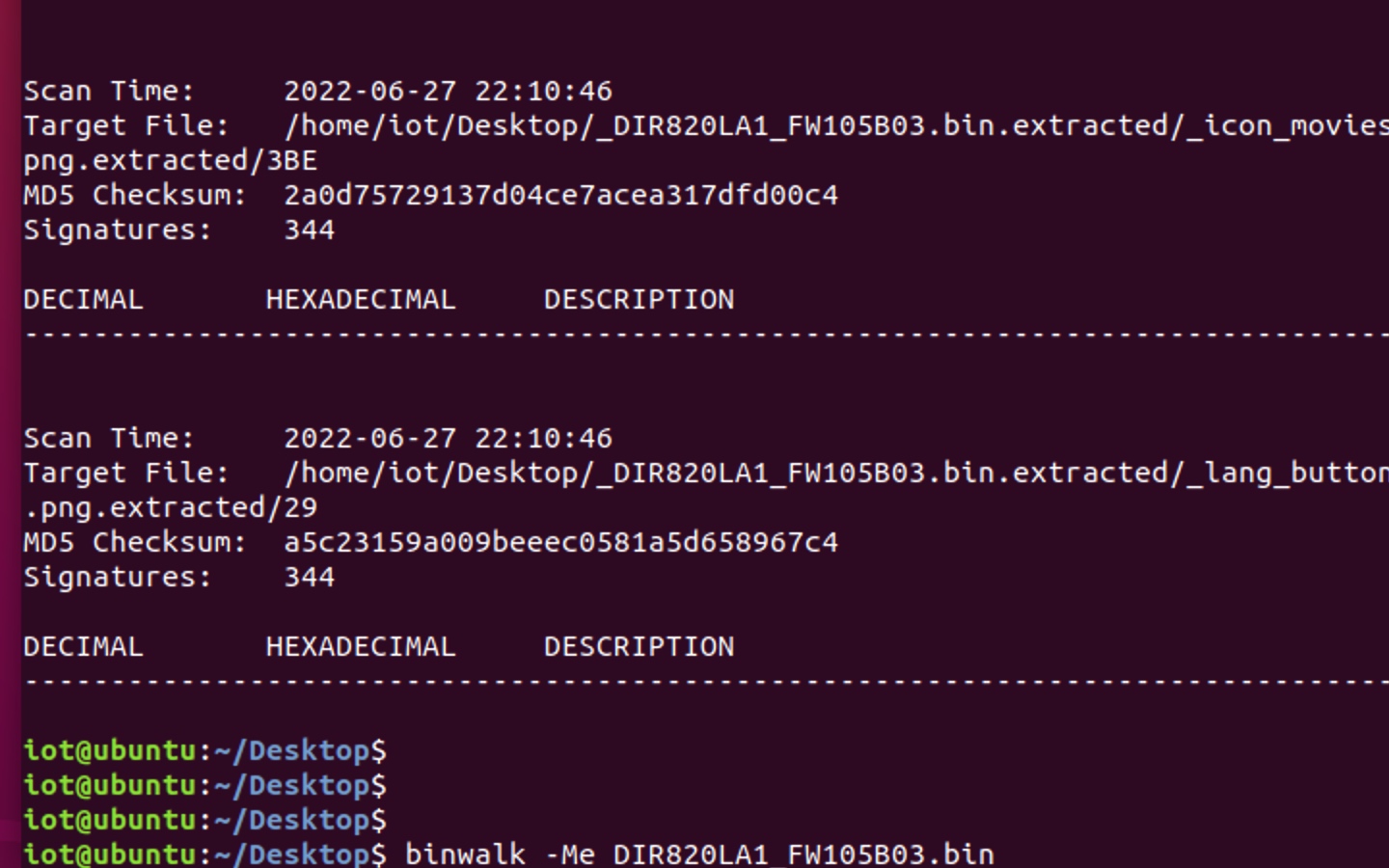

将DIR820L固件下载下来,移动到Ubuntu中,直接使用binwalk进行固件的解密

binwalk -Me DIR820LA1_FW105B03.bin

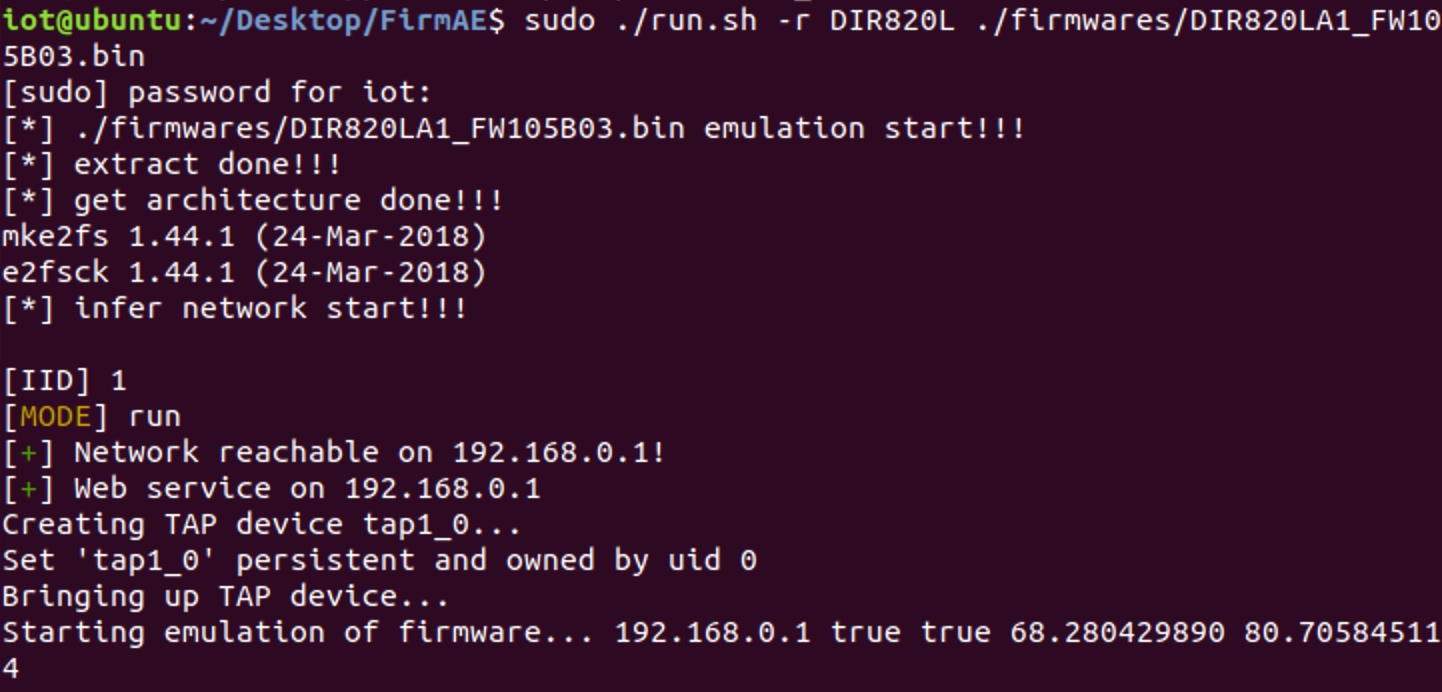

FiremAE 进行固件仿真

克隆到本地

$ git clone --recursive https://github.com/pr0v3rbs/FirmAE

运行download.sh 脚本

$ ./download.sh

运行install.sh脚本

$ ./install.sh

看到图中提示仿真完成

本文详细介绍了D-Link DIR820L固件中的CVE-2022-26258命令注入漏洞。通过固件仿真,作者揭示了如何利用/binwalk解密固件,并使用FiremAE进行仿真。在0x02部分,分析了后端过滤函数的不足,指出

字符未被过滤。接着,在0x03部分,作者展示了漏洞复现过程,包括构造注入参数并成功执行命令。最后,提供了相关参考链接。

本文详细介绍了D-Link DIR820L固件中的CVE-2022-26258命令注入漏洞。通过固件仿真,作者揭示了如何利用/binwalk解密固件,并使用FiremAE进行仿真。在0x02部分,分析了后端过滤函数的不足,指出

字符未被过滤。接着,在0x03部分,作者展示了漏洞复现过程,包括构造注入参数并成功执行命令。最后,提供了相关参考链接。

订阅专栏 解锁全文

订阅专栏 解锁全文

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?