简介

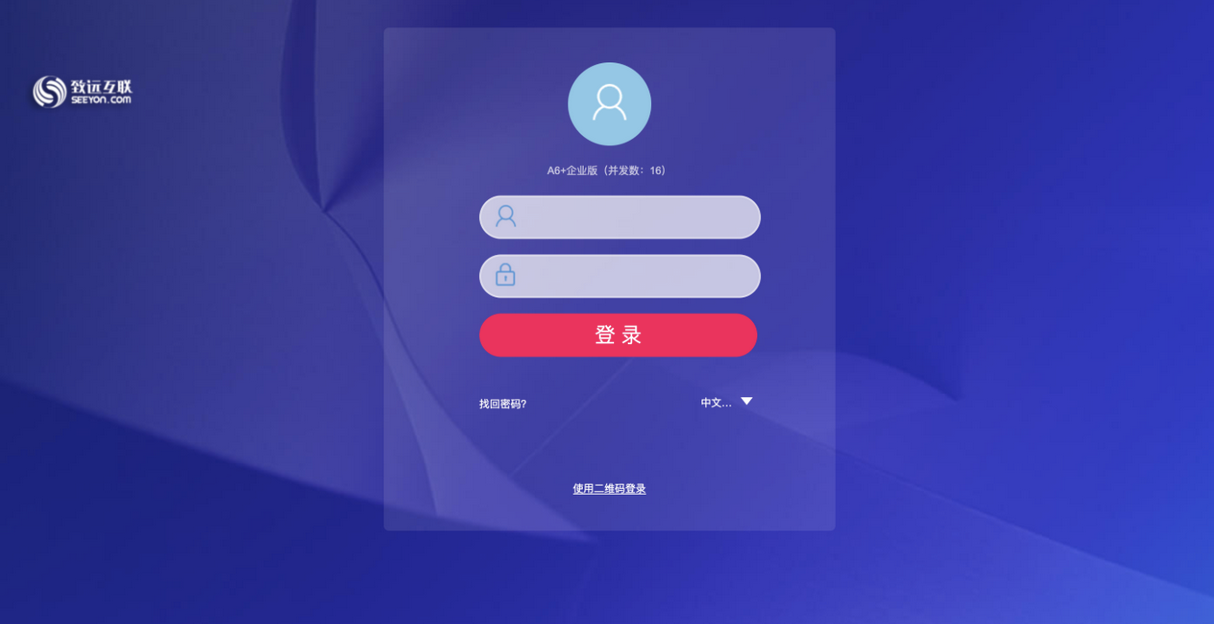

致远OA是北京致远互联软件股份有限公司开发的一套办公自动化软件。

漏洞描述

致远互联OA-fileUpload.do接口处存在文件上传漏洞,未经身份验证的远程攻击者可通过目录遍历的方式绕过上传接口限制,并利用menu.do接口替换上传文件的fileid值实现webshell上传到服务器,获取服务器权限。

漏洞编号与披露时间

CVE编号:未知

CNNVD编号:未知

CNVD 编号:未知

披露时间:

影响版本与影响数量

影响版本: 致远A8 V5.x 版本、 致远A6 V5.x 版本

影响数量:952

Fofa语法:

title="协同管理软件 V5.6SP1"

注&#x

本文详细介绍了致远互联OA软件在fileUpload.do接口存在的文件上传漏洞,攻击者可通过目录遍历绕过限制,利用menu.do接口上传webshell,影响A8 V5.x和A6 V5.x版本,影响数量952,主要部署于政府、事业单位。漏洞复现分为三个步骤:获取文件id,加载id值上传文件,最后验证文件访问。

本文详细介绍了致远互联OA软件在fileUpload.do接口存在的文件上传漏洞,攻击者可通过目录遍历绕过限制,利用menu.do接口上传webshell,影响A8 V5.x和A6 V5.x版本,影响数量952,主要部署于政府、事业单位。漏洞复现分为三个步骤:获取文件id,加载id值上传文件,最后验证文件访问。

订阅专栏 解锁全文

订阅专栏 解锁全文

2382

2382

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?