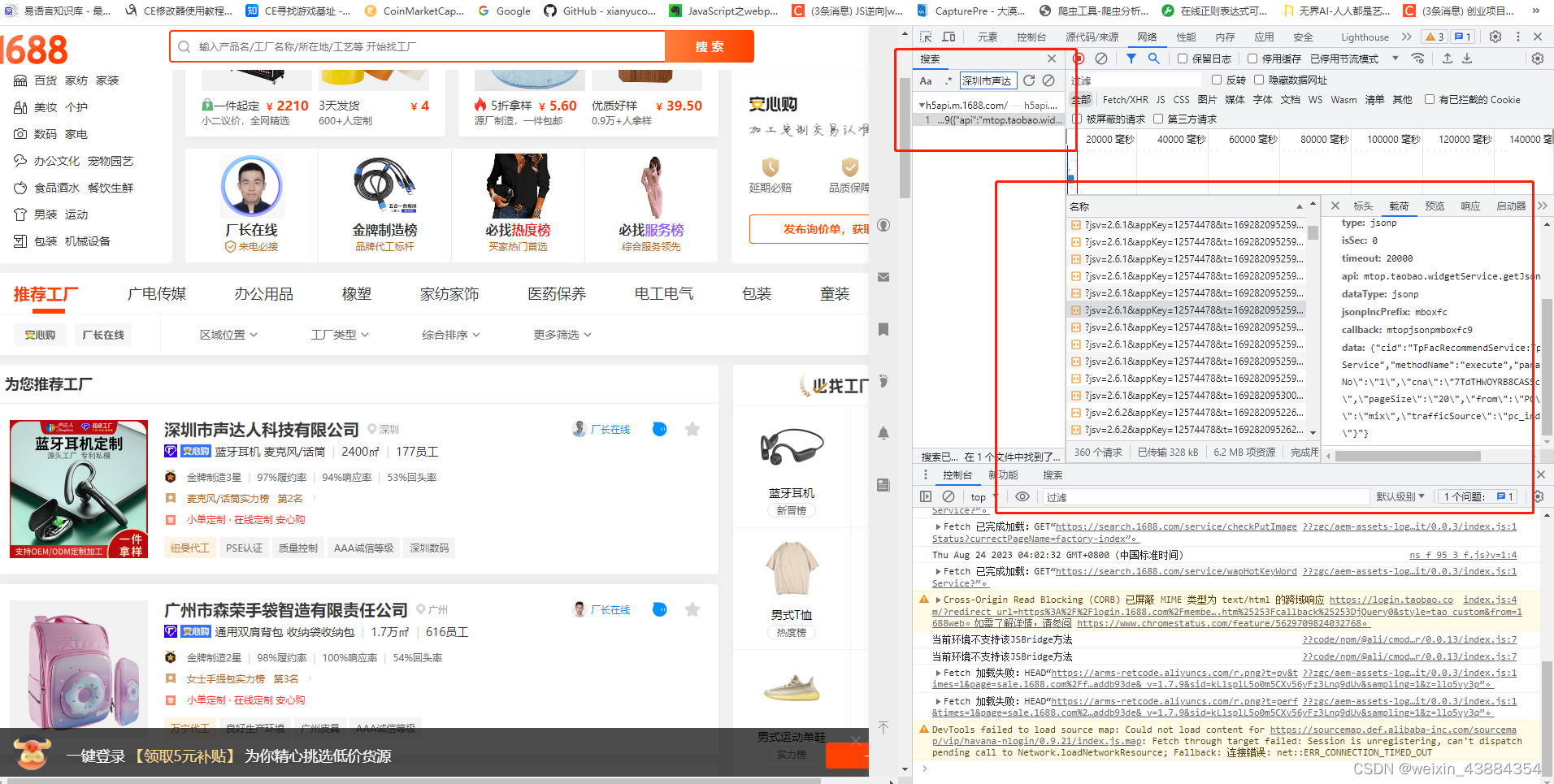

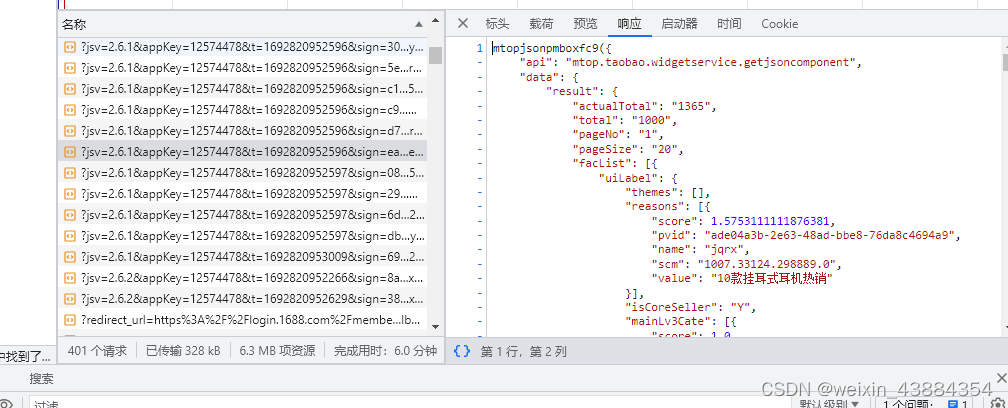

1 定位数据 搜索关键词 可以在response 中找到

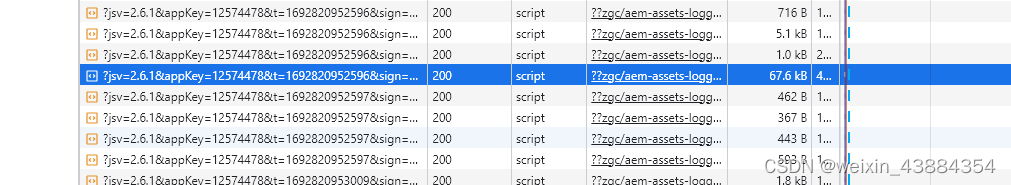

定位到 请求的返回是个 script 并不是 xhr 那么就不能用 xhr断点调试了 那就可以从启动器下断点去找加密字段

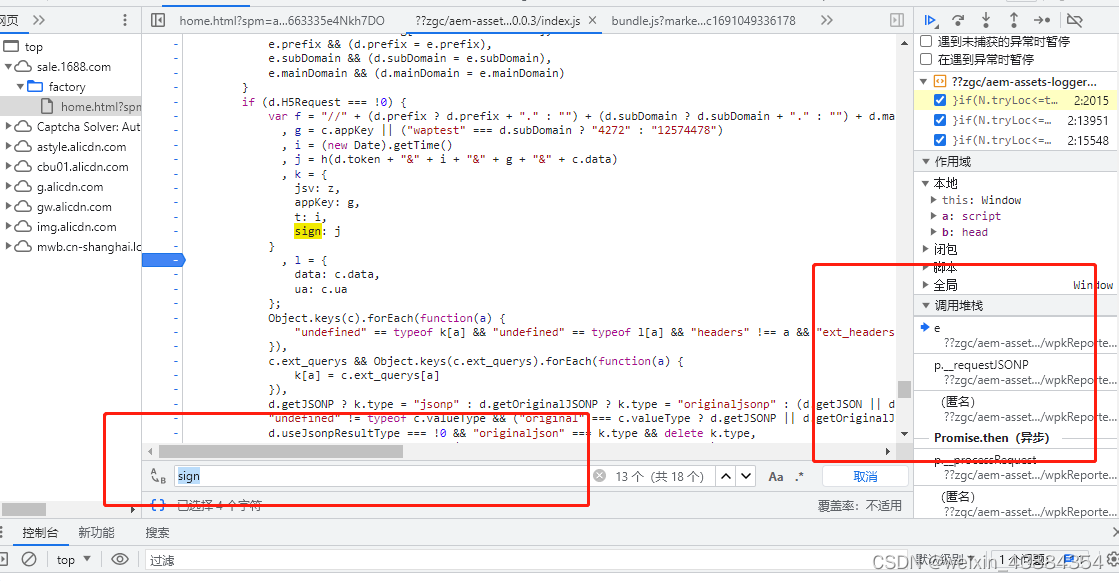

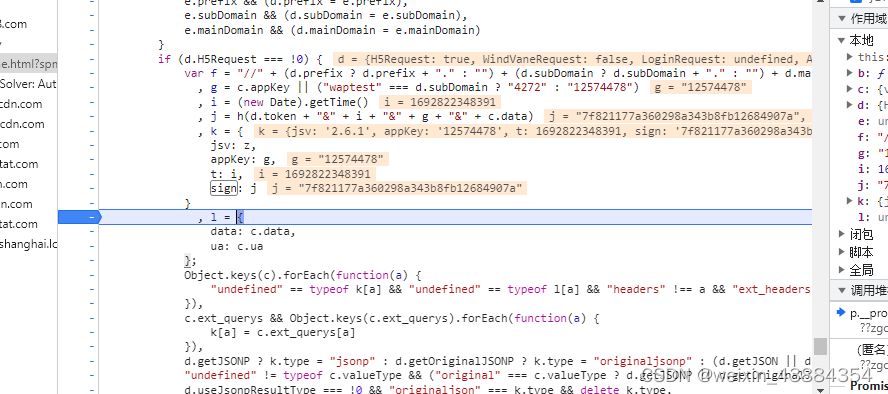

根据堆栈 去找 加密的字段 搜索发现这个是给sign 赋值的 很有可能是找的加密字段 打上断点 再重新运行一下

这里发现 j 就是加密的字段了 d.token 是cookie的一个字段 i是时间戳 g是固定的 c.data 是传入的data值 那么找到h函数就可以解密出sign值了

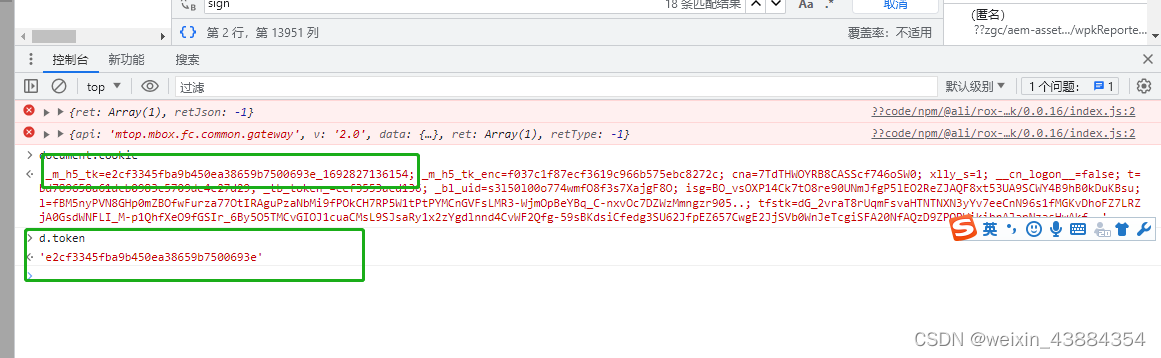

d.token 的值

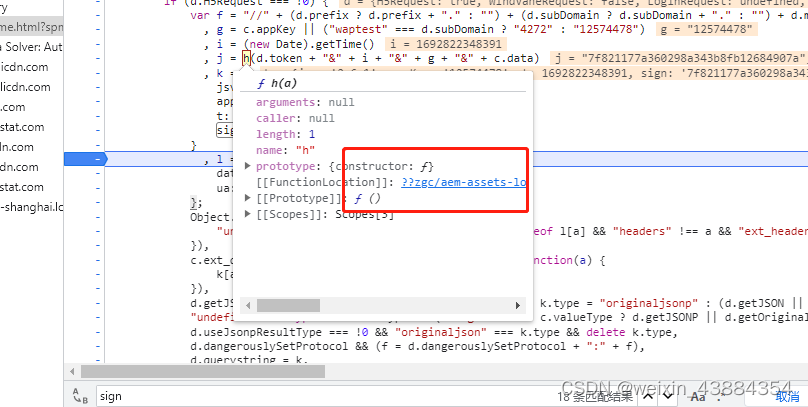

h 函数

思路大概就是这样了 很简单就分析出了

653

653

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?