001.zip

zip伪加密

01改为00,即可解压缩

将flag.txt中的文本base64解码 sdut2019{er76ew989ewrwr876678999}

002.jpg

foremost分离,将zip文件夹下的压缩包解压得到test.xls,打开就可以看到flag

004.txt

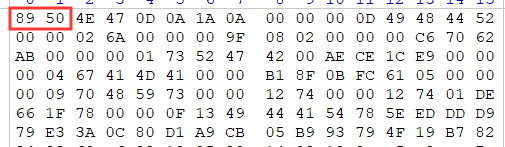

005.png

加上文件头就能正常显示了

006.jpg

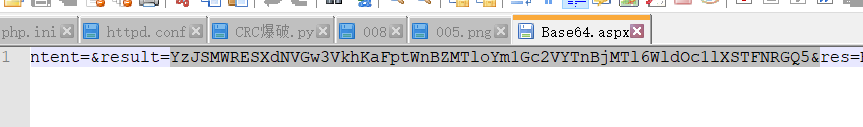

008.rar

base64解码 sdut2019{base64_encode_just_soso_!!!}

009.rar

010.txt

南邮ctf原题:areuhack 加前缀 sdut2019{areuhack}

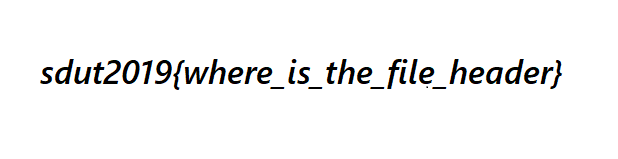

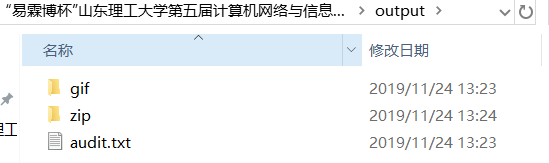

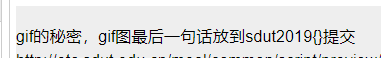

011.gif

foremost分离图片

zip文件夹里有一个压缩包,解压得到一张动图

根据提示很容易拿到flag

012.pdf

选中会发现有文字

复制粘贴到记事本 sdut2019{security_through_obscurity}

013.txt

jsfuck解密 zkba2019{mshn_qvaoly}

然后凯撒 sdut2019{flag_jother}

014.png

winhex更改图片高度

使其相同,发现flag在右下角

015.txt

连续base64解码 sdut2019{you_are_good}

016.txt

Base64转图片,得到一张二维码,扫描即得flag

017.txt

16进制转文本——>base32——>base64(2次)——>摩斯密码

019.pcapng

wireshark导出对象HTTP

将第一个保存到本地,右键打开发现一串base64编码

解密两次即得 sdut2019{Traffic_analysis_seclab507}

020.wav

Audacity查看摩斯密码,敲出来

.-- .... -.-- -..- ..--- ----- .---- ----. --.- ... ...- .-- .. --. ... .... .. .-- .. --. .--. . ..-. ..... ----- --...

转换为 WHYX2019QSVWIGSHIWIGPEF507

然后凯撒 SDUT2019MORSECODESECLAB507 。。。。。太坑了

021.pcapng

wireshark导出对象HTTP,保存图片

打开图片即得flag

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?