https涉及两次非对称加密,一次对称加密

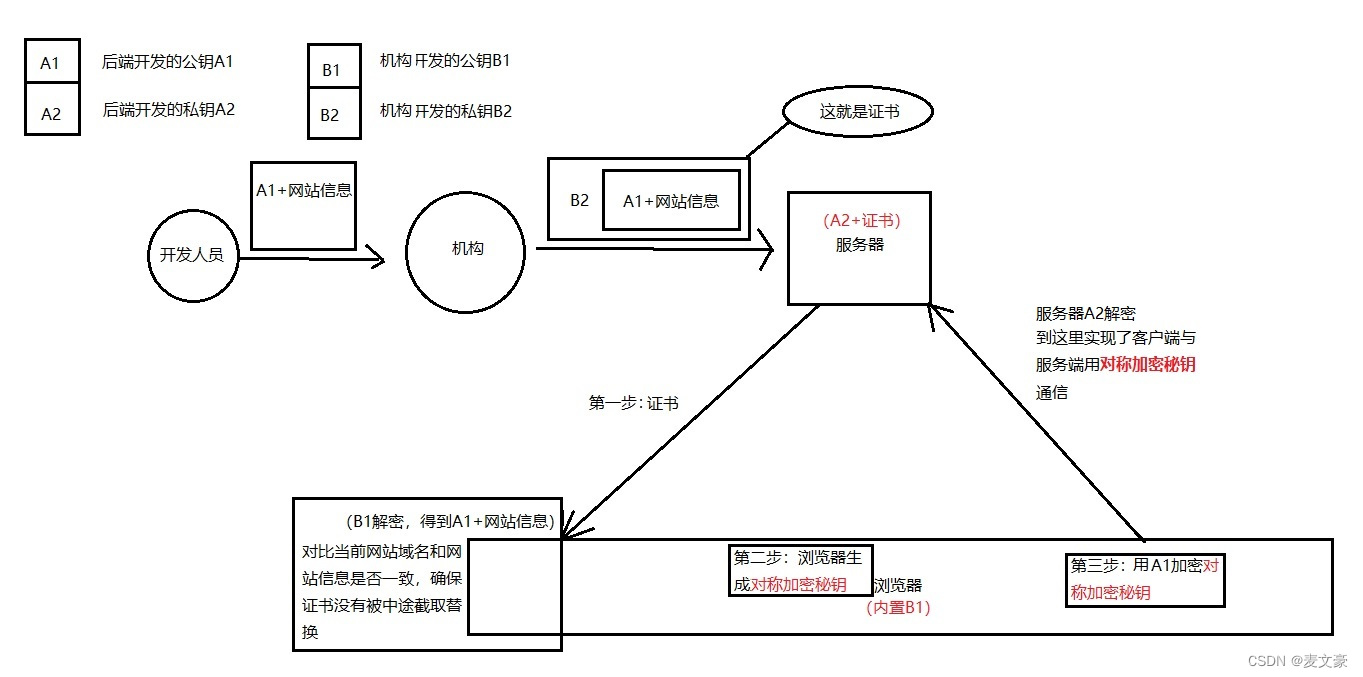

后端服务器有一组非对称加密公钥私钥,后端开发人员将公钥和网站信息提交给机构,机构将服务器公钥和网站域名以及网站的其它信息捆绑在一起成为一个证书,机构再把证书用机构的私钥进行加密得到一个加密证书。

系统的公钥:在window系统安装完成后,就已经内置了各大厂商机构的公钥。

后端开发人员把加密证书下载下来放到自己服务器,当浏览器向服务器发起请求的时候,服务器先把加密证书丢给浏览器,浏览器拿到加密证书,然后用自己Windows系统的公钥解密这个加密证书,我们就能拿到网站相关信息例如域名和服务器的公钥,浏览器会将你访问网站的域名和证书的域名进行对比,对比成功后,确保你的证书没有被坏人替换,那么浏览器就能使用证书里面的服务器的公钥。

好,浏览器已经拿到服务器的公钥了,浏览器再生成对称加密密钥,用服务器的公钥去加密对称加密密钥,再发给服务器,服务器用自己的私钥解密,就拿到浏览器的对称加密密钥,然后浏览器就可以和服务器使用对称加密密钥通信。

以上是正常流程,至于为什么这么麻烦,

1、因为对称加密通信速度很快,所以要使用对称加密。

2、所以浏览器要和服务器要使用相同的对称加密密钥才能通信。

3、因为浏览器生成对称加密密钥丢给服务器不能在传输中被其他人截胡破解,所以浏览器要对对称密钥进行非对称加密,就是把密钥再次加密。

4、浏览器需要拿到服务器的公钥将浏览器的对称密钥进行非对称加密,所以服务器要先把公钥丢给浏览器,丢给浏览器的过程中又有可能被中间人截胡然后篡改再丢给浏览器。

5、所以需要借助中间商,中间商把他们的公钥在装系统的时候就已经配置上了,所以后端运维人员要将自己的服务器公钥丢给中间商,中间商把服务器公钥和网站域名打包成证书,为什么要将网站域名一起打包,因为可能黑客也会将自己的公钥丢给中间商打包,那么浏览器端也是能解密成功的。

6、所以需要加上网站域名,当拿到证书的域名的时候,会对比一下用户正在访问的网页的域名,看下是否一致,要是拿到的是黑客的证书,那里面的域名肯定和用户访问的域名不一样,浏览器就会弹出网页被劫持的风险。

7、你要说黑客丢给中间商也是这个域名不就行了吗,拜托人家也有审核机制的,相同的域名人家肯定不给你注册呀。

疑问:

1、证书丢给浏览器过程中不会被中间人拿到然后篡改吗?不行,但是拿到用厂商的公钥解密了,看到了也没什么用,黑客就算改了证书的公钥,他也不能再次加密啊,因为黑客没有各大厂商的私钥啊,厂商的私钥可是世界级秘密,哈哈哈哈哈。

11万+

11万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?