CTFHub技能树 Web-SSRF DNS重绑定 Bypass

hint:关键词:DNS重绑定。剩下的自己来吧,也许附件中的链接能有些帮助

启动环境,打开题目为空白,查看URL:

http://challenge-cafd9f03daa84720.sandbox.ctfhub.com:10800/?url=_

与之前一样的形式,查看?url=127.0.0.1/flag.php:

提示不允许企业内部IP访问,尝试使用file协议读取源码:?url=file:///var/www/html/index.php

得到index.php页面的源码:

<?php

error_reporting(0);

if (!isset($_REQUEST['url'])) {

header("Location: /?url=_");

exit;

}

$url = $_REQUEST['url'];

if (preg_match("/127|172|10|192/", $url)) {

exit("hacker! Ban Intranet IP");

}

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_HEADER, 0);

curl_exec($ch);

curl_close($ch);

与CTFHub技能树 Web-SSRF 302跳转 Bypass一样的黑名单,但题目要求以DNS重绑定的方式绕过。

通过rbndr.us dns rebinding service网站设置DNS:

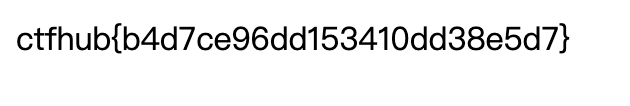

使用生成的域名构造Payload:?url=7f000001.7f000002.rbndr.us/flag.php,发送请求,得到flag:

3152

3152

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?