如果企业网络中有一台或多台网络设备需要远程进行配置和管理,管理员可以使用Telnet远程连接到每一台设备上,对这些网络设备进行集中的管理和维护。

一、Telnet

【注意】Telnet采用的是明文传输,不够安全,端口号23。

应用场景

Telnet可以通过终端对本地和远程的网络设备进行集中管理。

简单来说,就是远程登陆管理。

连接

使用Linux的朋友应该会比较熟悉这个协议。Telnet客户端和服务器基于TCP连接来传输命令,服务器端口号是23。作为要管理服务器的协议,必须使用的是准确的TCP连接,不然万一出现传输错误造成的问题是很严重的。

认证模式

配置

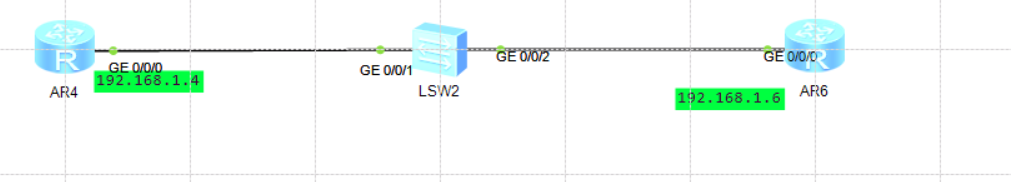

拓扑如下:

1、密码认证

不管在配置什么协议之前,首先需要保证的是底层通信没有问题

服务器(AR4)端配置

interface GigabitEthernet0/0/0

ip address 192.168.1.4 255.255.255.0 //添加IP地址

#

authentication-mode password

user-interface vty 0 4 // 可支持同时登录的人数,最大为15。可修改

authentication-mode password //设置认证模式为密码

set authentication password cipher 123 //设置密码

客户端:

双击cloud,图中下面标有箭头的为需要配置的。此时使用的是电脑直接与虚拟服务器通信。需要绑定电脑上的虚拟网卡。

在windows界面下调出cmd界面。

输入:telnet 192.168.1.4

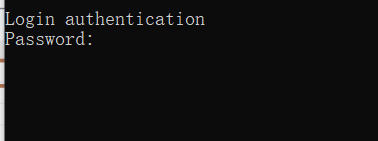

会弹出此界面

输入密码即可登录

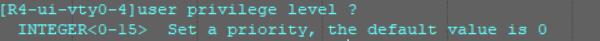

在未配置用户等级时,通过telnet登录的用户级别都为0级。可以通过user privilege level ?来修改(?表示你想修改的等级)

登录进去以后我们来查看一下报文:

可以看到,此时在报文中,是进行的明文传输。此时是客户端向服务器端发送的报文,但服务器端回复的报文中内容为空。我们自己在输入密码的时候在界面上也是不显示的,但是这种方案是不够安全的,如果传输过程中报文被截取。密码很容易就被别人获取了。

2、AAA认证

依旧是同样的拓扑:

客户端配置一样,服务器端配置如下:

user-interface vty 0 4

authentication-mode aaa //修该认证模式

user privilege level 3 //设置用户等级

#

aaa

local-user huawei password cipher123

local-user huawei service-type telnet

#

interface GigabitEthernet0/0/0

ip address 192.168.1.4 255.255.255.0

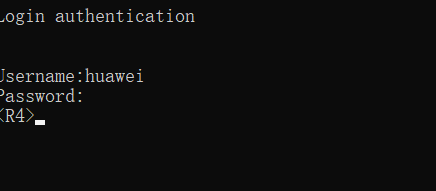

客户端登录界面如下:

需要输入用户名和密码。

二、SSH(Secure Shell)

安全shell,与Telnet作用相同,但是SSH在传输过程中使用的是密文传输。

拓扑

服务器端配置:

#

aaa

local-user huawei password cipher 123

local-user huawei service-type ssh

#

interface GigabitEthernet0/0/0

ip address 192.168.1.4 255.255.255.0

#

stelnet server enable

#

user-interface vty 0 4

authentication-mode aaa

protocol inbound ssh

客户端配置:

#

stelnet server enable

#

interface GigabitEthernet0/0/0

ip address 192.168.1.6 255.255.255.0

#

登录:

因为我此时不是第一次登录,所以不需要验证。第一次登录的时候需要敲以下命令进行认证

ssh client firsttime enable

下面看一下抓包显示:

首先进行的是TCP三次握手,telnet也是一样的。然后可以看到最下面那个,是一串乱码。所以,我们的密码在报文传输过程中是以乱码的形式存在的,安全性相比较于telnet有所增加。

4969

4969

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?