防火墙规则编写

- 网关服务器

ens32网卡192.168.100.20/24

ens34网卡192.168.200.20/24

ens35网卡192.168.10.20/24- 将ens32分配到信任区域,内网测试机IP地址192.168.100.10/24,网关192.168.100.20

- 将ens34分配到外部区域,internet测试IP地址192.168.200.10/24,网关192.168.200.20

- 将ens35分配到dmz非军事区域,网站服务器测试机IP地址192.168.10.10,网关192.168.10.20

1. 网关服务器添加网卡

2. 配置添加网卡(配置完成重启网卡服务)

[root@centos02 ~]# vim /etc/sysconfig/network-scripts/ifcfg-ens34 //设置ens34网卡

TYPE=Ethernet

BOOTPROTO=static

IPADDR=192.168.200.20

NETMASK=255.255.255.0

DEFROUTE=yes

NAME=ens34

DEVICE=ens34

ONBOOT=yes

[root@centos02 ~]# vim /etc/sysconfig/network-scripts/ifcfg-ens35 //设置ens35网卡

TYPE=Ethernet

BOOTPROTO=static

IPADDR=192.168.10.20

NETMASK=255.255.255.0

DEFROUTE=yes

NAME=ens35

DEVICE=ens35

ONBOOT=yes

[root@centos02 ~]# systemctl restart network //重启网卡服务

3. 修改linux内核打开网关服务器路由功能

[root@centos02 ~]# vim /etc/sysctl.conf

net.ipv4.ip_forward = 1

4. 配置内部区域测试机IP与网关(配置完成重启网卡服务)

[root@centos01 ~]# vim /etc/sysconfig/network-scripts/ifcfg-ens32

TYPE=Ethernet

BOOTPROTO=static

IPADDR=192.168.100.10

NETMASK=255.255.255.0

DEFROUTE=yes

NAME=ens32

DEVICE=ens32

ONBOOT=yes

GATEWAY=192.168.100.20

[root@centos01 ~]# systemctl restart network //重启网卡服务

5. 配置外部区域测试机IP与网关(配置完成重启网卡服务)

[root@centos03 ~]# vim /etc/sysconfig/network-scripts/ifcfg-ens32

TYPE=Ethernet

BOOTPROTO=static

IPADDR=192.168.200.10

NETMASK=255.255.255.0

DEFROUTE=yes

NAME=ens32

DEVICE=ens32

ONBOOT=yes

GATEWAY=192.168.200.20

[root@centos03 ~]# systemctl restart network //重启网卡服务

6. 配置dmz区域测试机IP与网关(配置完成重启网卡服务)

[root@sentos04 ~]# vim /etc/sysconfig/network-scripts/ifcfg-ens32

TYPE=Ethernet

BOOTPROTO=static

IPADDR=192.168.10.10

NETMASK=255.255.255.0

DEFROUTE=yes

NAME=ens32

DEVICE=ens32

ONBOOT=yes

GATEWAY=192.168.10.20

[root@centos04 ~]# systemctl restart network //重启网卡服务

7. 修改外部和dmz测试机为对应网卡

8. 使用内部区域测试机测试网络

[root@centos01 ~]# ping 192.168.200.10

[root@centos01 ~]# ping 192.168.10.10

9. 在网关服务器将接口添加对应区域

[root@centos02 ~]# firewall-cmd --add-interface=ens32 --zone=trusted

[root@centos02 ~]# firewall-cmd --add-interface=ens34 --zone=external

[root@centos02 ~]# firewall-cmd --add-interface=ens35 --zone=mdz

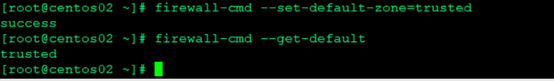

10. 修改默认区域为信任区域,后查看默认区域

[root@centos02 ~]# firewall-cmd --set-default-zone=trusted

[root@centos02 ~]# firewall-cmd --get-default

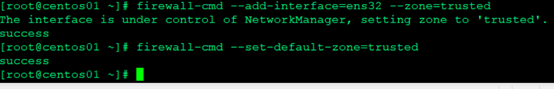

11. 将内部区域测试机设置为对应区域

[root@centos01 ~]# firewall-cmd --add-interface=ens32 --zone=trusted

[root@centos01 ~]# firewall-cmd --set-default-zone=trusted

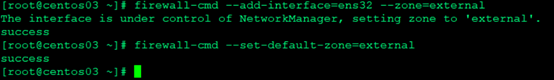

12. 将外部区域测试机设置为外部区域

[root@centos03 ~]# firewall-cmd --add-interface=ens32 --zone=external

[root@centos03 ~]# firewall-cmd --set-default-zone=external

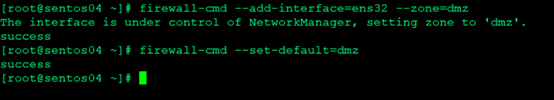

13. 将dmz区域测试机设置为dmz区域

[root@sentos04 ~]# firewall-cmd --add-interface=ens32 --zone=dmz

[root@sentos04 ~]# firewall-cmd --set-default=dmz

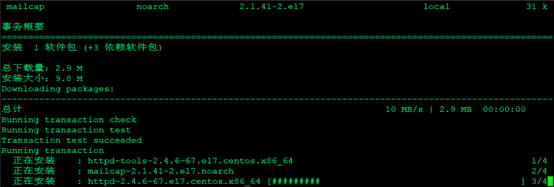

14. 在外部区域安装web服务进行测试(安装完成添加主页面,开启服务)

[root@centos03 ~]# yum install -y mod_ssl

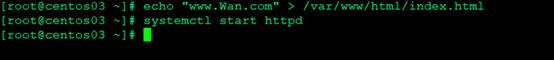

[root@centos03 ~]# echo "www.Wan.com" > /var/www/html/index.html

15. 使用内部测试用机图形化界面,测试外部区域网站(访问无法连接)

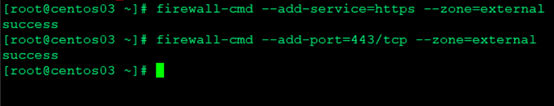

16. 在外部区域测试机,添加防火墙规则(允许https服务,与443端口)

[root@centos03 ~]# firewall-cmd --add-service=https --zone=external

[root@centos03 ~]# firewall-cmd --add-port=443/tcp --zone=external

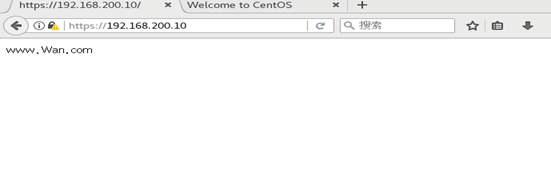

17. 访问外部区域网站成功

18. 在dmz区域测试机安装web测试(安装完成添加主页面,开启服务)

[root@sentos04 ~]# yum install -y mod_ssl

[root@sentos04 ~]# echo "www.dmz.com" > /var/www/html/index.html

[root@sentos04 ~]# systemctl start httpd

19. 测试访问显示无法连接

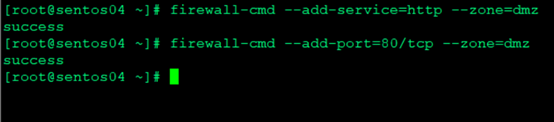

20. 在dmz区域测试机,添加防火墙规则(允许http服务,与80端口)

[root@sentos04 ~]# firewall-cmd --add-service=http --zone=dmz

[root@sentos04 ~]# firewall-cmd --add-port=80/tcp --zone=dmz

21. 访问dmz区域网站成功

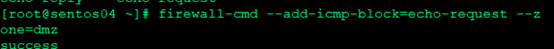

22. 禁止内部区域测试机发送ping请求到dmz区域

[root@sentos04 ~]# firewall-cmd --add-icmp-block=echo-request --zone=dmz

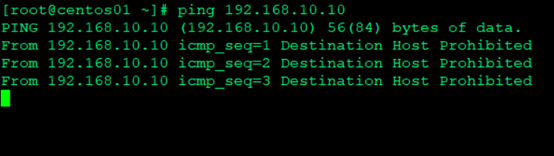

23. Ping失败,(网站可以继续访问)

403

403

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?