之前一直学习metspolit,尤其CVE-2019-0708漏洞出现后,一直想复现漏洞,在这里记录下复现漏洞的整个过程,也是巩固前段时间对metspolit的学习。

1.Poc下载: https://github.com/n1xbyte/CVE-2019-0708(漏洞利用python程序)

impacket 下载: https://github.com/SecureAuthCorp/impacket#what-is-impacket(python环境包)

2.因为我的kail刚升级到最新版本,metspolit扫描模块已经包含了对CVE-2019-07-08的漏洞扫描的代码,如何kail版本比较老的话需要在MSF目录下新建一个rdp_scanner.rb,具体文件的代码内容请参考https://blog.csdn.net/Luosec/article/details/100895644。

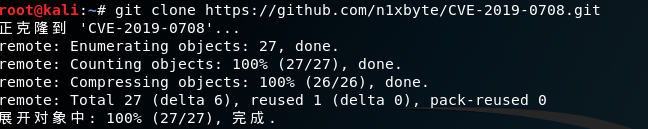

3.在kail下直接在github上下载大佬写的POC

git clone https://github.com/n1xbyte/CVE-2019-0708.git (直接把文件下载到kail的根目录中)

4.POC和对漏洞的扫描代码文件都准备好后,开始使用metspolit和POC复现漏洞

(1)启动metspolit

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2170

2170

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?