环境

VC++6.0

工具

OD

Dependency

漏洞程序代码

#include <stdio.h>

#include <windows.h>

#define PASSWORD "1234567"

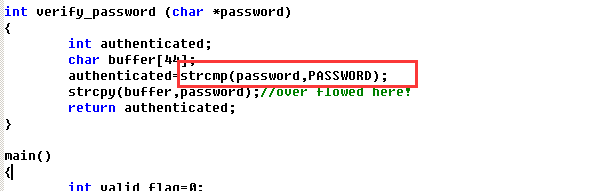

int verify_password (char *password)

{

int authenticated;

char buffer[44];

authenticated=strcmp(password,PASSWORD);

strcpy(buffer,password);//over flowed here!

return authenticated;

}

main()

{

int valid_flag=0;

char password[1024];

FILE * fp;

LoadLibrary("user32.dll");//prepare for messagebox

if(!(fp=fopen("password.txt","rw+")))

{

exit(0);

}

fscanf(fp,"%s",password);

valid_flag = verify_password(password);

if(valid_flag)

{

printf("incorrect password!\n");

}

else

{

printf("Congratulation! You have passed the verification!\n");

}

fclose(fp);

}

控制流程

1:分析并调试漏洞程序,获得淹没返回地址的偏移——在password.txt的第几个字节填伪造的返回地址

2:获得buffer的起始地址,并将其写入password.txt的相应偏移处,用来冲刷返回地址——填什么值

3:向password.txt中写入可执行的机器代码,用来调用API弹出一个消息框——编写能够成功运行的机器代码(二进制级别)

OD中调试

找主函数main技巧

1,程序默认加载地方不是MAIN起始处:

2,F8跟到GetCommandLine附近出现的就是MAIN函数(Enter键进入Main函数)

3,JMP到自己的程序代码处

验证覆盖buff[44]

1,填写 password.txt(11组4321,注:4321是符合的输入,输入是有限制的,后面注意事项附解释)

2,查看覆盖后的buff内容,获得Buff[ ]起始地址(后面需要跳转到Buff[ ]处执行里面写入的机器码 )

注意事项

1,植入的是二进制机器码,只有它才能被计算机当作代码执行。

2,password.txt中的内容是需要有一定的限制的,如果是12341234…会影响如下函数:

导致覆盖成功,但是authenticated值被改变(-256,strcmp返回-1),流程按非意愿进行失败。

找MessageBoxA地址(不同环境可能不同)

得到0x77D507EA

获取机器码方法

汇编代码实现:

十六进制,十六进制,十六进制!!!填入password.txt。

构成上面的控制流程图中的内容:

buff[部分](messagebox内容) + 剩余不足用0x90填充 + ret(最后四字节)

3跾hwesthfail嬆SPPS戈誻袗悙悙悙悙悙悙悙悙悙悪悙悙愷?

注意:注意00字符截断,如果要换弹框的内容有些字符PUSH 后面的机器码是00 注意,卡在这半天才发现。

最后还是用作者的字符显示:

改变了字符的结果:

2437

2437

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?