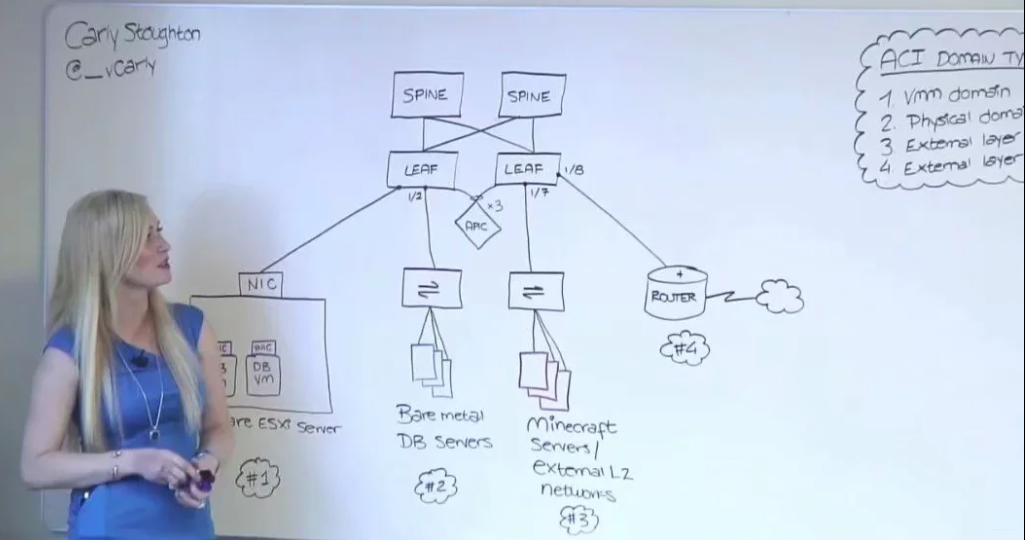

我也想要一个美女老师教我学习网络。

配置案例

要求

- 配置IP地址、DHCP、路由、NAT

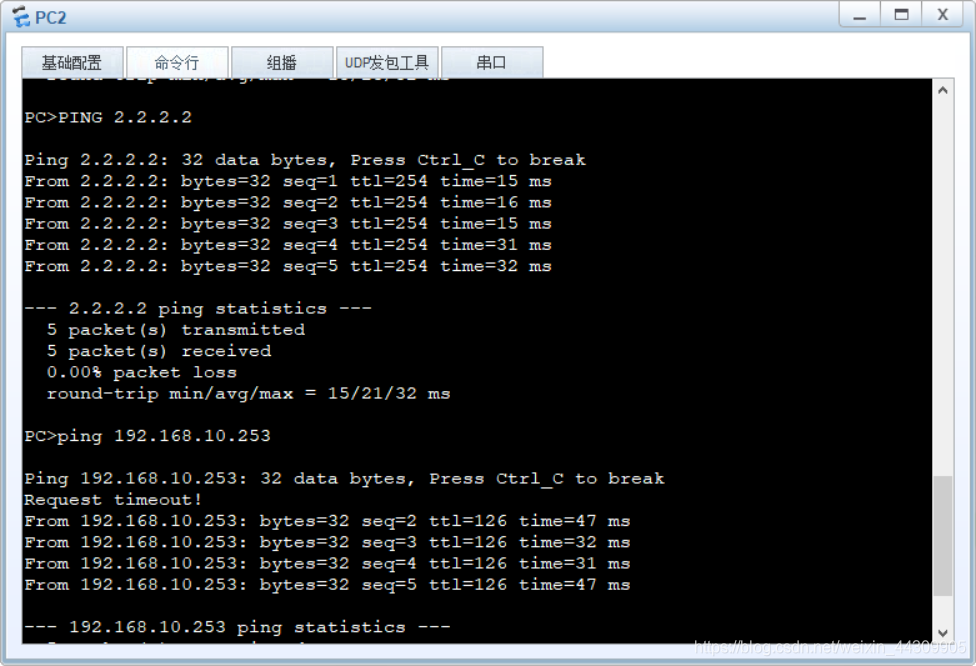

- 内网可以访问公网2.2.2.2

- 配置GRE over IPSec VPN

- PC1能直接访问PC2

- Wireshark抓包验证数据是否加密

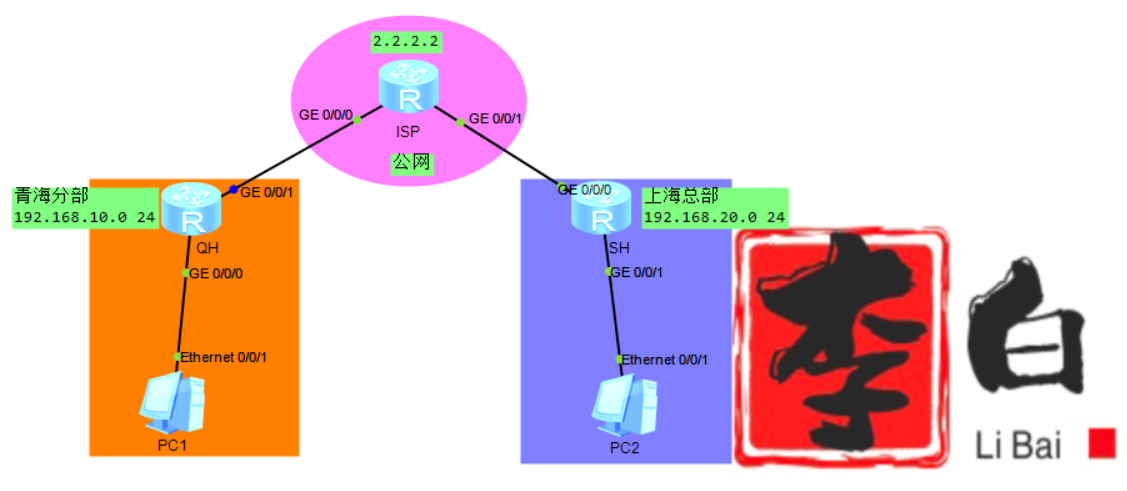

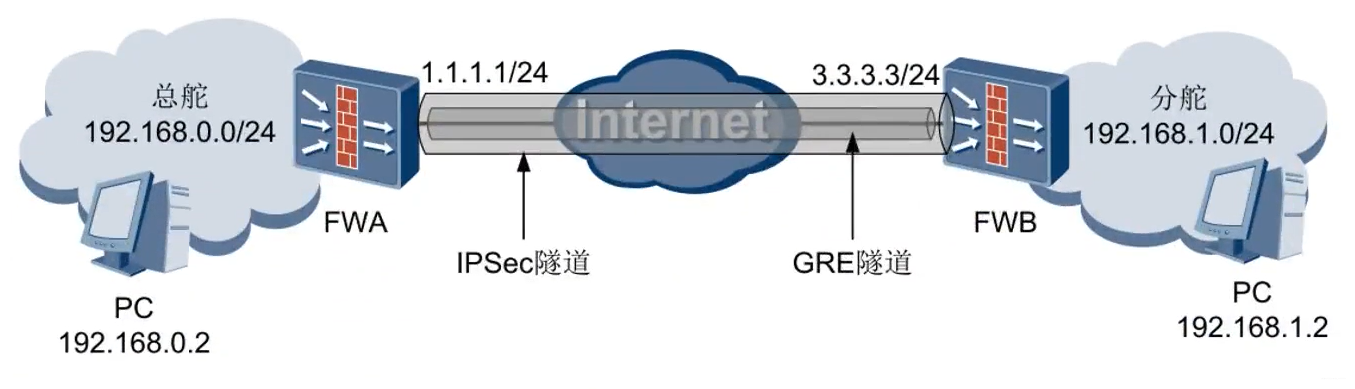

拓扑

配置

基础配置

青海分部IP地址、DHCP、NAT、路由

sys

sys QH

dhcp enable

acl 3001

rule permit ip

int g0/0/0

ip add 192.168.10.254 24

dhcp sel int

int g0/0/1

ip add 12.0.0.1 24

nat outbound 3001

ip route-s 0.0.0.0 0 12.0.0.2

上海总部IP地址、DHCP、NAT、路由

sys

sys SH

dhcp enable

acl 3001

rule permit ip

int g0/0/1

ip add 192.168.20.254 24

dhcp sel int

int g0/0/0

ip add 23.0.0.3 24

nat outbound 3001

ip route-s 0.0.0.0 0 23.0.0.2

ISP公网

sys

sys ISP

int g0/0/0

ip add 12.0.0.2 24

int g0/0/1

ip add 23.0.0.2 24

int lo 2

ip add 2.2.2.2 32

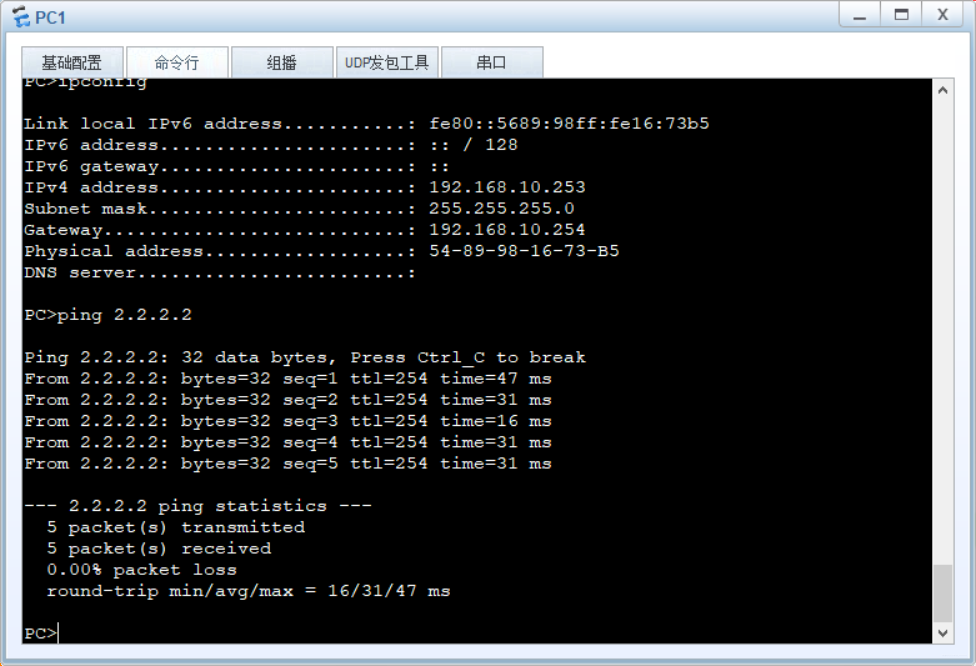

PC1

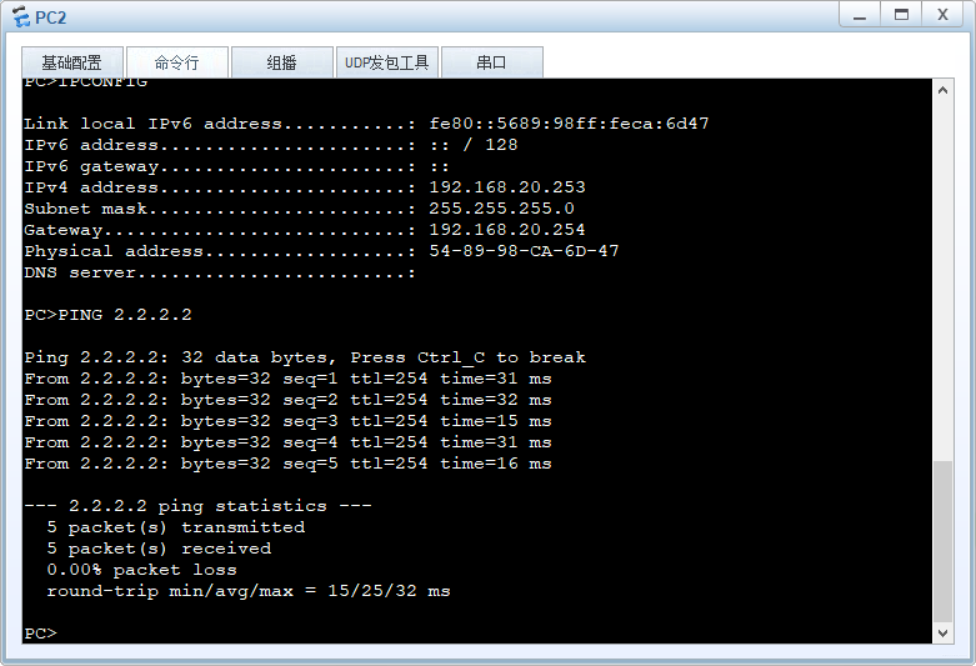

PC2

GRE VPN配置

青海分部

interface Tunnel0/0/1

tunnel-protocol gre

source 12.0.0.1

destination 23.0.0.3

ip add 172.16.13.1 24

上海总部

interface Tunnel0/0/1

tunnel-protocol gre

source 23.0.0.3

destination 12.0.0.1

ip add 172.16.13.3 24

配置路由

青海分部

ospf 1 router-id 1.1.1.1

area 0

net 192.168.10.0 0.0.0.255

net 172.16.13.0 0.0.0.255

上海总部

ospf 1 router-id 3.3.3.3

area 0

net 192.168.20.0 0.0.0.255

net 172.16.13.0 0.0.0.255

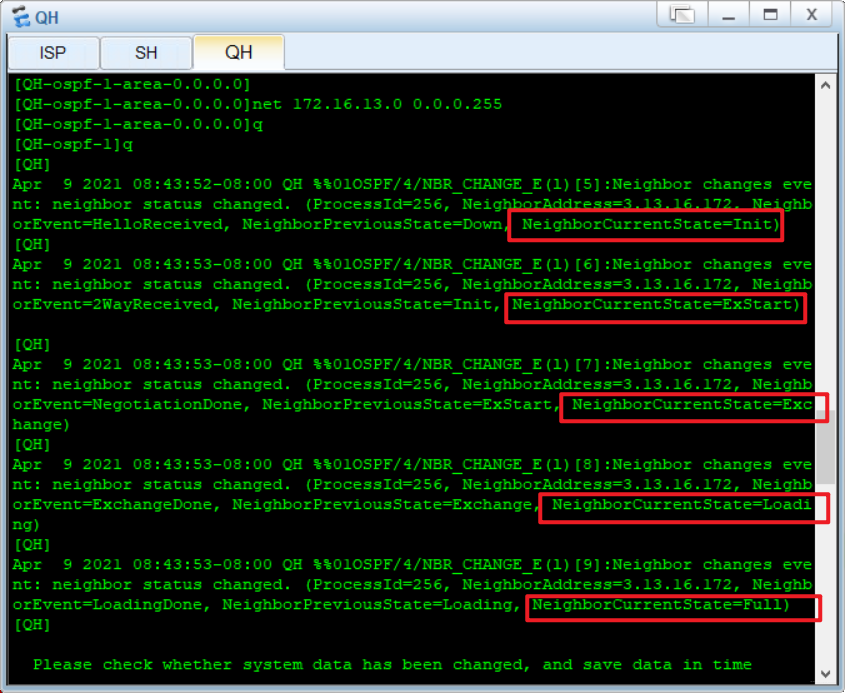

OSPF邻居建立成功

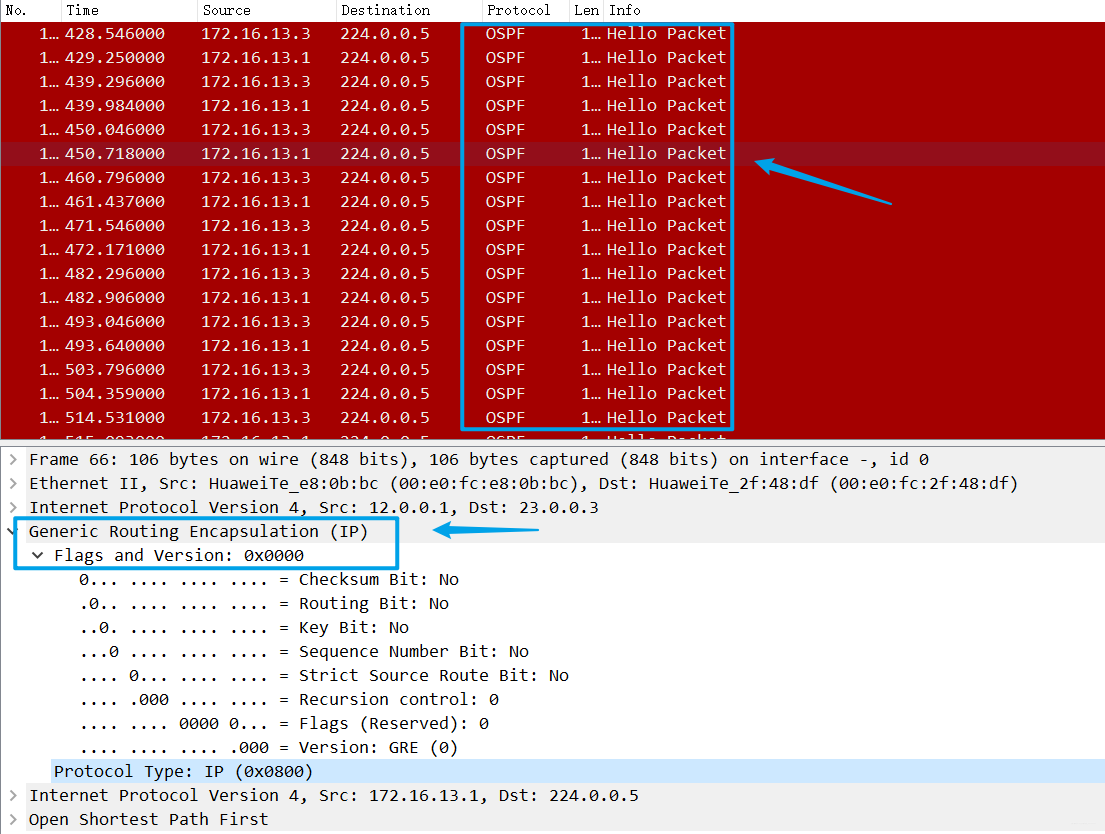

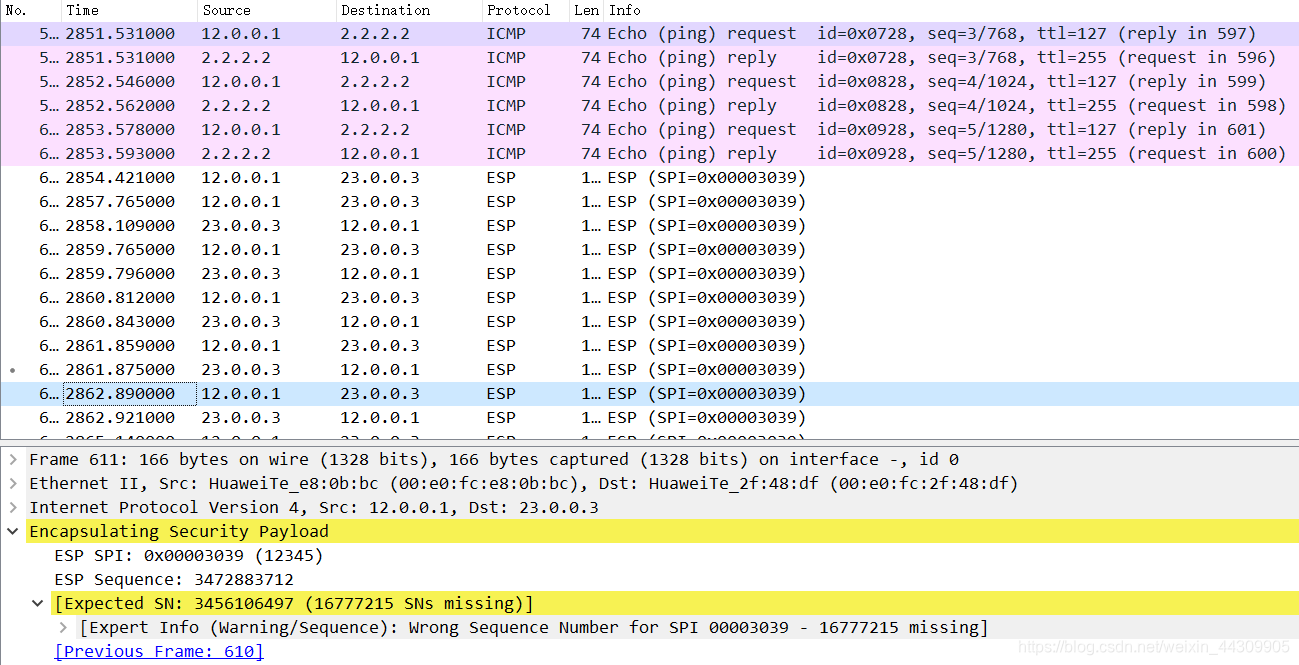

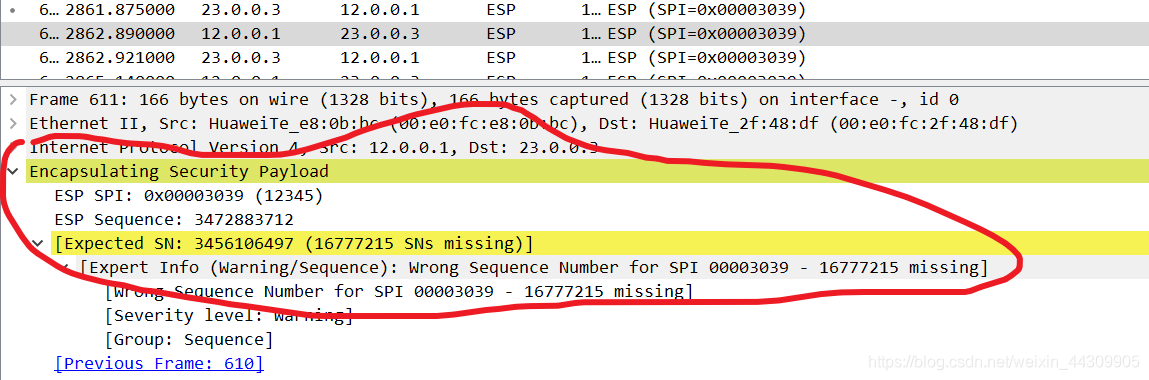

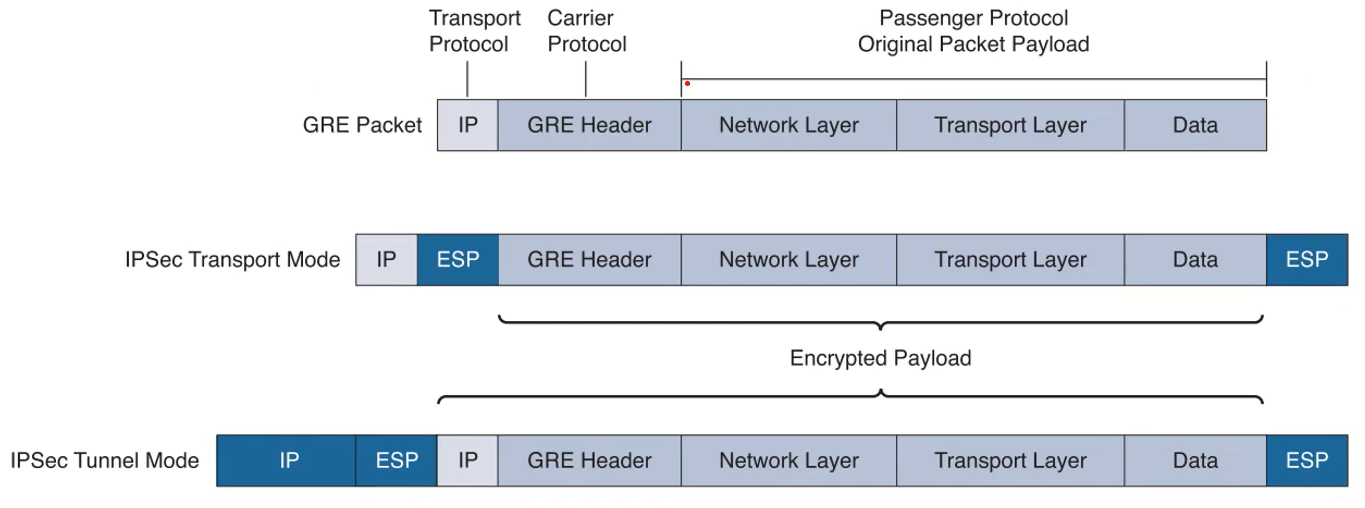

通过GRE隧道的hello包没有加密无安全性。

解决方法:在GRE数据包外面加IPSec的ESP数据包使得hello数据包有安全性。

IPSec配置

青海分部

感兴趣流

acl 3000

rule 5 permit gre sou 12.0.0.1 0 des 23.0.0.3 0

##GRE流量没有安全性,对GRE流量做保护

提议:

ipsec proposal QH2SH

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-256

策略:

ipsec policy QH2SH 1 manual

security acl 3000

proposal QH2SH

tunnel local 12.0.0.1

tunnel remote 23.0.0.3

sa spi inbound esp 12345

sa string-key inbound esp cipher huawei123

sa spi outbound esp 12345

sa string-key outbound esp cipher huawei123

公网接口调用:

ipsec policy QH2SH

上海总部

感兴趣流:

acl 3000

rule 5 permit gre so 23.0.0.3 0 de 12.0.0.1 0

提议:

ipsec proposal SH2QH

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-256

策略:

ipsec policy SH2QH 1 manual

security acl 3000

proposal SH2QH

tunnel local 23.0.0.3

tunnel remote 12.0.0.1

sa spi inbound esp 12345

sa string-key inbound esp cipher huawei123

sa spi outbound esp 12345

sa string-key outbound esp cipher huawei123

公网接口调用:

ipsec policy SH2QH

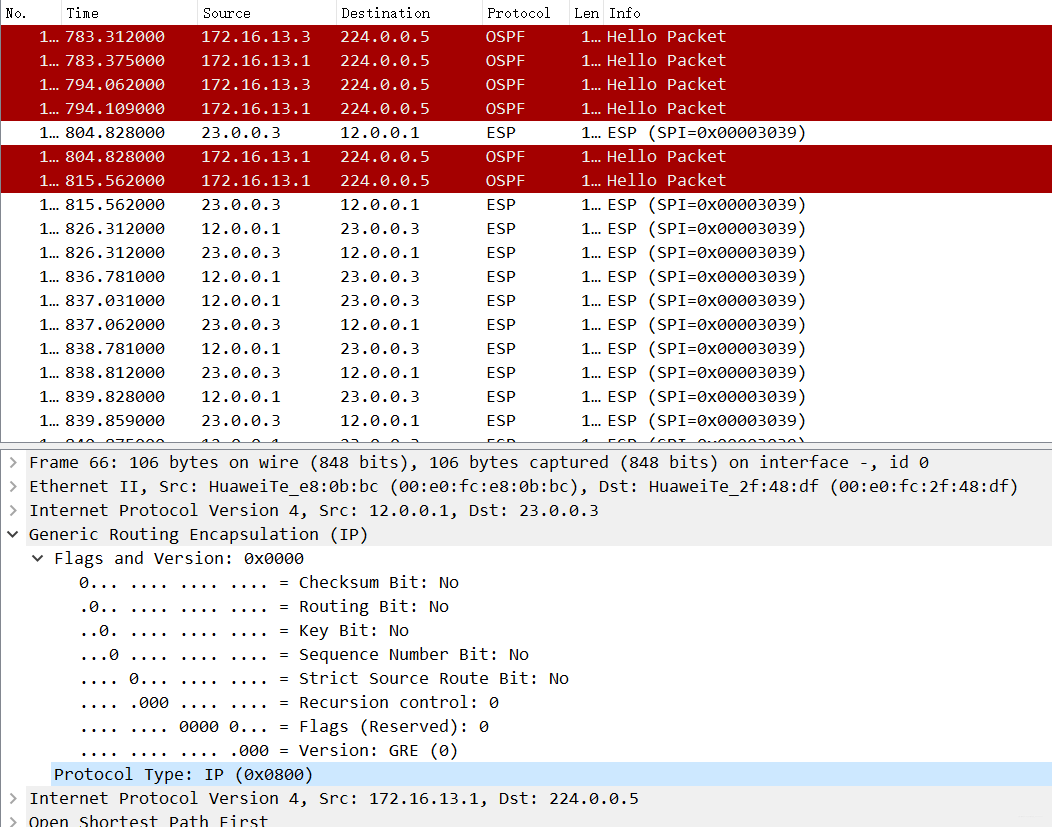

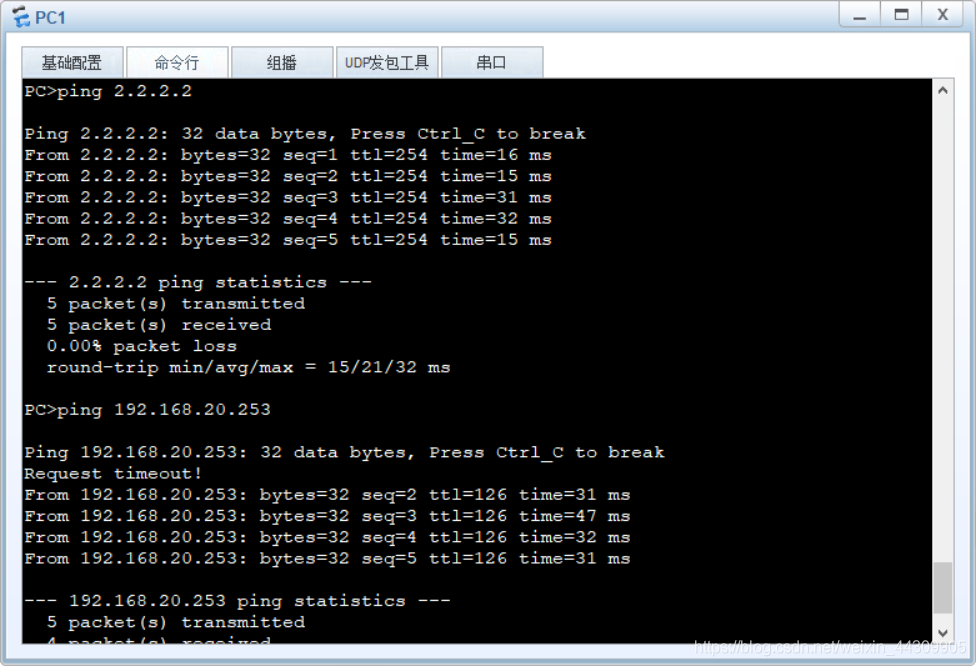

VPN没有一点问题,PC1和PC2可以互访

公网数据包不做保护

VPN数据加密,即使是运营商也没办法解密知道里面的数据是啥!!!

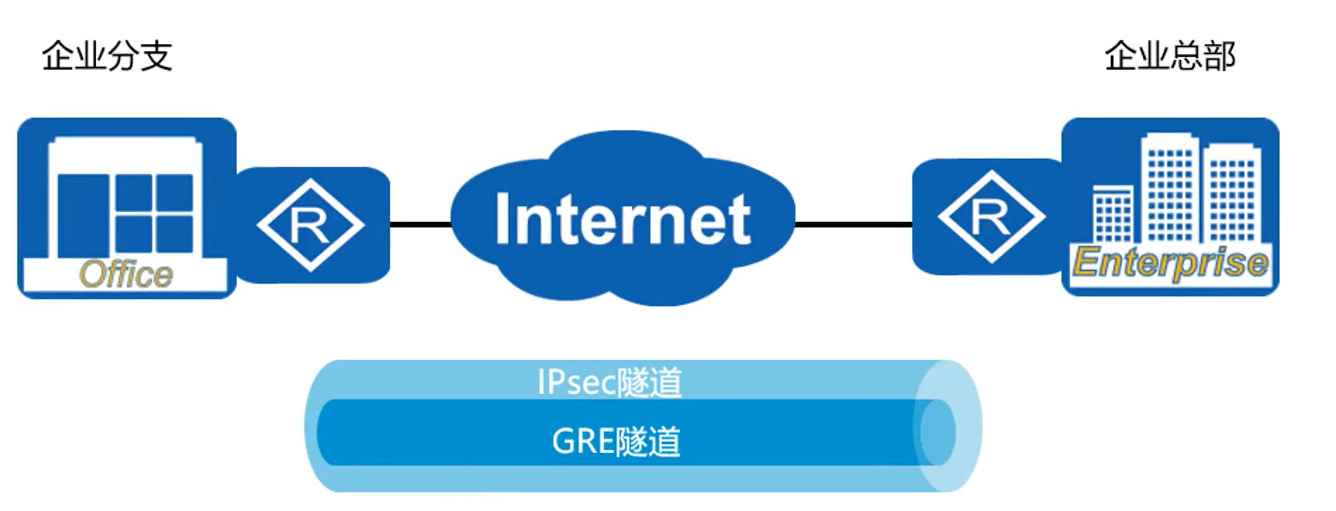

GRE over IPSec

技术背景

• IPSec VPN用于在两个端点之间提供安全的IP通信,但只能加密并传播单播

数据,无法加密和传输语音、视频、动态路由协议信息等组播数据流量。

• GRE可以封装组播数据,并可以和IPSec结合使用,从而保证语音、视频等组播业务的安全。

总结一下就是两个VPN互补各自的缺点

工作流程

首先通过GRE对报文进行封装,然后再由IPSec对封装后的报文进行加密和传输。

GRE报文上封装IPSec报文

570

570

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?