linux的用户和组是为了划分权限建立的,不同的权限不同的人访问,这就好比你不能去看高考试卷,因为你没权利看。你也不能看红头文件,即便警察,官员级别不够也不能看红头文件,目的就是为了保密和权限分级,否则改错了,改坏了,系统死了,谁负责啊。

组和用户,就好比大学的时候的学生和社团一样,用户就好比是学生,组就好比是社团。

学生可以加入社团,因为在社团可以享有一些特殊的权利,学生也有属于自己的权利,私人的,隐私的,别人没有的。

文件权限分3类

1,用户

2,组

3,其他人

每个文件都有一个权限属性

类似

drwxr-xr-x 2 root root 4096 Mar 27 18:51 wildcat

-rw-r–r-- 1 root root 3979635 Nov 13 2009 sun-javadb-core-10.5.3-0.2.i386.rpm

权限就是前面这组字符 drwxr-xr-x

第一位d代表目录 -代表文件

234位是用户权限

567位是组权限

8910位是除此之外其他人的权限

r代表可读

w代表可写

x代表可执行

drwxr-xr-x 翻译过来意思就是

用户可以读,写,执行这个文件

组可以读,不能写,可以执行

其他人可以读,不能写,可以执行

具体文件和目录还不一样,具体用的时候有几个细节。

1、目录的x权限代表可以进入目录,没有x权限连目录都进不去和谈修改啊,没有x前面的rw就是胡扯的。

文件的x权限仅仅代表可执行

2、文件本身的主人也就是用户,可以随意修改自己的权限,即便看上去可能是r–r--r-- 或者干脆啥都没有d--------- 或者 ---------- 只要你是文件的用户,你就可以随便加,因为你是他的创造者,创造者不受限制。

3,组里的人可以修改组权限,但不能动用户权限

4,组是一个概念,组是不能登录的,只有用户可以登录,就好比社团啊,单位啊都是实体,而能动的还是人啊,不有一句话吗,科技以人为本。人是本。这套理论的基础就是用户为本,加入组可以获得组里的某些权力

5,root 除外,root不论是用户,还是加入root组的其他人,都拥有随便改的权利,而且随便看,随便读,权力随便加,不能写的都可以加上叹号随便写,总的来说一句,root有没有权限没所谓,root的神一样的权力。

6,特殊权限 —sr-x–x 或者 -rwx–sr-x 或者-r-x-wx–t

1)如果s放在第4位,则表示权力中的“其他人”,执行该文件的时候可以拥有建立者,也就是用户的权力,如果是小写的s表示没加s之前,这一位是x,也就是可写。大写的S表示这一位是-,不可写。其实就是个区分,否则不这么分怎么分啊,无非是作者的一个想法而已。passwd就是这种文件,

[root@localhost ~]# ls -al /usr/bin/passwd

-rwsr-xr-x 1 root root 27768 Jan 7 2007 /usr/bin/passwd

2)同理s放在第7位上代表,“其他人” 执行的时候可以拥有组的权力。

3)t放在最后代表,谁建立的谁可以删,别人不能动,但还是那句话,root怎么都行。

具体可以看看鸟哥,我就是凭一时的记忆写的,应该还是不全。

一、查看文件的权限

ls -l file

ls -ld dir

ll file

ll -d dir

注:

-l用来查看文件

-d用来查看目录

文件权限各个分组的含义

- |rw-rw-r--| 1 | kiosk | kiosk | 0 | Jul 21 09:18 | file

[1] [2] [3] [4] [5] [6] [7] [8]

[1]

文件的类型

- ##空文件,或者文本

d ##目录

l ##软链接;快捷方式

s ##多条socket接口:类似于网络服务

b ##block块设备;存储

c ##字符设备

p ##管道

[2]

文件的权限

rw-|rw-|r--

[u] [g] [o]

[u] 文件拥有着对文件能做什么操作

[g] 文件所有组对文件能做什么操作

[o] 其他人对文件能做什么操作

[3]

对文件:文件硬链接个数(文件内容被记录的次数)

对目录:目录中子目录的个数

[4]

文件所有人

[5]

文件所有组

[6]

对文件:文件大小

对目录:目录中子文件元数据(matedate可以理解为文件的属性)大小

[7]

文件内容最后一次被修改的时间

[8]

文件的名称

注:

r

对文件:是否可以查看文件中的内容 -->cat file

对目录:是否可以查看目录中有什么子文件或者子目录 --> ls dir

w

对文件:是否可以改变文件里面记录的字符

对目录:是否可以对目录中子目录或子文件的元数据进行更改

x

对文件:是否可以通过文件名称调用文件内记录的程序

对目录:是否可以进入目录

二、更改文件的权限

更改文件的所有者:

更改文件所有组:

同时更改:

chmod <u|g|o><+|-|=><r|w|x> file|dir

chmod u+x file ##给用户对file执行的权力

chmod g-r file ##去除用户组对file读的权力

chmod ug-r

chmod u-r,g+x

chmod -r

rwx ##权限用数字来表示

210

r=4

w=2

x=1

r-x|r--|--x

5 4 1

chmod 541 file ##给file的用户读和执行的权力,用户组读的权力,其他人执行权力

7=rwx

6=rw-

5=r-x

4=r--

3=-wx

2=-w-

1=--x

0=---

注:写的权限比较特殊,如果-r,-x是对ugo同时进行,但是-w和+w只对u执行

umask

umask 系统建立文件是默认保留的权力

umask 077 ##临时设定系统预留权限为077

永久更改umask

vim /etc/profile ##系统配置文件,/etc/系统配置文件的存放地址

59 if [ $UID -gt 199 ] && [ "'id -gn'" = "'id -un'" ]; then

60 umask 002 ##普通用户的umask

61 else

62 umask 077 ##超级用户的umask

63 fi

vim /etc/bashrc ##shell配置文件

70 if [ sUID -gt 199 ] && [ "'id -gn'" = "'id -un'" ]; then

71 umask 002

72 else

73 umask 077

74 fi

source /etc/profile ##让更改立即生效

source /etc/bashrc

1.用umask查看超级用户和普通用户的预留权限,在shell里用umask进行临时更改

2.用vim /etc/profile更改系统配置文件,在60行更改普通用户的umask,

在62行更改超级用户的umask,更改结束后使用source命令让更改立即生效。

3.用vim /etc/profile更改系统配置文件,在71行更改普通用户的umask,

在73行更改超级用户的umask,更改结束后使用source命令让更改立即生效。

三、特殊权限

(1)粘滞位

sticky ##粘制位

作用:

只针对目录生效,当一个目录上有sticky权限时

在这个目录中的文件只能被文件的所有者删除

设定方式:

chmod o+t dir

chmod 1xxx dir

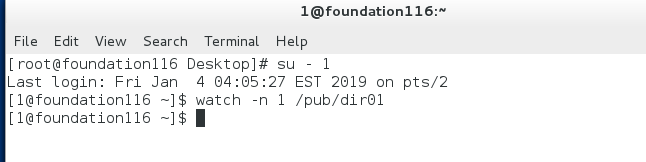

注:在上面的操作过程中,原本用户2可以在/pub下删除用户1创建的文件

但是对/pub设置了粘制位后,用户2就不能在/pub下删除用户1创建的文件了,

并且查看/pub的属性,在o上变成了rwt。

(2)强制位

sgid ##强制位

作用

对文件: 只针对与二进制可执行文件

当文件上有sgid时任何人执行此文件产生的进程都属于文件的组

对目录:

当目录上有sgid权限时任何人在此目录中建立的文件的都属于目录的所有组

设定方式:

chmod g+s file|dir

chmod 2xxx file|dir

(3)冒险位

suid ##冒险位

只针对与2进制可执行文件

当文件上有suid时任何人执行这个文件中的记的程序产生的进程都属于文件的所有人

设定方式

chmod u+s file

chmod 4xxx file

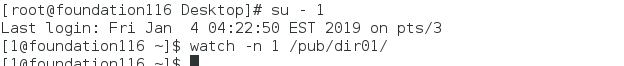

对文件:/bin/watch所属的用户是root,用户1在执行/bin/watch时,产生进程的用户属于1

给/bin/watch加一个冒险位,用户1再执行/bin/watch时,产生的进程的用户属于root

并且查看/bin/watch的属性,u上变成了rws

如果要同时设定强制位和冒险位:chmod 6xxx file

(4)acl列表查看------让特定的用户对特定的文件拥有特定权限

-rw-rwxr--+ root root 0 Jul 21 15:45 file

^

acl开启 有+号代表acl权限列表开启

getfacl file ##查看acl开启的文件的权限

# file: file ##文件名称

# owner: root ##文件拥有者

# group: root ##文件拥有组

user::rw- ##文件拥有人的权限

user:kiosk:rwx ##指定用户的权限

group::r-- ##文件拥有组的权限

mask::rwx ##能赋予用户的最大权力阈值

other::r-- ##其他人的权限

acl列表的管理

getfacl file ##打开权限列表

setfacl -m u:username:rwx file ##设定username对file拥有rwx权限

setfacl -m g:group:rwx file ##设定group组成员对file拥有rwx权限

setfacl -x u:username file ##从acl列表中删除username

setfacl -b file ##关闭file上的acl列表

当权限列表开启时,g代表对mask进行操作

chmod g-w file 权限列表会发生错误

修改回来可以使用

setfacl -m m:rwx file

acl的默认权限设定

acl默认权限只针对目录设定

“acl权限只针对设定完成之后新建立的文件或目录生效,

而已经存在的文件是不会继承默认权限”

setfacl -m d:u:user:rwx /mnt/dzh

setfacl -k /mnt/dzh

注意:当文件上有权限列表时,ls -l能看到的权限是假的

(5)mask

在权限列表中mask表示能生效的权限值

当用chmod减小开启acl的文件权限时mask值会发生改变

chmod g-w file

注意,这个g不是代表组,而是更改mask的值,对ugo都有影响

如果要恢复mask值

setfacl -m m:rwx file

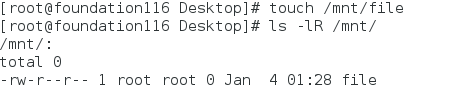

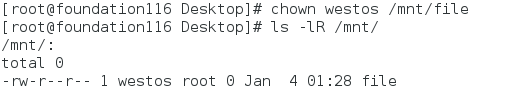

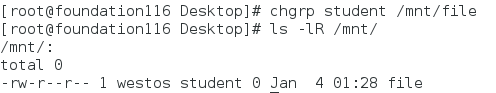

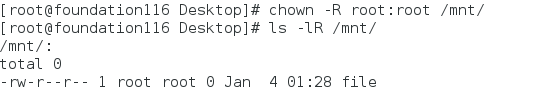

四、更改文件的所有人和所有组

chown|chgrp

用户 组

chown user file|dir

chown -R user dir 递归,使这个目录和目录里的所有文件和目录的用户都是user

chown user:group file|dir

chown -R user:group dir

chgrp group file|dir

chgrp -R group dir

1.在/mnt下建立几个文件和目录,然后监控

2.用chown命令改变file1的用户,改变dzh目录和dzh下所有文件的目录

3.同时改变用户和目录使用chown命令,在用户和目录之间用:隔开

4.用chgrp命令改变文件和目录的组

6107

6107

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?