InnerMtopInitTask

OpenMtopInitTask

ProductMtopInitTask

三个实现分别对应的instanceId为:OPEN、INNER、PRODUCT,咱们主要看InnerMtopInitTask这个实现,分析里面重要的初始化步骤,最后再使用Charles完成抓包。

IMtopInitTask接口只有二个方法:

.method public abstract executeCoreTask(Lmtopsdk/mtop/global/MtopConfig;)V

.end method

.method public abstract executeExtraTask(Lmtopsdk/mtop/global/MtopConfig;)V

.end method

分别执行不同的初始化任务,分析executeCoreTask它主要做了四件事:

.method public abstract executeCoreTask(Lmtopsdk/mtop/global/MtopConfig;)V

.end method

.method public abstract executeExtraTask(Lmtopsdk/mtop/global/MtopConfig;)V

.end method分别执行不同的初始化任务,分析executeCoreTask它主要做了四件事:

-

设置

ISign的实现类 -

设置

FilterManager -

设置

AntiAttackHandler -

设置

callFactory

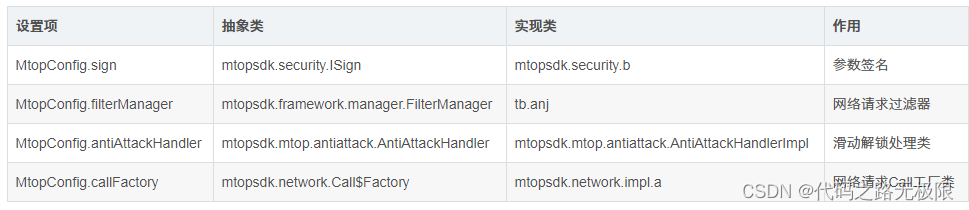

对应的设置与实现类如下(基于大麦网:7.5.4):

再看executeExtraTask里面主要是调用了SwitchConfig.initConfig()方法,一看SwitchConfig里面全是设置方法,细看下发现两个关键的hook点:

setGlobalSpdySslSwitchOpen

setGlobalSpdySwitchOpen

先使用Frida调一下试试:

function hookNetwork(){

var enableSpdy = false;

var SwitchConfig = Java.use('mtopsdk.mtop.global.SwitchConfig')

var instance = SwitchConfig.getInstance();

instance.setGlobalSpdySslSwitchOpen(enableSpdy);

instance.setGlobalSpdySwitchOpen(enableSpdy);

}

Java.perform(function () {

hookNetwork();

});用上面的脚本,启动App试试:

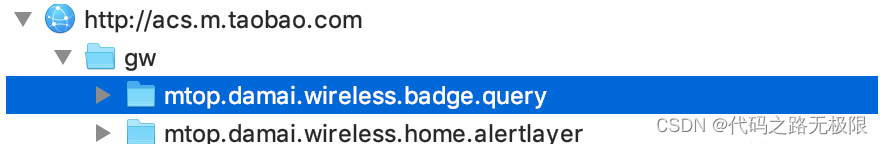

frida -U -l src/index.js -f cn.damai设置好手机代理,再启动Charles查看是否有请求数据,如果有那说明爬包成功了:

抓到包看到数据基本上是完成一小步了,为什么是一小步呢?因为Mtop有签名机制和防机器人机制,这些要解决才能爬到数据的,不然调不了API或者人机校验过不了的。

如果没有抓取成功,本人有封装好的api接口:企业级电商api

3311

3311

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?