环境准备

靶机地址:https://www.vulnhub.com/entry/doubletrouble-1,743/

kali攻击机ip:192.168.220.128

靶机 ip:

靶机地址:

使用命令:

arp-scan -l

探测发现是:192.168.220.132

信息搜集

nmap -T4 -p- -A 192.168.220.132

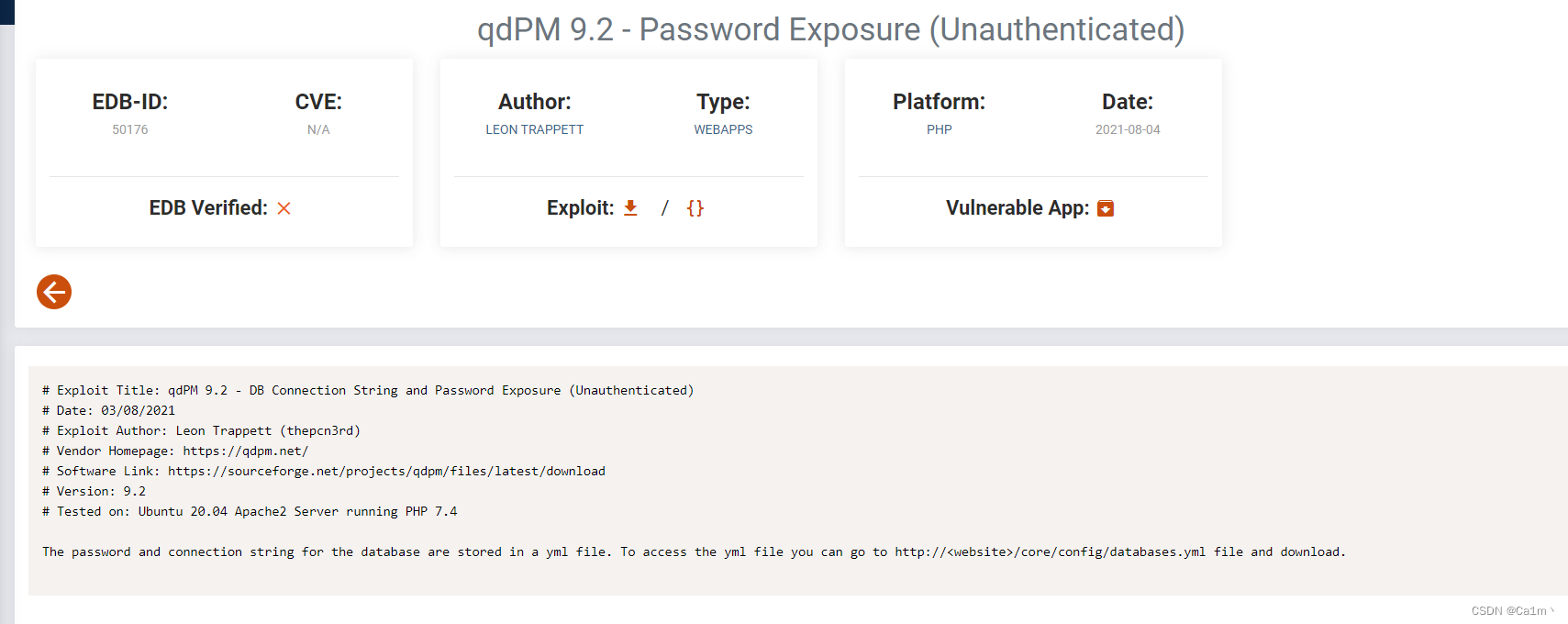

发现开放22、80、3306端口,先打开80端口,发现cms是qdPM9.2版本,在exp-db搜索漏洞,发现这个未授权信息泄露。

https://www.exploit-db.com/exploits/50176

漏洞利用

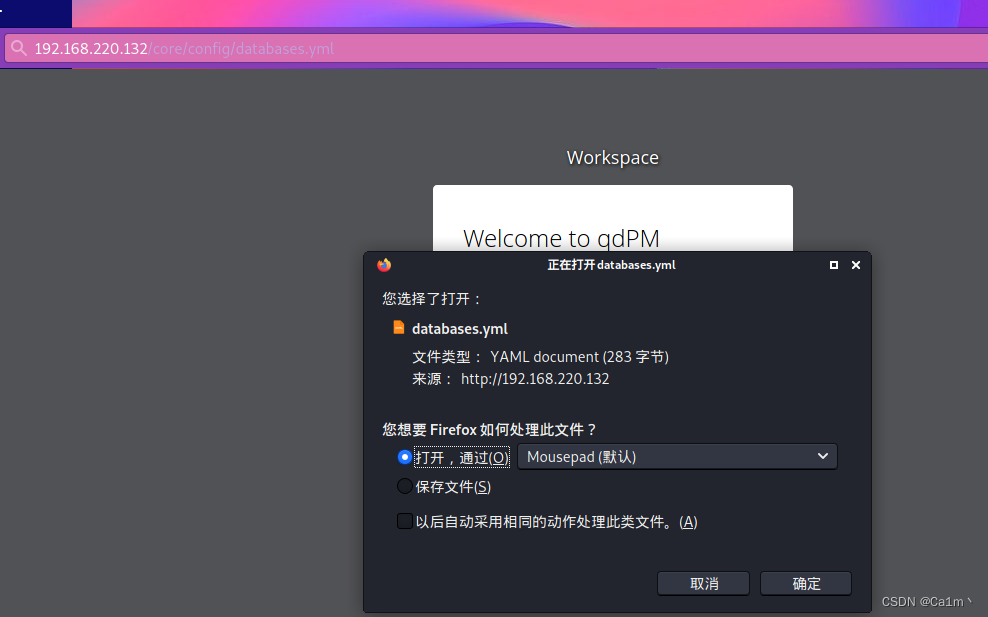

利用该漏洞可以下载数据库yml文件,打开后可以看到数据库账号、密码

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3318

3318

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?