一、原理

Redis 默认情况下,会绑定在 0.0.0.0:6379,如果没有进行采用相关的策略,比如添加防火墙规则避免其他非信任来源 ip 访问等,这样将会将 Redis 服务暴露到公网上,如果在没有设置密码认证(一般为空)的情况下,会导致任意用户在可以访问目标服务器的情况下未授权访问 Redis 以及读取 Redis 的数据。

攻击者在未授权访问 Redis 的情况下,利用 Redis自身的提供的config 命令,可以进行写文件操作,攻击者可以成功将自己的ssh公钥写入目标服务器的 /root/.ssh 文件夹的authotrized_keys 文件中,进而可以使用对应私钥直接使用ssh服务登录目标服务器。

(1)redis绑定在 0.0.0.0:6379,且没有进行添加防火墙规则避免其他非信任来源ip访问等相关安全策略,直接暴露在公网;

(2)没有设置密码认证(一般为空),可以免密码远程登录redis服务。

二、影响版本

三、漏洞危害

(1)攻击者无需认证访问到内部数据,可能导致敏感信息泄露,黑客也可以恶意执行flushall来清空所有数据。

(2)攻击者可通过eval执行lua代码,或通过数据备份功能往磁盘写入后门文件

(3)如果redis以root身份运行,黑客可以给root账户写入SSH公钥文件,直接通过SSH登录目标服务器。

四、实验环境

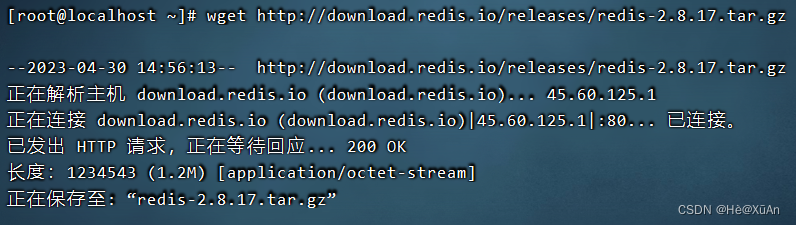

五、环境搭建

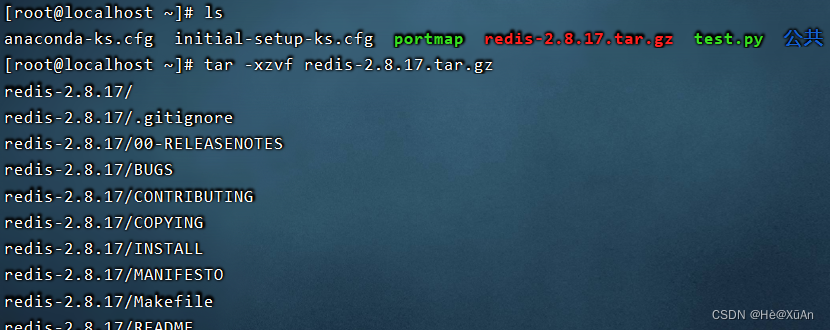

(2)执行命令:tar xzf redis-2.8.17.tar.gz解压安装包

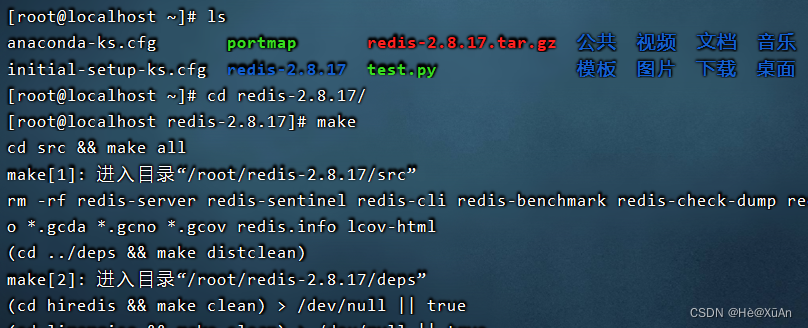

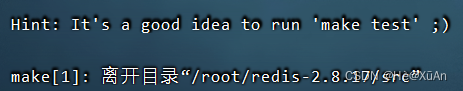

(3)进入redis-2.8.17文件夹,执行make编译命令

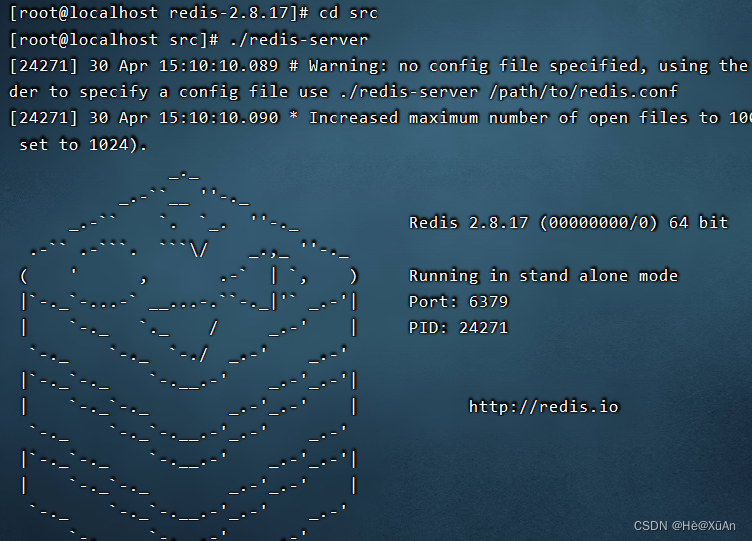

(4)进入src目录,启动Redis服务器,可以看到6379端口被打开。

六、漏洞验证

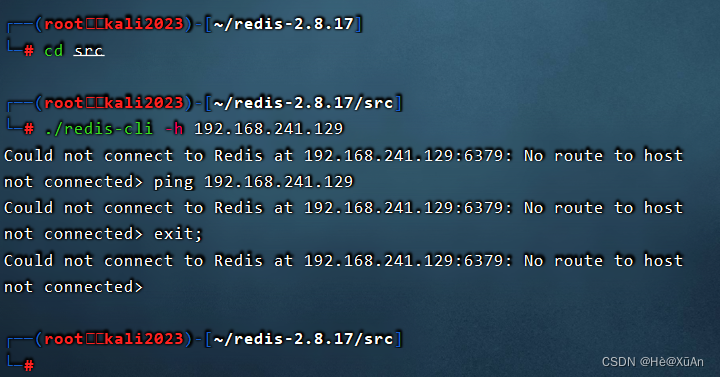

(2)启动客户端。进入redis安装文件夹下的src目录,执行启动客户端连接命令。

本文详细介绍了Redis未授权访问的原理、影响版本、漏洞危害,并提供了实验环境和漏洞验证的方法,包括写入Webshell、SSH公私钥认证获取root权限、计划任务反弹shell。同时,文章还给出了防御措施,如绑定IP和设置远程登陆密码,以防止Redis服务遭受攻击。

本文详细介绍了Redis未授权访问的原理、影响版本、漏洞危害,并提供了实验环境和漏洞验证的方法,包括写入Webshell、SSH公私钥认证获取root权限、计划任务反弹shell。同时,文章还给出了防御措施,如绑定IP和设置远程登陆密码,以防止Redis服务遭受攻击。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1030

1030

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?