声明

本文章中所有内容仅供学习交流,抓包内容、敏感网址、数据接口均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关,若有侵权,请联系我立即删除!

目标网站

aHR0cHM6Ly93d3cuanVtaW5nLmNvbS8=

分析逆向流程

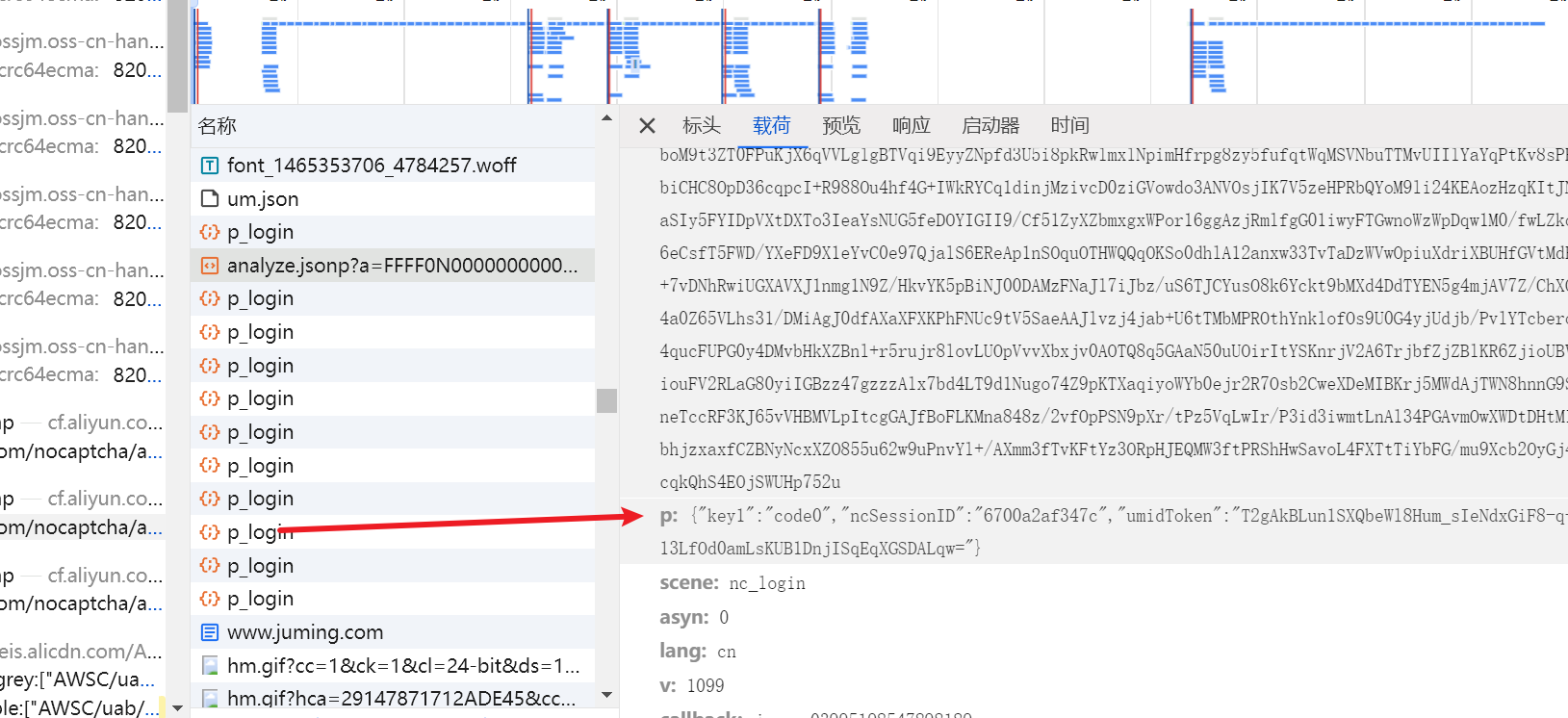

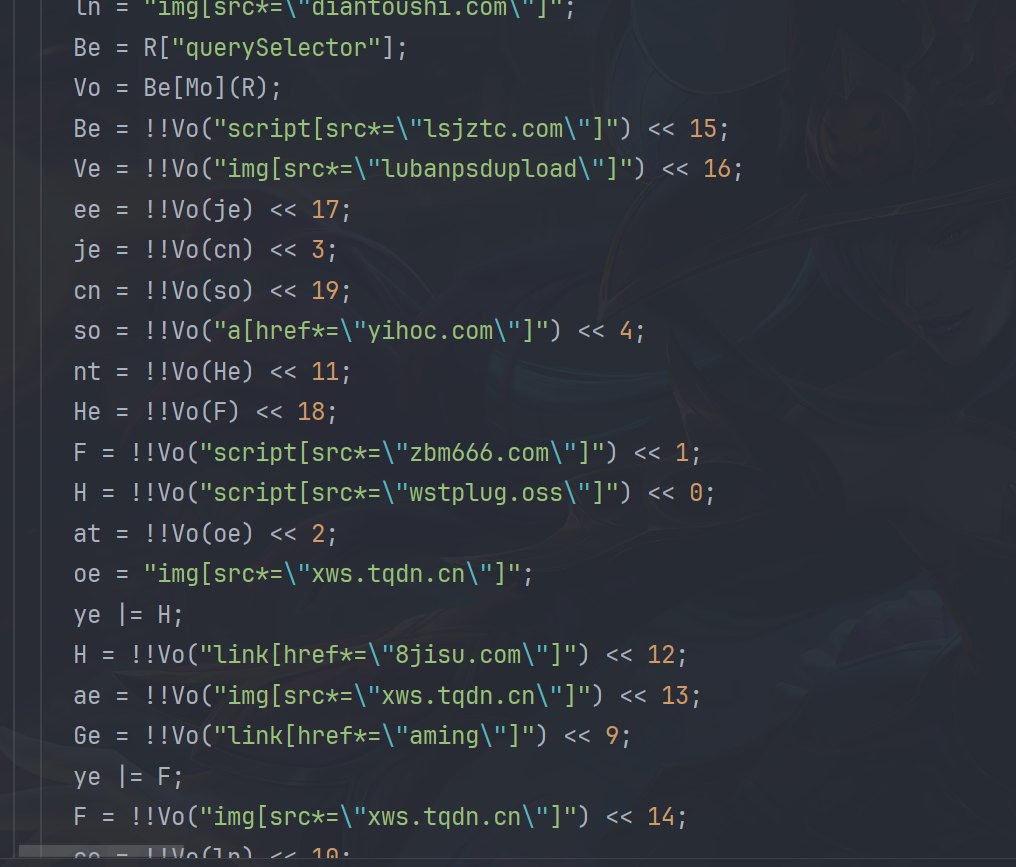

今天我们看看ali的的n参数为140开头的站 我们先打开官网登录有个滑块  直接找值有点麻烦,我们直接去上个图找ncSessionID的值 往上追溯发现140的生成的位置

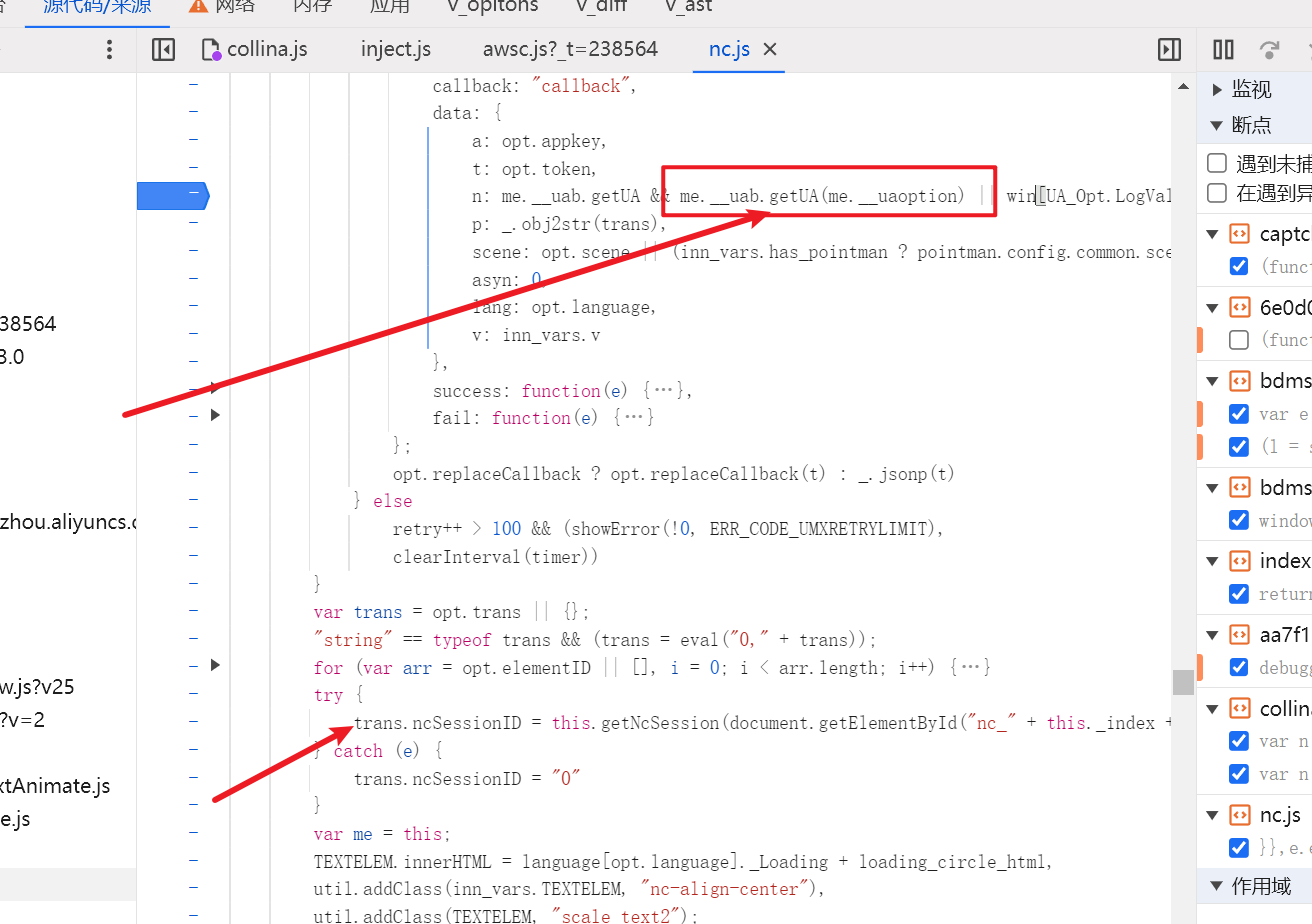

直接找值有点麻烦,我们直接去上个图找ncSessionID的值 往上追溯发现140的生成的位置  滑动找到140的值

滑动找到140的值

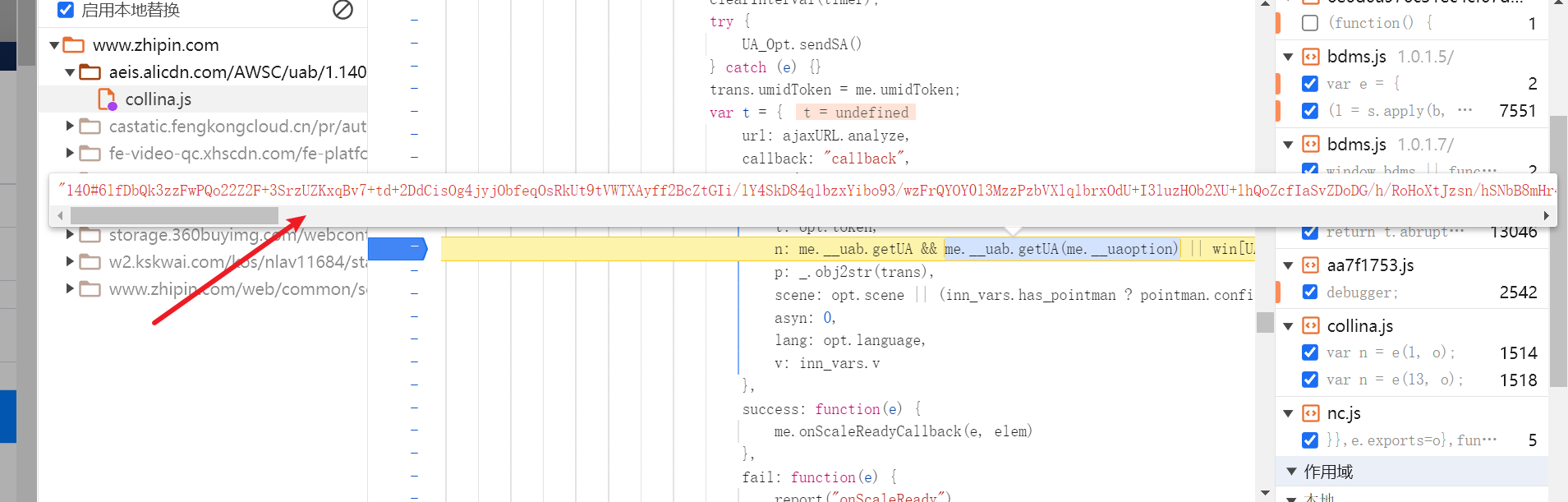

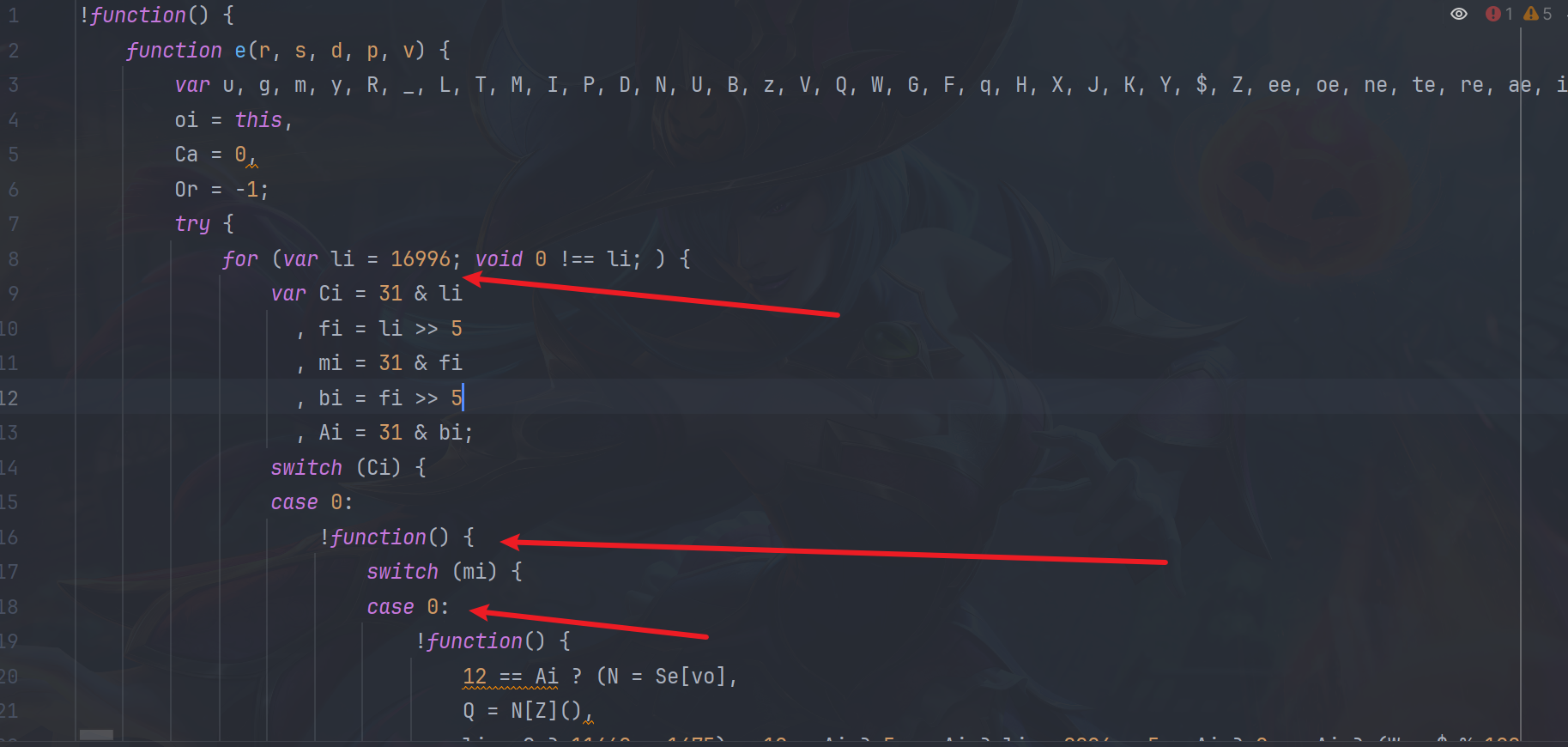

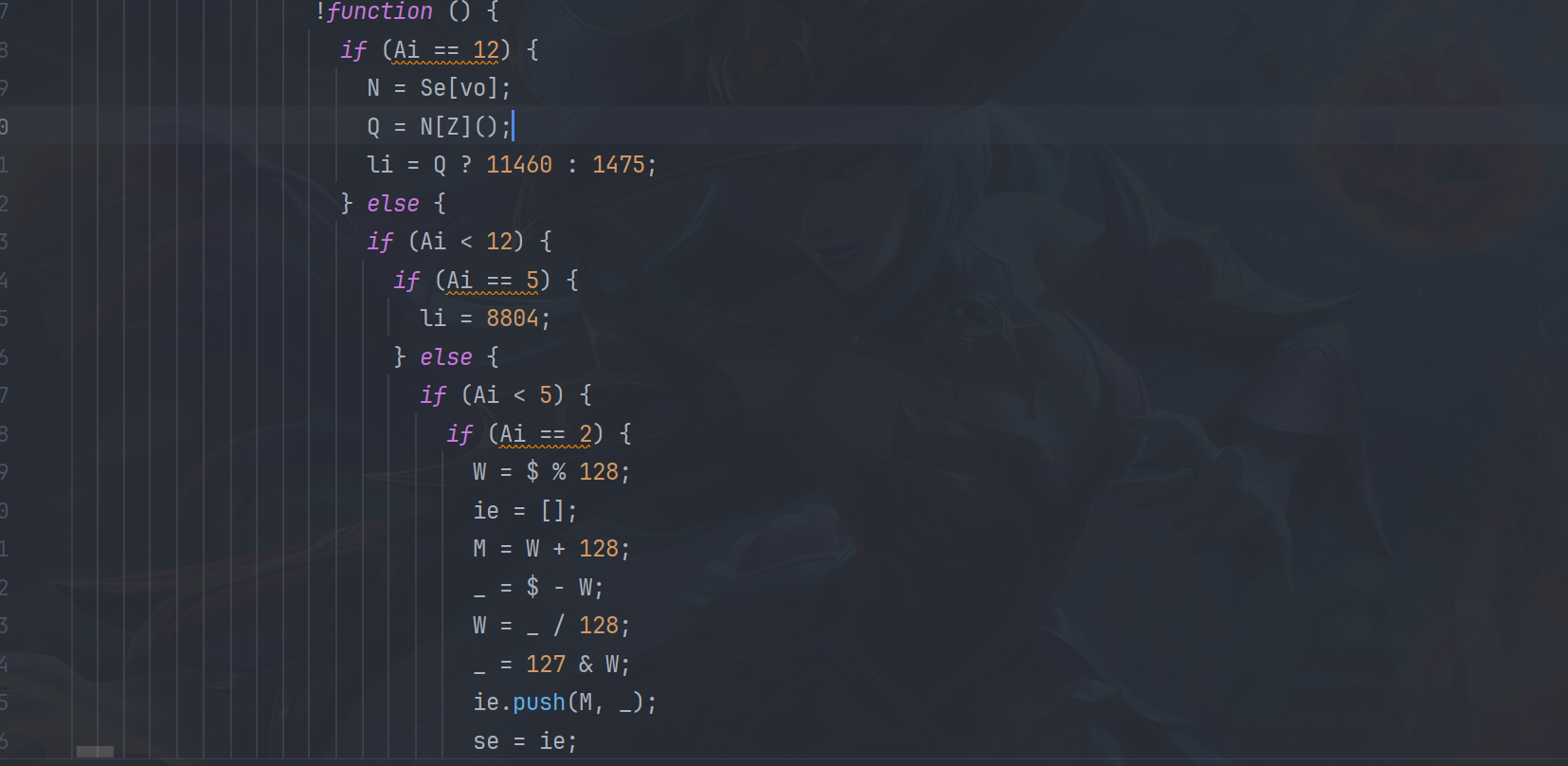

点击查看140生成的位置是在collina.js文件中,发现大量的混淆,直接上解混淆 可以看到很多自执行函数  直接去除。发现很多if-else控制流-->swith

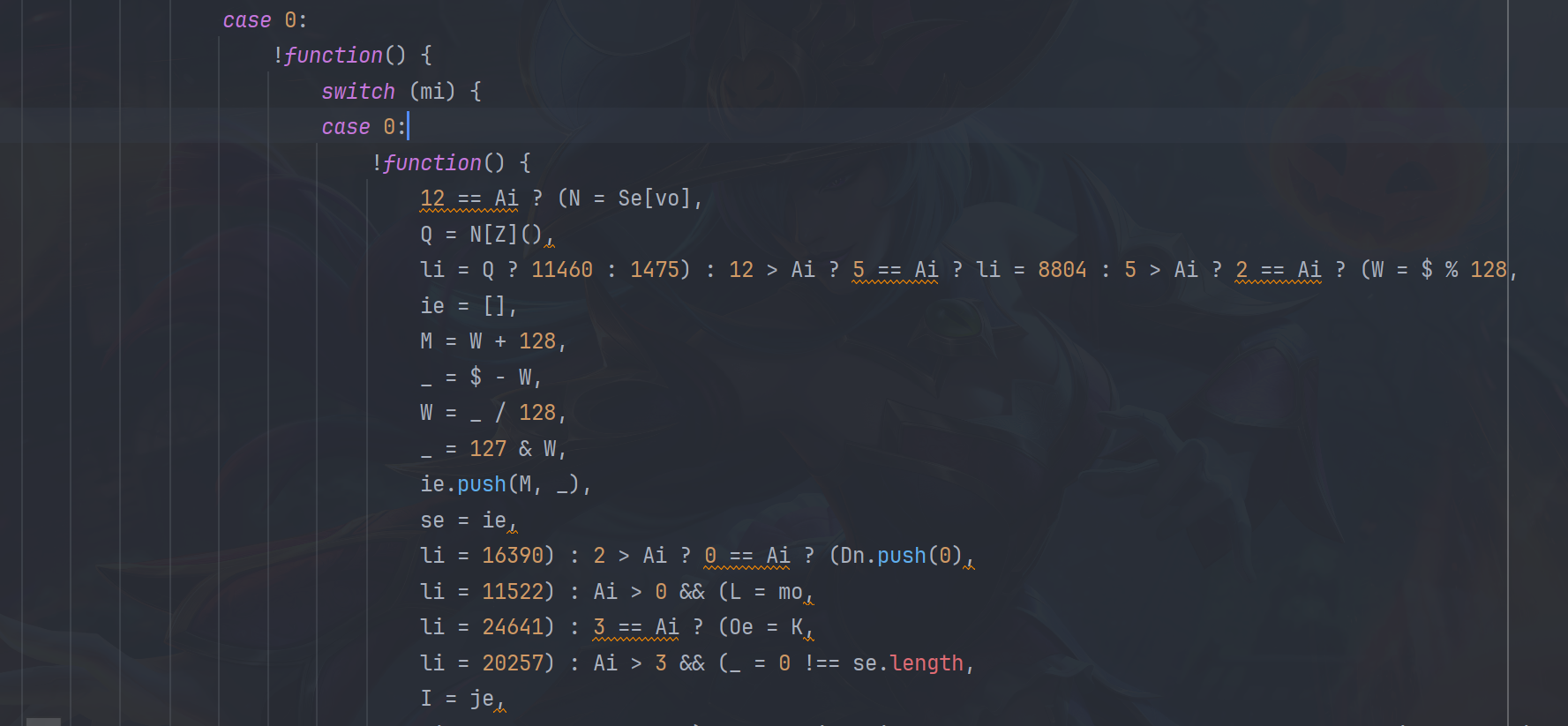

直接去除。发现很多if-else控制流-->swith  然后多层switch转一层

然后多层switch转一层  经过合并switch、去除引用,去除多个虚假分支,变量赋值引用,这里就赋图了,免得浪费时间,最后替换跑成功即可。

经过合并switch、去除引用,去除多个虚假分支,变量赋值引用,这里就赋图了,免得浪费时间,最后替换跑成功即可。

对比图

还原前:一塌糊涂

还原后:清晰可见

解密

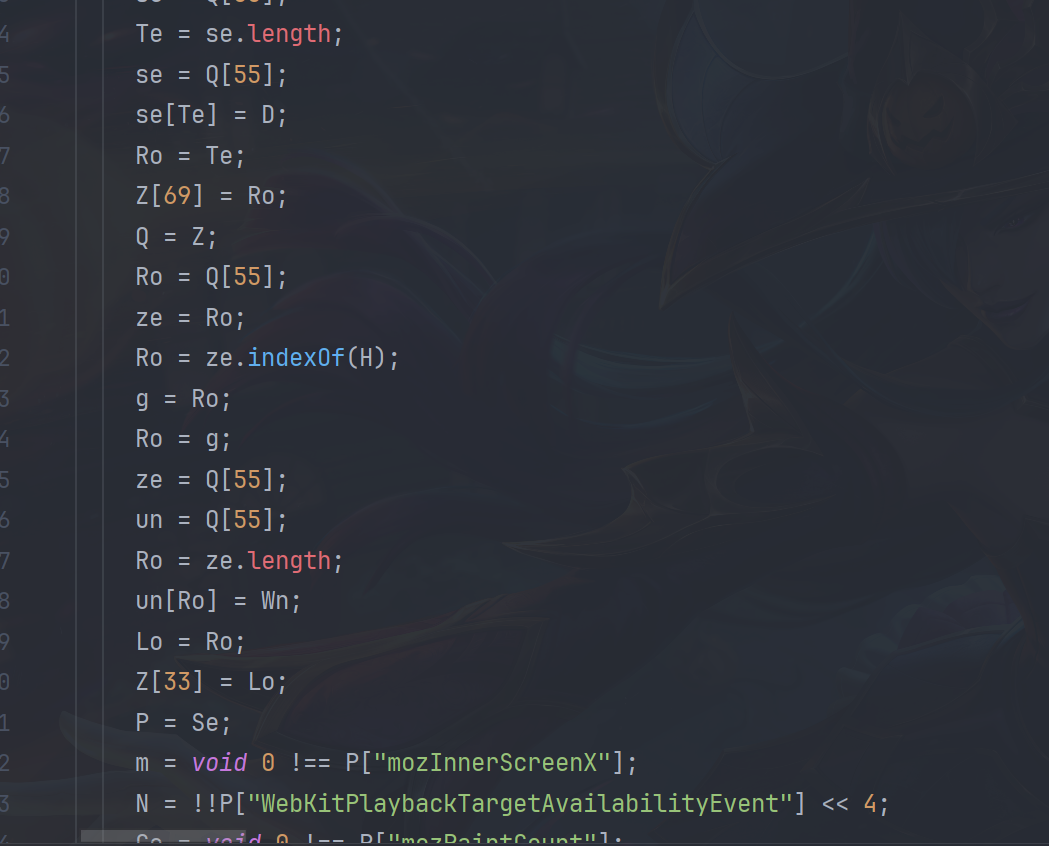

纯算:56/63 + 44/43 +390-401+500左右的数组-->1000多位进行加密,最后拼接140在前即可完成,这个纯算相当复杂,我的理解是多个进程共同完成加密(像异步多一点),也就是每个数组与数组直接生成和加密是串起来的,这边第一个数组没有加密,就混杂了第二个数组的生成

补环境: 在这里我拿我星球的hook检测,随随便便补完了,补环境5分钟,纯算一周半哈哈哈哈哈

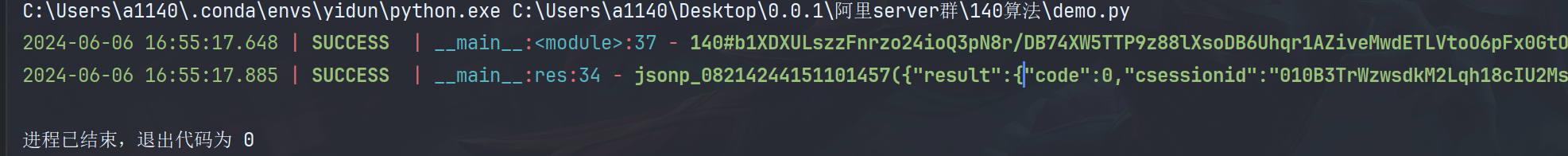

验证结果

直接放出最终请求成功图!

140错误是code:300

140正确是code:0

甜品

最近好像蛮多人遇到ali滑块的,搞协议还是蛮复杂的,我也写了份自动化的,随便过,放星球了。效果如下:

番外

最近实在太忙了,明天还得高考,先水一篇。这个140成品的话,加入星球后,后续单独找我拿吧QAQ。哦,对了,星球不止有成品哦,不定时的技术直播,目前计划是讲讲推文遇到的坑,我实战的想法思路,js补环境和ast基础知识点,星球部分成员表示看推文不如看直播视频爽哈哈哈,第一次收到好评,感谢支持哈哈哈。

Next-Target

-

主动调用Android-Wechat文本信息 -

腾讯滑块tdc -

顶象 -

数美 -

js盾

1375

1375

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?