原理

将恶意的sql语句拼接到合法的语句中,从而达到执行sql语句的目的

类型

字符型、数字型、搜索型

过程

1、判断是否存在注入、注入时字符型还是数字型

2、猜解sql查询语句中的字段数(确定select查出了几列,union前后查询的列数需要一致)

3、确定显示位置(确定在屏幕上显示的结果与select查询列的对应关系,因为某些网页可能会适当调整输出结果的排列顺序,更加美观,但是在注入前,我需要知道我想要获取到的结果会在哪里显示)

4、获取当前数据库名,获取表名

5、获取表中字段名(获取列名)

6、下载数据

环境

开启DVWA服务器、浏览器访问登录,必要时设置代理,启用burpsuite

使用场景——low

源码分析

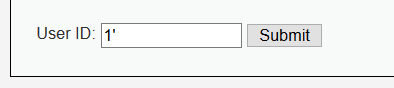

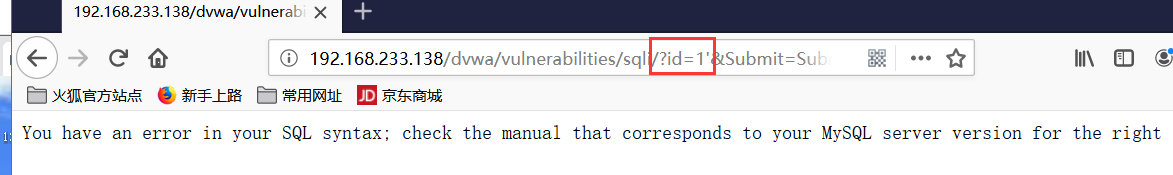

1、判断注入点

报错、可能存在注入点

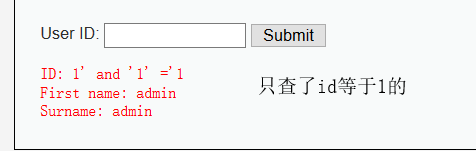

2、判断字符还是数字

这时一个字符型注入漏洞,多验证几次

3、判断字段值

1' order by 1#

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3362

3362

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?