Diffie-Hellman Key Agreement Protocol 资源管理错误漏洞(CVE-2002-20001)

概述

| 漏洞名称 | Diffie-Hellman Key Agreement Protocol 资源管理错误漏洞 |

|---|---|

| 漏洞编号 | CVE-2002-20001 |

| 风险级别 | 高风险 |

| 描述 | Diffie-Hellman Key Agreement Protocol是一种密钥协商协议。它最初在 Diffie 和 Hellman 关于公钥密码学的开创性论文中有所描述。该密钥协商协议允许 Alice 和 Bob 交换公钥值,并根据这些值和他们自己对应的私钥的知识,安全地计算共享密钥K,从而实现进一步的安全通信。仅知道交换的公钥值,窃听者无法计算共享密钥。Diffie-Hellman Key Agreement Protocol 存在安全漏洞,远程攻击者可以发送实际上不是公钥的任意数字,并触发服务器端DHE模幂计算。 |

| 解决方法 | 目前厂商已发布升级补丁以修复漏洞,详情请关注厂商主页:https://github.com/Balasys/dheater |

自查方法

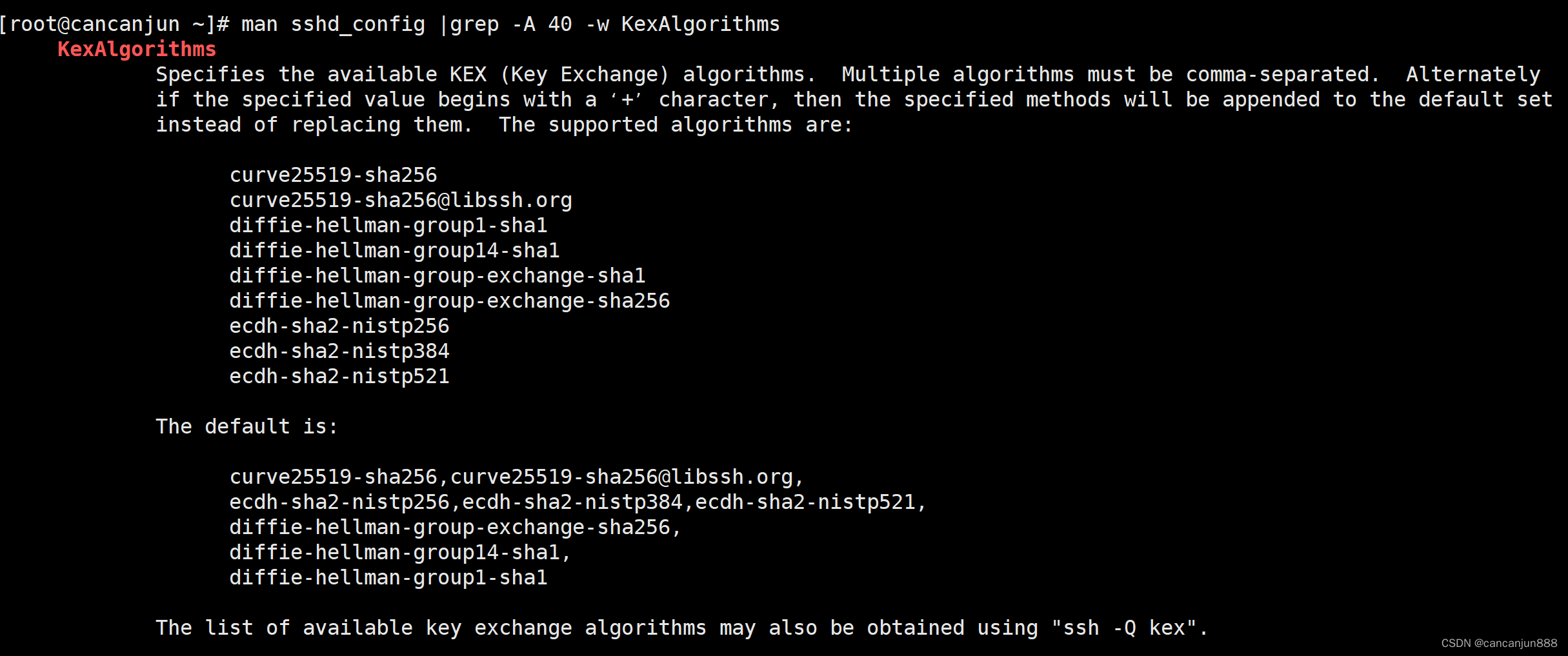

- 查看当前支持的加密算法

man sshd_config |grep -A 40 -w KexAlgorithms

修复方法

Linux平台

- 修改sshd_config配置文件,删除不安全的加密算法

echo "KexAlgorithms curve25519-sha256,curve25519-sha256@libssh.org,ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521" >> /etc/ssh/sshd_config

- 重启服务

systemctl restart sshd

3.查看修改后的配置文件

sshd -T | grep -w kexalgorithms

博客介绍了Diffie-Hellman Key Agreement Protocol资源管理错误漏洞(CVE-2002-20001),包含概述、自查方法,即查看当前支持的加密算法,还给出Linux平台修复方法,如修改sshd_config配置文件、删除不安全加密算法、重启服务及查看修改后配置文件。

博客介绍了Diffie-Hellman Key Agreement Protocol资源管理错误漏洞(CVE-2002-20001),包含概述、自查方法,即查看当前支持的加密算法,还给出Linux平台修复方法,如修改sshd_config配置文件、删除不安全加密算法、重启服务及查看修改后配置文件。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?