概述

(1) 访问k8s集群的时候,需要经历三个步骤完成具体操作

第一步 认证

第二步 鉴权(授权)

第三步 准入控制

(2)进行访问的时候,过程中都要经过apiserver,apiserver做同意协调,比如门卫,访问过程中需要证书、token或者用户名+密码

如果访问pod,需要serviceAccount

认证,传输安全

传输安全:

对外不暴露8080端口,只能内部访问,对外使用端口6443

认证:

客户端身份认证常用方式:

- https证书认证,基于ca证书

- http token认证,通过token识别用户

- http基本认证,用户名+密码

鉴权(授权)

- 基于RBAC进行鉴权操作

- 基于校色访问控制

准入控制

- 就是准入控制器的列表,如果列表有请求内容,通过,没有拒绝。

RBAC介绍(基于角色的访问控制)

- 基于角色访问控制

*角色

**role:特定命名空间访问权限

查看命名空间

** ClusterRole: 所有命名空间访问控制

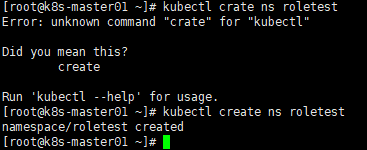

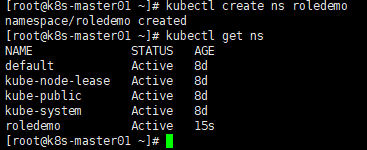

kubectl get ns //查看命名空间

kubectl create ns roletest //创建命名空间

-

角色绑定

** roleBinding:角色绑定到主体上

** ClusterRloe: 集群角色绑定到主体上 -

主体

user:用户

group:用户组

serviceAccount: 服务

实战

创建命名空间

kubectl get ns // 查看命名空间

kuebctl create ns roledemo //创建新的命名空间

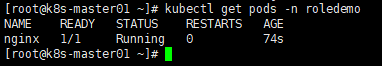

在新创建的命名空间下创建pod

kubectl run nginx --image=nginx -n [命名空间名字] //在新建的命名空间中创建新的pod

kuebctl get pods -n roledemo // 在新建的命名空间中查看pod的信息

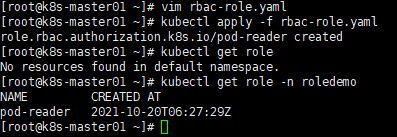

创建角色

kind: Role

apiVersion: rbac.autohorization.k8s.io/v1

metadata:

namespace: ctnrs

name: pod-reader

rules:

- apiGroups: [""]

resources: ["pods"]

verbs: ["get","watch","list"]

kubectl apply -f rbac-role.yaml // 创建角色

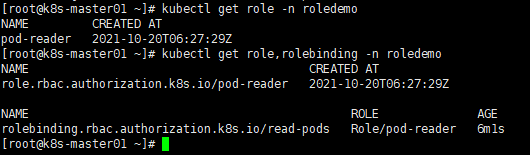

kubectl get role -n [命名空间] //查看角色

创建角色绑定

kind:RoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: read-pods

namespace: roledemo

subjects:

- kind: User

name: lieon

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: Role

name: pod-reader

apiGroup: rbac.authorization.k8s.io

在命名空间中查看绑定角色信息

kubectl get role,rolebinding -n roledemo

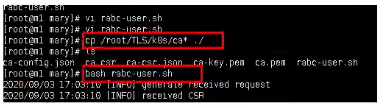

使用证书识别身份

1334

1334

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?