记录第一篇pwn的做题心路历程

这道题真的值得好好研究一下,感觉同时学了一下汇编

BUUCTF pwnable_start

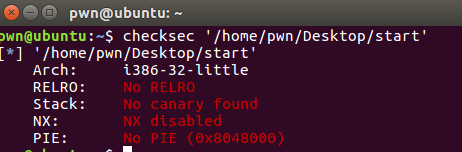

我们把题目下载下来,在ubuntu里面进行一下检查,checksec+文件路径,没有开启NX保护,那直接就可以进行ret2shellcode了

ret2shellcode:程序没有调用system函数,也就是没有后门,需要自己写shellcode,让程序执行这段shellcode,拿到shell。

看起来是一道非常其简单的题,接下来放到IDA里面查看一下:

我们来分段进行分析,首先 系统执行了如下命令:

程序push了一个esp,push了一个exit(退出程序)

紧接着执行了如下指令,这里说明一下xor eax,eax的值等于0,在这里程序将这四个寄存器的值都清空为0了

这里push了共计为20(0x14)个字节,至于具体是什么我也不知道

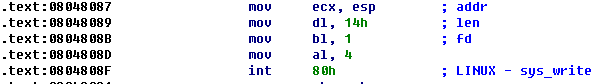

这里我们可以看到调用的是write函数(al=4),函数

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

121

121

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?