1 vulhub靶场概述

VulHub是一个在线靶场平台,提供了丰富的漏洞环境供安全爱好者学习和实践。 该平台主要面向网络安全初学者和进阶者,通过模拟真实的漏洞环境,帮助用户深入了解漏洞的成因、利用方式以及防范措施。 此外,VulHub还提供了丰富的教程和文档,方便用户快速上手并深入学习。

2 安装环境

2.1 安装 docker 环境依赖

yum install -y yum-utils device-mapper-persistent-data lvm2

2.2 配置国内 docker 的 yum 源(阿里云)

yum-config-manager --add-repo http://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo

2.3 安装 epel 扩展仓库

yum -y install epel-release

2.4 安装 docker-ce

yum install docker-ce docker-ce-cli containerd.io -y

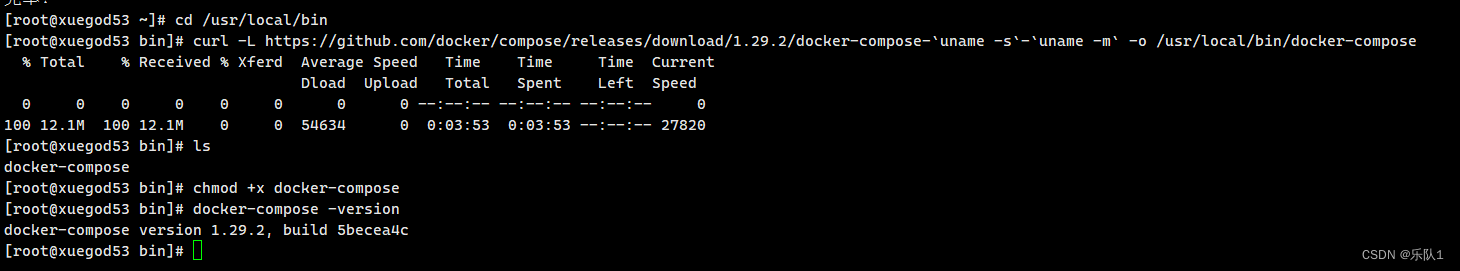

2.5 安装docker-compose

命令(这里是三行命令,可以逐条执行,也可以一次全部执行)

cd /usr/local/bin curl -L https://github.com/docker/compose/releases/download/1.29.2/docker-compose-`uname -s`-`uname -m` -o /usr/local/bin/docker-compose ls 给文件添加可执行权限 chmod +x docker-compose 查看版本 docker-compose -version

下载结果

2.6 启动 docker 并设置开机自启动

systemctl start docker && systemctl enable docker

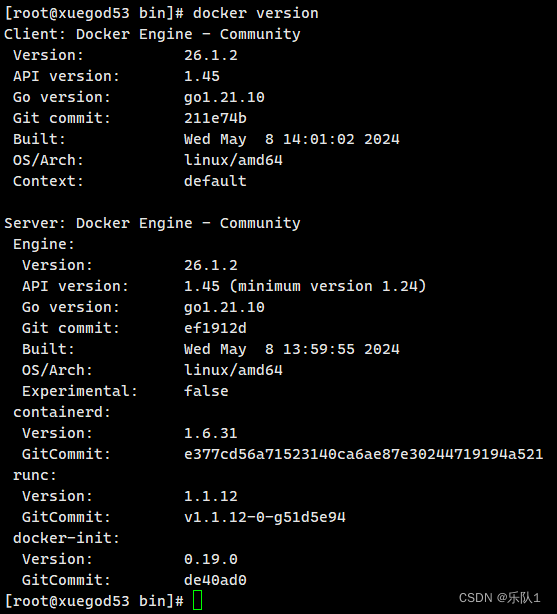

2.7 显示 Docker 版本信息

docker version

2.8 配置镜像加速,使用国内镜像加速节点进行加速

创建配置文件 daemon.json

#需要手动创建 daemon.json 文 件。 写入以下内容

vim /etc/docker/daemon.json

{

"registry-mirrors":["https://registry.docker-cn.com","https://docker.mirrors.ustc.edu.cn","https://dockerhub.azk8s.cn","http:

//hub-mirror.c.163.com"]

}

systemctl daemon-reload && systemctl restart docker docker info

可以看到镜像仓库的地址,镜像加速配置已生效。

3 vulhub靶场部署

3.1 下载vulhub

git clone https://github.com/vulhub/vulhub.git docker volume create --name=arl_db

3.2 vulhub使用

下载成功后,进入到 vulhub 目录( cd vulhub ),通过 ls 命令查看漏洞靶场。 cd vulhub ls

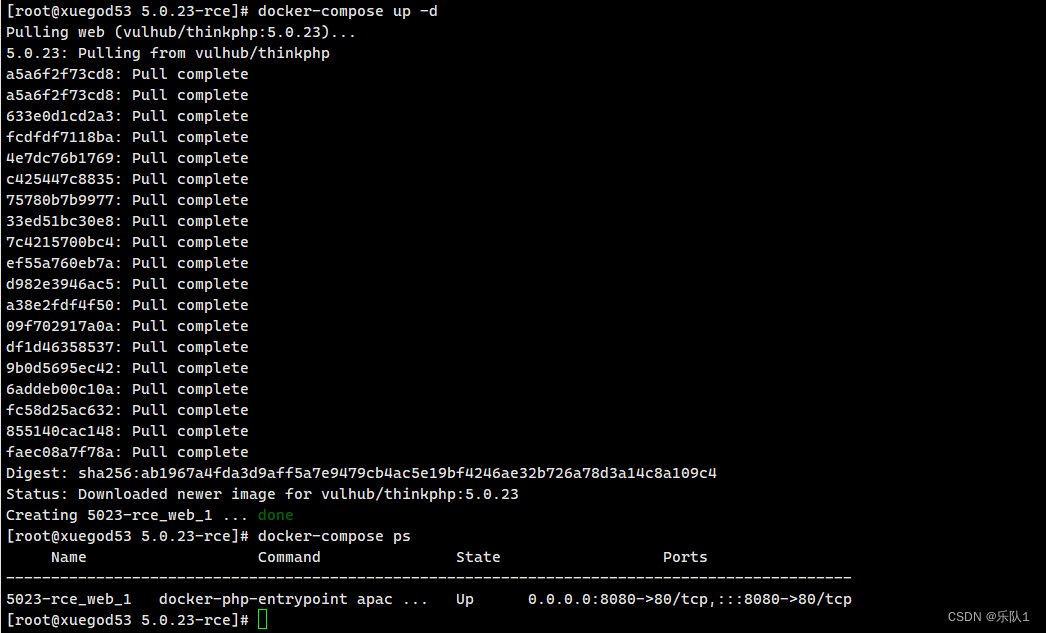

3.3 启动环境

下面随便进入一个漏洞文件以及启动环境

进入目录 cd thinkphp/5.0.23-rce 启动环境 docker-compose build docker-compose up -d 查看端口 docker-compose ps

发现端口 8080,用浏览器进行访问,确认容器运行成功

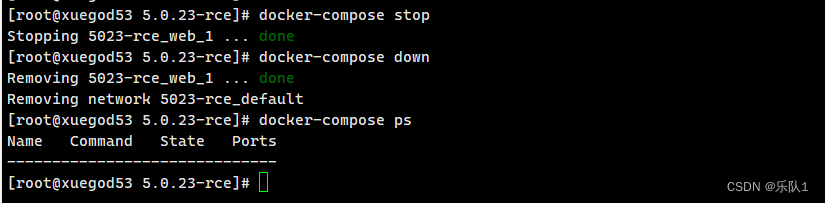

3.4 停止容器

测试完毕后停止服务

docker-compose stop

移除容器

在测试结束后,请及时关闭并移除环境,虽然靶场全部运行在 Docker 中,但大多数恶意软件并不会

因为运行在容器中就失去效果!

docker-compose down

本文介绍了VulHub在线靶场平台的使用,包括安装Docker环境、配置国内镜像源、部署vulhub靶场、启动与停止容器的过程。适合网络安全学习者进行实践和学习漏洞管理。

本文介绍了VulHub在线靶场平台的使用,包括安装Docker环境、配置国内镜像源、部署vulhub靶场、启动与停止容器的过程。适合网络安全学习者进行实践和学习漏洞管理。

1698

1698

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?